centos7下安装ossec

一、前言

OSSEC是一款开源的基于主机的入侵检测系统,可以简称为HIDS。它具备日志分析,文件完整性检查,策略监控,rootkit检测,实时报警以及联动响应等功能。它支持多种操作系统:Linux、Windows、MacOS、Solaris、HP-UX、AIX。属于企业安全之利器。

- S/C运行模式,类似于zabbix

- ossec支持3种日志, Alert logging, firewall logging and event (archiving) logging

- server开通udp514(rsyslog),udp1514(ossec-remoted)端口监听,client会把实时状态数据发给server

- 集成fail2ban,iptables过滤,错误日志分析

详细的介绍和文档可以参考官网网站:http://www.ossec.net/

二、系统环境

服务端:

计算机名:ossec-server

IP地址:172.16.91.130

OS: centos7.0

客户端1:

计算机名: agent-linux

IP地址:172.16.91.131

OS:ubunut14.04

客户端2:

计算机名: agent-win7

IP地址:172.16.91.143

OS:win7x86

三、ossec服务器端安装

Yum源的安装和配置

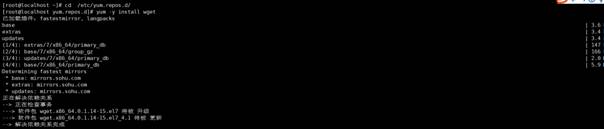

1、进入到 centos下yum文件夹

[root@localhost]# cd /etc/yum.repos.d/

![]()

2、用wget下载repo文件

wget http://mirrors.aliyun.com/repo/Centos-7.repo

如果wget命令不生效,说明还没有安装wget工具,输入yum -y install wget 回车进行安装。当前目录是/etc/yum.repos.d/,刚刚下载的Centos-7.repo也在这个目录上

[root@localhost]# yum -y install wget

[root@localhost]#

wget http://mirrors.aliyun.com/repo/Centos-7.repo

3、备份系统原来的repo文件

[root@localhost]# mv CentOS-Base.repoCentOS-Base.bak.repo

#即是重命名 CentOs-Base.repo -> CentOs-Base.repo.bak

![]()

4、替换系统原来的repo文件

mv Centos-7.repo CentOs-Base.repo

#即是重命名 Centos-7.repo -> CentOs-Base.repo

[root@localhost]# mv Centos-7.repo CentOS-Base.repo![]()

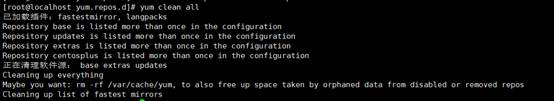

5、执行yum源更新命令

[root@localhost]# yum clean all

[root@localhost]# yum makecache

[root@localhost]# yum update

关闭防火墙

[root@localhost ~]# cat /etc/selinux/config

# This file controls the state of SELinux on the system.

# SELINUX= can take one of these three values:

# enforcing - SELinux security policy is enforced.

# permissive - SELinux prints warnings instead of enforcing.

# disabled - No SELinux policy is loaded.

SELINUX=disabled

# SELINUXTYPE= can take one of three two values:

# targeted - Targeted processes are protected,

# minimum - Modification of targeted policy. Only selected processes are protected.

# mls - Multi Level Security protection.

SELINUXTYPE=targeted

关闭firewall:

systemctl stop firewalld.service #停止firewall

systemctl disable firewalld.service #禁止firewall开机启动

Mysql的安装和配置

1.下载mysql的yum源的rpm包

[root@localhost ~]#

wget http://repo.mysql.com/mysql57-community-release-el7.rpm

2.安装rpm文件,通过命令安装MySQL的YUM源:

[root@localhost ~]# rpm -ivh mysql57-community-release-el7.rpm

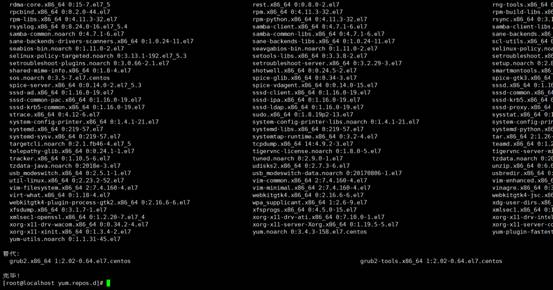

3.YUM安装MySQL以及lib插件

[root@localhost ~]# yum install -y mysql-server

[root@localhost ~]#yum -y install mariadb-server mariadb mariadb-devel

4.启动MySQL

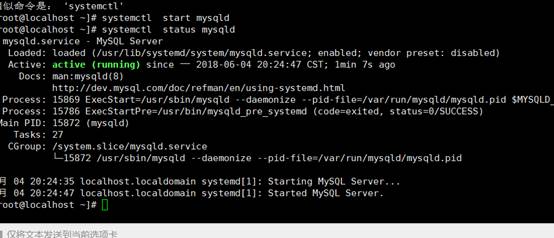

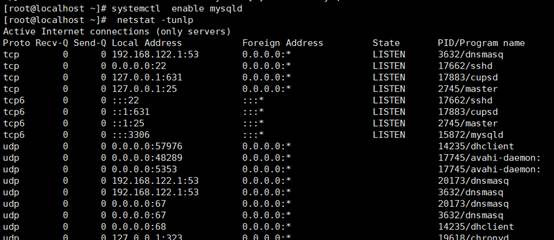

[root@localhost ~]# systemctl start mysqld

5.设置开机启动:

[root@localhost ~]#systemctl enable mysqld

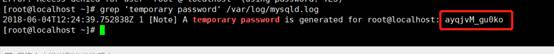

6.获取mysql的临时密码信息

[root@localhost ~]#grep 'temporary password' /var/log/mysqld.log

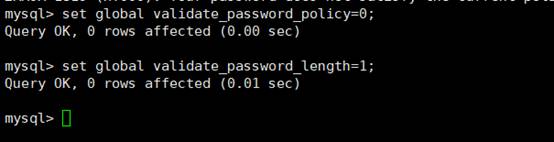

7.设置mysql密码策略

7.设置mysql密码策略

[root@localhost ~]# mysql -uroot –p

mysql> set global validate_password_policy=0;

mysql>set global validate_password_length=1;

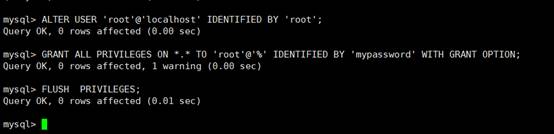

8.设置允许root账号登陆

mysql> ALTER USER 'root'@'localhost' IDENTIFIED BY 'root';

7.授权其他机器登陆

8.添加mysql中用户oseec具有插入,增加,删除等权限

mysql

-uroot -p

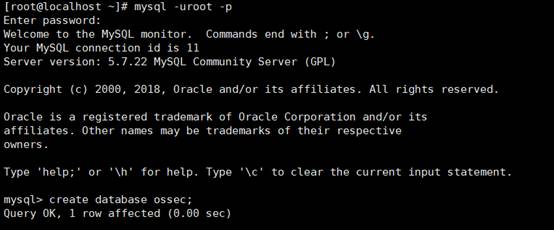

mysql> create database ossec;

mysql> grant INSERT,SELECT,UPDATE,CREATE,DELETE,EXECUTE on ossec.* to

ossec@localhost identified by 'ossec';

mysql> flush privileges;

mysql> \q

9、.创建数据库以方便我们下面的安装配置,连接到本机的MySQ

[root@localhost ~]# mysql -uroot -p

mysql> create database ossec;

安装管理库以及sedmail和php软件

1.首先我们安装需要用到的关联库和软件,由于我们最终是需要把日志导入到MySQL中进行分析,以及需要通过web程序对报警结果进行展示,同时需要把本机当做SMTP,所以需要在本机安装MySQL、Apache和sendmail服务。在当前的终端中执行如下命令

[root@localhost ~]# yum install wget gcc make httpd php php-mysql sendmail

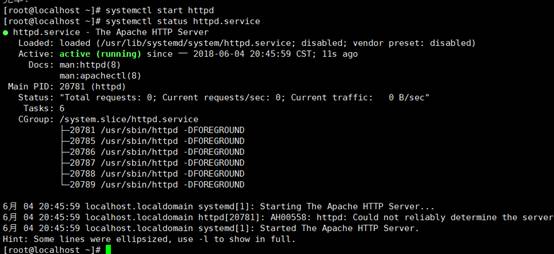

2.启动httpd服务并查看状态以及设置随机启动

[root@localhost ~]# systemctl start httpd #启动httpd服务

[root@localhost ~]# systemctl status httpd.service #查看httpd服务器

[root@localhost ~]#systemctl enable httpd #设置开机启动

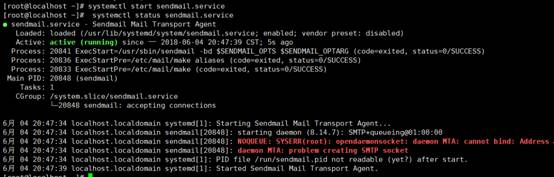

3.启动sendmail服务并查看状态以及设置随机启动

[root@localhost ~]# systemctl start sendmail.service #设置启动sedmail

[root@localhost ~]# systemctl status sendmail.service #查看sedmail状态

[root@localhost ~]# systemctl enable sendmail.service #设置开机启动

ossec服务器端安装和配置

1.通过wget下载ossec安装包

[root@localhost ~]#

wget https://bintray.com/artifact/download/ossec/ossec-hids/ossec-hids-2.8.3.tar.gz

2.进入到ossec安装目录

[root@localhost ~]# cd ossec-hids-2.9.3/

3.为了使OSSEC支持MySQL,需要在安装前执行make setdb命令,如下

[root@localhost ~]# cd src

[root@localhost ~]# make setdb

看到如下的信息说明可以正常支持MySQL:

Info: Compiled with MySQL support.

4.安装ossec服务端

[root@localhost ossec-hids-2.8.3]# ./install.sh

which: no host in (/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin:/root/bin:/usr/local/mysql/bin:/usr/local/jdk1.7.0_09//bin:/root/bin)

** Para instalação em português, escolha [br].

** 要使用中文进行安装, 请选择 [cn].

** Fur eine deutsche Installation wohlen Sie [de].

** Για εγκατάσταση στα Ελληνικά, επιλέξτε [el].

** For installation in English, choose [en].

** Para instalar en Español , eliga [es].

** Pour une installation en français, choisissez [fr]

** A Magyar nyelvű telepítéshez válassza [hu].

** Per l'installazione in Italiano, scegli [it].

** 日本語でインストールします.選択して下さい.[jp].

** Voor installatie in het Nederlands, kies [nl].

** Aby instalować w języku Polskim, wybierz [pl].

** Для инструкций по установке на русском ,введите [ru].

** Za instalaciju na srpskom, izaberi [sr].

** Türkçe kurulum için seçin [tr].

(en/br/cn/de/el/es/fr/hu/it/jp/nl/pl/ru/sr/tr) [en]: cn

which: no host in (/usr/local/sbin:/usr/local/bin:/sbin:/bin:/usr/sbin:/usr/bin:/root/bin:/usr/local/mysql/bin:/usr/local/jdk1.7.0_09//bin:/root/bin)

OSSEC HIDS v2.7.1 安装脚本 - http://www.ossec.net

您将开始 OSSEC HIDS 的安装.

请确认在您的机器上已经正确安装了 C 编译器.

如果您有任何疑问或建议,请给 dcid@ossec.net (或 daniel.cid@gmail.com) 发邮件.

- 系统类型: Linux ossec-server.com 2.6.32-431.el6.x86_64

- 用户: root

- 主机: ossec-server.com

-- 按 ENTER 继续或 Ctrl-C 退出. --

1- 您希望哪一种安装 (server, agent, local or help)? server

- 选择了 Server 类型的安装.

2- 正在初始化安装环境.

- 请选择 OSSEC HIDS 的安装路径 [/usr/local/ossec]: /usr/local/ossec

- OSSEC HIDS 将安装在/usr/local/ossec .

3- 正在配置 OSSEC HIDS.

3.1- 您希望收到e-mail告警吗? (y/n) [y]: y

- 请输入您的 e-mail 地址? root@backlion.org

- 请输入您的 SMTP 服务器IP或主机名 ? 127.0.0.1

3.2- 您希望运行系统完整性检测模块吗? (y/n) [y]: y

- 系统完整性检测模块将被部署.

3.3- 您希望运行 rootkit检测吗? (y/n) [y]: y

- rootkit检测将被部署.

3.4- 关联响应允许您在分析已接收事件的基础上执行一个

已定义的命令.

例如,你可以阻止某个IP地址的访问或禁止某个用户的访问权限.

更多的信息,您可以访问:

http://www.ossec.net/en/manual.html#active-response

- 您希望开启联动(active response)功能吗? (y/n) [y]: y

- 关联响应已开启

- 默认情况下, 我们开启了主机拒绝和防火墙拒绝两种响应.

第一种情况将添加一个主机到 /etc/hosts.deny.

第二种情况将在iptables(linux)或ipfilter(Solaris,

FreeBSD 或 NetBSD)中拒绝该主机的访问.

- 该功能可以用以阻止 SSHD 暴力攻击, 端口扫描和其他

一些形式的攻击. 同样你也可以将他们添加到其他地方,

例如将他们添加为 snort 的事件.

- 您希望开启防火墙联动(firewall-drop)功能吗? (y/n) [y]: y

- 防火墙联动(firewall-drop)当事件级别 >= 6 时被启动

- 联动功能默认的白名单是:

- 172.16.91.130 #ossec服务端IP

- 您希望添加更多的IP到白名单吗? (y/n)? [n]: n

3.5- 您希望接收远程机器syslog吗 (port 514 udp)? (y/n) [y]: y

- 远程机器syslog将被接收.

3.6- 设置配置文件以分析一下日志:

-- /var/log/messages

-- /var/log/secure

-- /var/log/maillog

-如果你希望监控其他文件, 只需要在配置文件ossec.conf中

添加新的一项.

任何关于配置的疑问您都可以在 http://www.ossec.net 找到答案.

5.为了配置服务端,使其工作正常,执行下面命令启用数据库支持

[root@localhost ossec-hids-2.8.3]# /var/ossec/bin/ossec-control enable database

6.导入MySQL表结构到MySQL中

[root@localhost ossec-hids-2.8.3]#

mysql -uossec -p ossec < src/os_dbd/mysql.schema

7.修改配置文件的权限,否则会启动服务失败

[root@localhost etc]# chmod u+w/var/ossec/etc/ossec.conf

8.编辑ossec.conf文件,在ossec_config中添加MySQL配置

<database_output>

<hostname>localhost</hostname>

<username>ossec</username>

<password>ossec</password>

<database>ossec</database>

<type>mysql</type>

</database_output>

9.由于服务端安装过程中设置了支持接受远程机器的syslog,所以需要对ossec.conf文件中的 syslog部分进行配置,修改ossec.conf文件,将需要收集的网段全添加进去。

<remote>

<connection>syslog</connection>

<allowed-ips>172.16.0.0/16</allowed-ips>

</remote>

10.以及需要设置监控的客户机的白名单IP地址以及收件邮箱地址配置信息添加进去

<global>

<white_list>127.0.0.1</white_list>

<white_list>^localhost.localdomain$</white_list>

<white_list>10.10.16.2</white_list> # #白名单,api接口,cdn的ip

<white_list>10.10.16.3</white_list>

<white_list>10.10.16.4</white_list>

<email_to>you_mail1@163.com</email_to> #收件箱

<email_to>you_mail2@163.com</email_to>

</global>

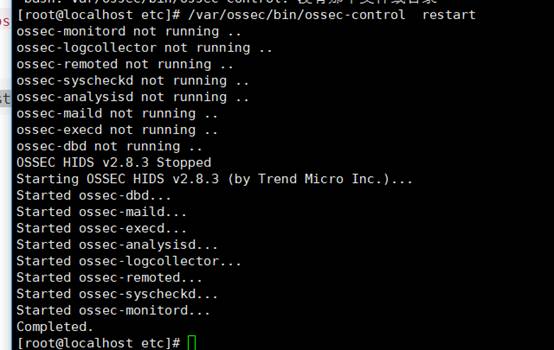

12.重新启动ossec服务进行生效

[root@localhost etc]#/var/ossec/bin/ossec-controlrestart

添加ossec客户端并导出Key

1.添加ossece客服端信息

[root@localhost ~]# /var/ossec/bin/manage_agents

****************************************

* OSSEC HIDS v2.8.3 Agent manager. *

* The following options are available: *

****************************************

(A)dd an agent (A).

(E)xtract key for an agent (E).

(L)ist already added agents (L).

(R)emove an agent (R).

(Q)uit.

Choose your action: A,E,L,R or Q: A #选择A,表示添加agent

- Adding a new agent (use '\q' to return to the main menu).

Please provide the following:

* A name for the new agent: agent1

* The IP Address of the new agent: 172.16.91.134 #agent端的ip地址

* An ID for the new agent[001]: 001

Agent information:

ID:001

Name:agent1

IP Address:172.16.91.134

Confirm adding it?(y/n): y

Agent added.

客户端Name为agen1,ip地址为172.16.91.134的记录已经添加完毕,但是需要导出一个Key

2.到处ossec客服端的key

这个Key的作用是在客户端中导入并使得服务端与客户端达到联动的效果。导出Key步骤如下:

****************************************

* OSSEC HIDS v2.8.3 Agent manager. *

* The following options are available: *

****************************************

(A)dd an agent (A).

(E)xtract key for an agent (E).

(L)ist already added agents (L).

(R)emove an agent (R).

(Q)uit.

Choose your action: A,E,L,R or Q: E

Available agents:

ID: 001, Name: agent-kali, IP: 192.168.218.137

Provide the ID of the agent to extract the key (or '\q' to quit): 001

Agent key information for '001' is:

MDAxIGFnZW50MSAxNzIuMTYuOTEuMTM0IGU0MWY1YzhkNTc4NDc4ZWU4ZWI0ZmY2ZDRiYTZlMmFjM2QyNmRlYmRjZDI1ZDI1NmUzYWY4OWYyMTA0NzYyMTY=

** Press ENTER to return to the main menu. #复制这个秘钥,客户端需要

然后Enter后输入Q退出

导出的Key值:

MDAxIGFnZW50MSAxNzIuMTYuOTEuMTM0IGU0MWY1YzhkNTc4NDc4ZWU4ZWI0ZmY2ZDRiYTZlMmFjM2QyNmRlYmRjZDI1ZDI1NmUzYWY4OWYyMTA0NzYyMTY=

四、ossec客户端的安装和配置

ossec客服端的安装

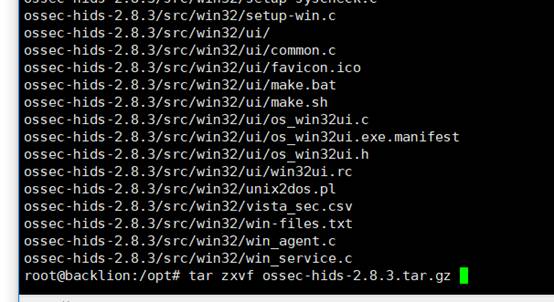

1.进入到opt目录

root@backlion:~# cd /opt

2.下载ossece客户端的agent

root@backlion:~#

wget https://bintray.com/artifact/download/ossec/ossec-hids/ossec-hids-2.8.3.tar.gz

3.解压agent

root@backlion:~# tar zxvf ossec-hids-2.8.3.tar.gz

4.进入到agent的安装目录

root@backlion:~# cd ossec-hids-2.8.3/

5.ossec的客服端agent的安装

root@backlion:~#ossec-hids-2.8.3# ./install.sh

** Para instalação em português, escolha [br].

** 要使用中文进行安装, 请选择 [cn].

** Fur eine deutsche Installation wohlen Sie [de].

** Για εγκατάσταση στα Ελληνικά, επιλέξτε [el].

** For installation in English, choose [en].

** Para instalar en Español , eliga [es].

** Pour une installation en français, choisissez [fr]

** A Magyar nyelvű telepítéshez válassza [hu].

** Per l'installazione in Italiano, scegli [it].

** 日本語でインストールします.選択して下さい.[jp].

** Voor installatie in het Nederlands, kies [nl].

** Aby instalować w języku Polskim, wybierz [pl].

** Для инструкций по установке на русском ,введите [ru].

** Za instalaciju na srpskom, izaberi [sr].

** Türkçe kurulum için seçin [tr].

(en/br/cn/de/el/es/fr/hu/it/jp/nl/pl/ru/sr/tr) [en]: cn

OSSEC HIDS v2.8.3 安装脚本 - http://www.ossec.net

您将开始 OSSEC HIDS 的安装.

请确认在您的机器上已经正确安装了 C 编译器.

如果您有任何疑问或建议,请给 dcid@ossec.net (或 daniel.cid@gmail.com) 发邮件.

- 系统类型: Linux backlion 3.19.0-25-generic

- 用户: root

- 主机: backlion

-- 按 ENTER 继续或 Ctrl-C 退出. --

- 您希望哪一种安装 (server, agent, local or help)? agent

- 选择了 Agent(client) 类型的安装.

- 正在初始化安装环境.

- 请选择 OSSEC HIDS 的安装路径 [/var/ossec]: #回车

- OSSEC HIDS 将安装在/var/ossec .

- 请输入 OSSEC HIDS 服务器的IP地址或主机名: 172.16.91.130

- 添加服务器IP 172.16.91.130

- 您希望运行系统完整性检测模块吗? (y/n) [y]: y

- 系统完整性检测模块将被部署.

- 您希望运行 rootkit检测吗? (y/n) [y]: y

- rootkit检测将被部署.

- 您希望开启联动(active response)功能吗? (y/n) [y]: y

- 设置配置文件以分析一下日志:

-- /var/log/messages

-- /var/log/auth.log

-- /var/log/syslog

-- /var/log/dpkg.log

-- /var/log/apache2/error.log (apache log)

-- /var/log/apache2/access.log (apache log)

-如果你希望监控其他文件, 只需要在配置文件ossec.conf中

添加新的一项.

任何关于配置的疑问您都可以在 http://www.ossec.net 找到答案.

--- 按 ENTER 以继续 ---

具体的安装过成略,当看到以下提示时说明客户端安装成功。

- 系统类型是 Debian (Ubuntu or derivative).

- 修改启动脚本使 OSSEC HIDS 在系统启动时自动运行

- 已正确完成系统配置.

- 要启动 OSSEC HIDS:

/var/ossec/bin/ossec-control start

- 要停止 OSSEC HIDS:

/var/ossec/bin/ossec-control stop

- 要查看或修改系统配置,请编辑 /var/ossec/etc/ossec.conf

感谢使用 OSSEC HIDS.

如果您有任何疑问,建议或您找到任何bug,

请通过 contact@ossec.net 或邮件列表 ossec-list@ossec.net 联系我们.

( http://www.ossec.net/en/mailing_lists.html ).

您可以在 http://www.ossec.net 获得更多信息

--- 请按 ENTER 结束安装 (下面可能有更多信息). ---

- 您必须首先将该代理添加到服务器端以使他们能够相互通信.

这样做了以后,您可以运行'manage_agents'工具导入

服务器端产生的认证密匙.

/opt/ossec-hids-2.8.3/bin/manage_agents

详细信息请参考:

http://www.ossec.net/en/manual.html#ma

ossec客户端的配置

1.配置ossec客户端就是把刚才由服务端生成的key,在客户端中导入

root@backlion:~#/opt/ossec-hids-2.8.3/bin/manage_agents

****************************************

* OSSEC HIDS v2.8.3 Agent manager. *

* The following options are available: *

****************************************

(I)mport key from the server (I).

(Q)uit.

Choose your action: I or Q: I

* Provide the Key generated by the server.

* The best approach is to cut and paste it.

*** OBS: Do not include spaces or new lines.

Paste it here (or '\q' to quit):

MDAxIGFnZW50MSAxNzIuMTYuOTEuMTM0IGU0MWY1YzhkNTc4NDc4ZWU4ZWI0ZmY2ZDRiYTZlMmFjM2QyNmRlYmRjZDI1ZDI1NmUzYWY4OWYyMTA0NzYyMTY=

Agent information:

ID:001

Name:agent1

IP Address:172.16.91.134

Confirm adding it?(y/n): Y

Added.

** Press ENTER to return to the main menu.

按Q退出

2.启动客户端

root@backlion:~# /var/ossec/bin/ossec-control start

至此,客户端已经安装完成且已导入从服务端哪里获得的Key值,接下来的工作就是要装一个

五、Web界面安装

1.下载ossec-wui

[root@localhost ~]#wget http://www.ossec.net/files/ossec-wui-0.X.tar.gz

2.解压ossec-wui

[root@localhost ~]# tar xf ossec-wui-0.x.tar.gz

3.进入到ossec-wui的安装目录

[root@localhost ~]#cd ossec-wui-0.x

[root@localhost ~]# ls

CONTRIB css htaccess_def.txt img index.php js lib LICENSE ossec_conf.php README README.search setup.sh site

4.拷贝目录下的所有文件到目标/opt/ossec目录下

[root@localhost ~]# cp -Rf * /opt/ossec/

5.进入到/opt/ossec/目录

[root@localhost ~]#cd /opt/ossec/

6.进行安装ossec-wui

[root@localhost ~]#./setup.sh

Setting up ossec ui…

Username:

ossec

New password: ossec #输入密码

Re-type new password:

Adding password for user ossec

Enter your web server user name (e.g.apache, www, nobody, www-data, …)

apache

Enter your OSSEC install directory path(e.g. /var/ossec)

/var/ossec

You must restart your web server after thissetup is done.

Setup completed successfuly.

7.对ossec.config进行配置,需要添加虚拟目录

[root@localhost ~]#vi /etc/httpd/conf.d/ossce.conf

Alias /ossec/ "/opt/ossec/"

<Directory "/opt/ossec/">

Options Indexes FollowSymLinks

AllowOverride None

Order allow,deny

Allow from all

# Order deny,allow

# Deny from all

# Allow from 127.0.0.1

AuthName "OSSEC AUTH"

AuthType Basic

AuthUserFile /opt/ossec/.htpasswd

Require valid-user

</Directory>

8.对ossec-wui目录的权限授权给apache用户

[root@localhost ~]#chown apache:apache *

9.重新启动httpd服务

[root@localhost ~]#service httpd restart

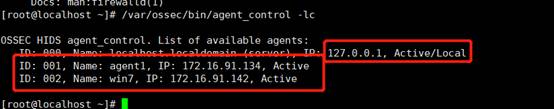

六、排查常用命令

1.agent未连接(Disconnected或Never connected)的状态

/var/ossec/bin/ossec-control restart #重启ossec服务

netstat

-antup|grep ossec #查看端口

/etc/init.d/ossec restart #重启ossec服务

2.文件描述符限制

linux系统默认最大打开文件数为1024,需要修改内核参数为2048

# ulimit -n 2048

# sysctl -w kern.maxfiles=2048

# sysctl -w net.core.rmem_default=5123840

# sysctl -w net.core.rmem_max = 5123840

3.查看状态

/var/ossec/bin/agent_control -lc

/var/ossec/bin/list_agents -a

/var/ossec/bin/ossec-control status

4.sendmail邮件发不出,可修改查看主机名是否规范,需要检查以下地方,修改完毕重启sendmail即可

[root@ossec-server analogi-master]# cat /etc/hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4

::1 localhost localhost.localdomain localhost6 localhost6.localdomain6

127.0.0.1 ossec-server.com

10.10.16.1 ossec-server.com

[root@ossec-server analogi-master]# cat /etc/sysconfig/network

NETWORKING=yes

HOSTNAME=ossec-server.com

[root@ossec-server analogi-master]# hostname

ossec-server.com

七、ossec的配置文件详解

在unix,linux或者bsd上安装ossec hids,默认安装路径是/var/ossec,在启动过程中ossec hids会将目录chroot,并且配置文件和规则也从该目录读取,下边科普下,ossec下目录结构及各个模块都有啥用:

#核心配置文件:

ossec.conf #ossec hids主要配置文件

internal_options.conf: #额外配置选项文件

decoders.xml: #文件解码器,各种规则都在这里写来调用

client.keys: #用于客户端与服务器认证通信

/var/ossec/bin #目录包含ossec hids使用的二进制文件。

/var/ossec/etc #目录包含所有ossec hids使用的配置文件

#日志文件:

/var/ossec/logs: #包含有关ossec hids所有的日志目录

ossec.log: #包含osse hids所有日志(error,warn,info和其他)

alerts/alerts.log #ossec hids报警日志

active-responses.log #ossec hids响应日志

#队列:

/var/ossec/queue #目录包含ossec hids队列文件

agent-info #目录包含操作系统版本、ossec hids版本等信息

syscheck #目录包含每个agent的数据校验日志

rootcheck #目录包含每个agent,rootkit检查数据和监控规则。

rids #目录包含agent ids信息

#规则

/var/log/rules #目录包含所有osse hids规则

/var/log/stats #目录包含每秒统计数据等文件

了解ossec hids配置文件:

我们将开始了解如何在unix,linux和bsd上本地/服务器进行配置。ossec hids主要配置文件名叫ossec.conf,该文件使用xml表记语言编写,ossec hids配置文件选择位于<ossec_config>中,该配置文件包含如下段落:

<global> #全局配置配置

<alerts> #邮件和日志报警选项

<email_alerts> #细力度邮件配置文件

<remote> #该选项只允许在server端配置

<database_output> #数据库输出选项

<rules> #包含规则列表

<client> #agent有关配置文件选项

<localfile> #日志文件监控配置选项

<syscheck> #系统检查配置文件选项

<rootcheck> #rootki发现和规则监控选项

<command> #主机响应配置选项

<active-response> #恶意主机响应配置选项

配置报警级别及收集所有日志:

每个报警都有一个严重级别报警等级,ossec的等级是这样分配的,0到15,15是最高等级,0是最低等级,默认情况下每个警报是从1到15,在ossec hids配置文件选项中报警级别7以上的都会发送邮件报警,如果修改ossec.conf中的报警配置选项,可以修改如下配置:

<ossec_config>

<alerts>

<log_alert_level>2</log_alert_level>

<email_alert_level>8</email_alert_level>

</alerts>

</ossec_config>

上边的配置文件,只记录2以上的报警级别日志,并且报警级别高于8以上的报警都会发送邮件。

收集日志:

除了记录每一条报警和每一个事件记录外你可以配置ossec hids接收所有日志,配置文件如下:

<ossec_config>

<global>

<logall>yes</logall>

</global>

</ossec_config>

<ossec_config>

配置邮件:

默认情况下,在安装ossec hids server的时候会提示你配置邮件发信,但这个发信里默认只写入一条收件人,假如我有多个收件人是不是没办法了呢?答案当然不是,ossec hids里可以这样配置多个收件人,这里以gmail为例子:

<ossec_config>

<email_notification>yes</ email_notification >

<email_to>root@gmail.com< email_to >

<smtp_server>smtp@gmail.com< smtp_server >

<email_from>webmaster@gmail.com</email_from>

<email_maxperhour>20</email_maxperhour>

</global>

</ossec_config>

默认的配置文件是这样,如添加其他人可以这样,<email_to>lost@gmail.com</email_to>即可添加lost这个用户加入收件人列表。如果不需要配置文件怎么办呢?ossec hids也可以关闭掉邮件选项,设置配置如下:

<ossec_config>

<global>

<email_notifi cation>no</email_notification>

</global>

</ossec_config>

也可以让某个邮箱只接受特定级别的邮件,配置文件可以这样写:

<ossec_config>

<email_alerts>

<email_to>oncall@fakeinc.com</email_to>

<level>10</level>

<format>sms</format>

</email_alerts>

</ossec_config>

安全选项配置:

众所周知,ossec收集日志的服务也是采用syslog,只不过它会开启个1514的udp端口来接收数据,这其实和514端口并无差别不是吗,但为了安全考虑,需要允许指定的机器来连接我们的syslog服务,配置文件可以这样写:

<ossec_config>

<remote>

<connection>secure</connection>

<allowed-ips>192.168.10.0/24</allowed-ips>

</remote>

</ossec_config>

上边的意思就是允许这个网段来连接syslog服务接收数据。

监控文件变化:

ossec还可以做为文件监控来监视网站目录下的变动情况,ossec检测文件的时候分为几个部分:check_all、check_sum、check_size、check_onwer、check_group、check_perm,如果是检测网站变动的话,可以在ossec.conf里写入如下配置:

<ossec_config>

<syscheck>

<directoriescheck_all=“yes”>/var/www/htdocs</directories>

</syscheck>

</ossec_config>

<wiz_tmp_tag id="wiz-table-range-border" contenteditable="false" style="display: none;">

浙公网安备 33010602011771号

浙公网安备 33010602011771号