分析_这么多数据包

题目链接:https://ctf.bugku.com/challenges

题解:

下载文件

打开是一个.pcapng文件,根据经验用wireshark打开,题目说先找到getshell的流,说明最后肯定是拿到shell了,那就从最后边开始找;

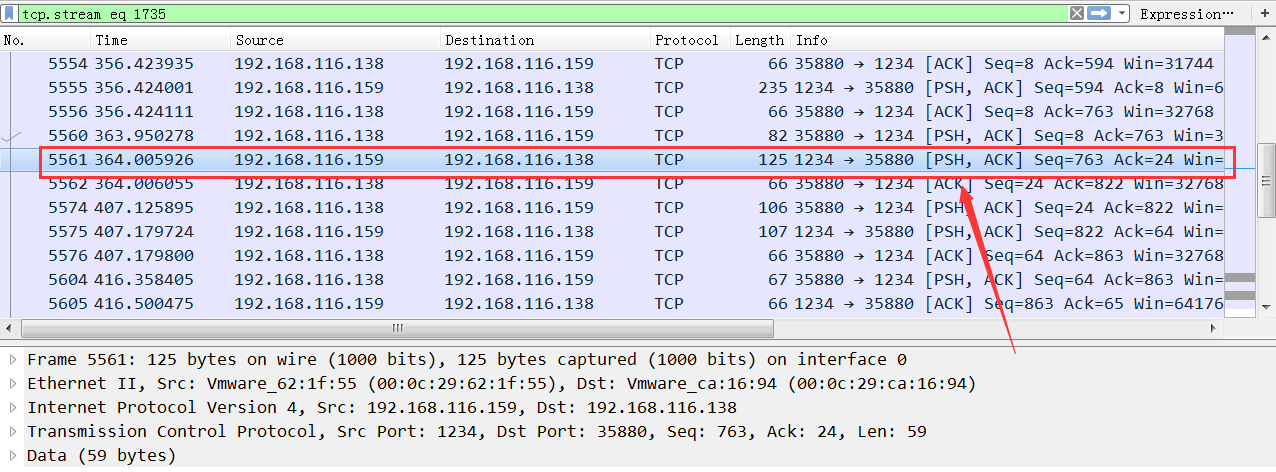

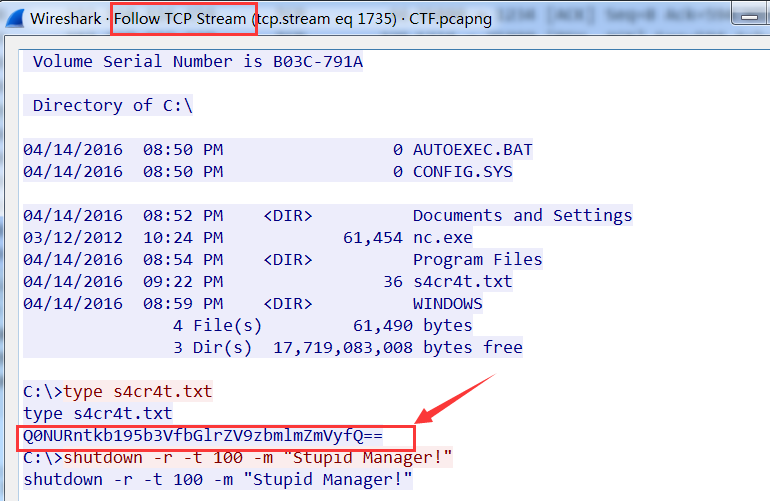

最后边一开始是1040和4444建立的tcp连接,追踪tcp流,无果,再往上找,发现了1234和35800建立连接的,追踪tcp

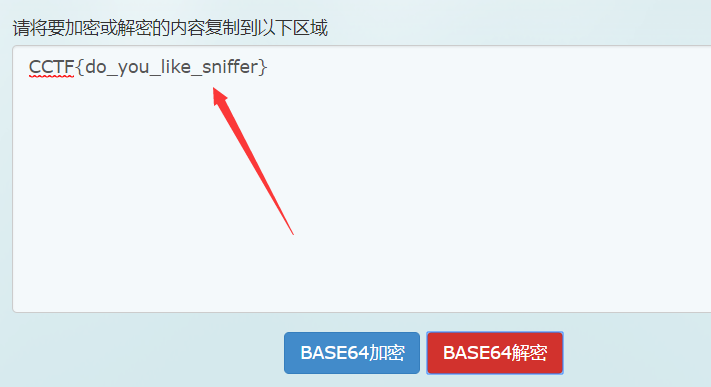

发现一段BASE64加密后的字符串(BASE64在线解密链接:https://base64.supfree.net/),很诡异,于是解密,成功得到flag

即flag为:CCTF{do_you_like_sniffer}