#翻译#通往SQL Server安全级别2的阶梯:身份验证; 唐•吉利; 原文链接:Stairway to SQL Server Security Level 2: Authentication http://www.sqlservercentral.com/articles/Stairway+Series/109975/

这篇文章是楼梯系列的一部分:通往SQL Server安全的阶梯

SQL Server拥有您需要的所有东西来保护您的服务器和数据以抵御今天的复杂攻击。但是在您能够有效地使用这些安全特性之前,您需要了解您所面临的威胁和一些基本的安全概念。第一个阶梯级提供了一个基础,这样您就可以充分利用SQL服务器的安全特性,而不必浪费时间来防止对数据的特定威胁。

身份验证是验证一个君主国——一个需要访问SQL Server数据库的用户或进程——是谁或它声称是什么的过程。一个主体需要唯一的标识,以便SQL Server能够确定主体拥有哪些权限。正确的身份验证是提供对数据库对象的安全访问的必要的第一步。

SQL Server支持两种身份验证路径:Windows集成验证和SQL Server身份验证。您使用的路径依赖于网络环境、访问数据库的应用程序类型以及这些应用程序的用户类型。

Windows身份验证:当用户登录到Windows时,这种形式的身份验证依赖Windows来执行繁重的验证身份验证。访问SQL Server对象的权限被分配给Windows登录。只有当SQL Server运行在支持Windows NT或Kerberos身份验证的Windows版本上时,这种类型的身份验证才可用,这在Windows 2000之后就已经相当标准了。

SQL Server身份验证:SQL Server完全可以自己处理身份验证。在这种情况下,您可以创建独特的用户名称——在SQL server—和密码中称为登录。用户或应用程序连接到SQL Server并为访问提供这些凭据。然后,权限被分配给该登录,直接或通过成员身份登录。

在SQL Server中配置身份验证并不是这两种类型之间的简单选择。您可以通过以下两种方式配置身份验证:

混合模式验证:服务器支持SQL server和Windows身份验证。

Windows只有模式:服务器只支持Windows身份验证。

微软强烈建议尽可能使用Windows身份验证。Windows有可靠的身份验证选项,包括密码策略,但是Windows身份验证在实际应用中并不总是实用的。SQL Server身份验证可以连接到一些Windows身份验证功能,但它并不安全。

Windows身份验证

如果将SQL服务器配置为在Windows身份验证模式下操作,那么SQL Server将假定与Windows服务器的信任关系。它假设Windows在登录到Windows时对用户进行了身份验证。然后,SQL服务器检查用户帐户、任何Windows组和任何SQL Server角色,用户可能是决定该用户是否被允许使用各种SQL Server对象的成员。

Windows身份验证比SQL Server身份验证有几个优点,包括:

用户只需登录一次,就不必分别登录到SQL Server

审计功能

简化登录管理

密码策略(Windows Server 2003及以后)

Windows身份验证的另一个重要优点是,对Windows用户和组的任何更改都会自动反映在SQL Server中,因此您不必单独管理它们。但是,如果在Windows用户连接到SQL Server时对其进行更改,这些更改将在用户下一次连接到SQL Server时生效。

配置SQL Server安全设置

当您安装SQL Server时,您可以选择服务器实例允许的身份验证模式。稍后您可以在SQL Server Management Studio中更改服务器属性对话框中的设置。这些设置适用于SQL Server实例中的所有数据库和其他对象。因此,如果需要对任何数据库使用SQL Server身份验证,则必须为服务器设置混合模式。

图2.1显示管理工作室中的服务器属性对话框,其中选择了安全页面。要打开这个对话框,右键单击对象资源管理器中的服务器实例名,并从弹出菜单中选择属性,然后进入安全页面。只需单击适当的单选按钮并单击OK提交更改,就可以更改身份验证模式。

图2.1。为SQL服务器实例配置验证模式。

添加一个Windows登录

要使用Windows身份验证,用户在访问SQL Server之前需要一个有效的Windows登录帐户。然后,您可以将权限授予Windows组,以连接到SQL Server,如果您不想授予集体权限,则可以向单个Windows用户授予权限。

使用管理工作室来管理安全性的优点之一是,您可以同时设置登录和提供数据库访问。为了启用Windows登录访问SQL Server和AdventureWorks2012数据库,请使用以下步骤,假设本地机器已经有了一个定义的JoeStairway登录。

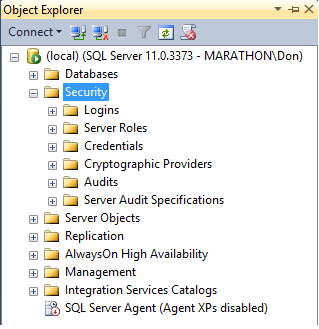

图2.2。服务器对象资源管理器的安全部分,您可以在其中定义登录。

右键单击Logins节点并从弹出菜单中选择New Login以打开“Login - New”对话框。

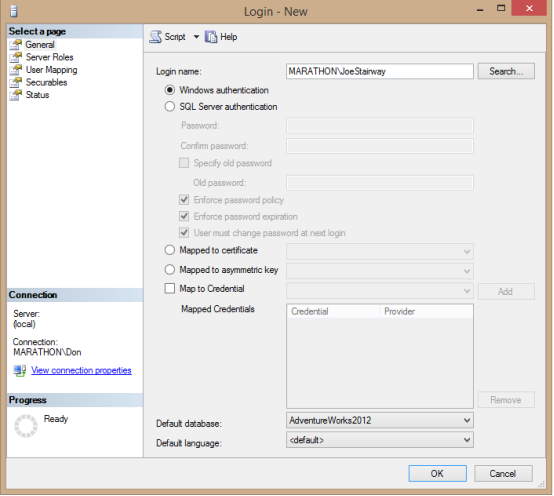

确保选择了Windows身份验证单选按钮。

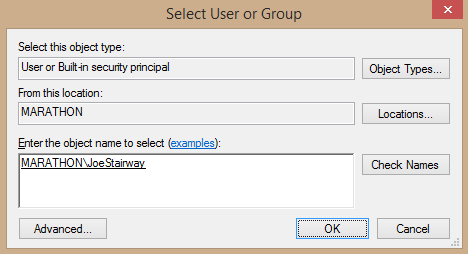

您可以通过两种方式选择Windows登录。第一个方法是直接输入域或机器名称,然后是反斜杠和用户的Windows登录名。第二种,通常更容易的方法是单击Search按钮打开选择用户或组对话框。键入用户名并单击Check Names按钮以找到准确的名称。如果找到用户,则将显示完整的名称,如图2.3所示。单击OK选择该用户。

图2.3。查找Windows登录以添加到SQL Server。

回到Login - New对话框,将AdventureWorks2012数据库设置为登录的默认数据库。这是当用户连接到服务器并没有指定数据库时使用的数据库。它不限制用户访问该数据库。图2.4显示了在名为Marathon的机器上的Windows JoeStairway用户的最终登录,并将默认数据库设置为sample AdventureWorks2012数据库。

图2.4。Login - New对话框启用Windows登录以访问SQL服务器实例。

提示:

永远不要将默认数据库设置为主数据库。我从痛苦的经验中说:连接服务器和忘记更改数据库太容易了。如果您运行一个脚本,在主数据库中创建数百个数据库对象,那么您将会有一个非常繁琐的工作,即手动删除这些对象以清理主数据库。

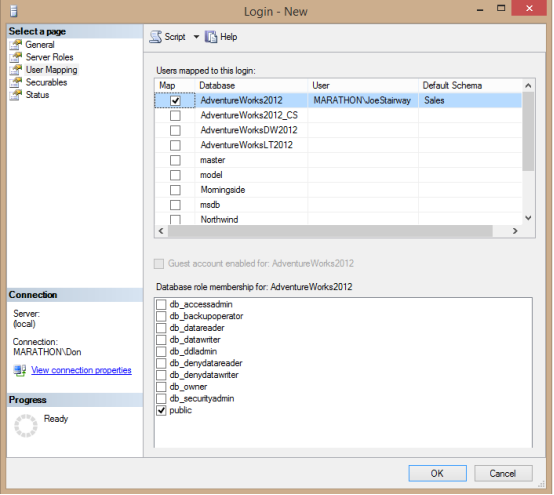

接下来,让用户访问数据库。从对话框左侧的列表中选择User Mapping页面。通过检查数据库名称旁边的复选框,授予用户访问AdventureWorks2012数据库的权限。SQL Server自动将用户映射到数据库中具有相同名称的用户,正如您可以在表的第三列中看到的那样,尽管您可以更改用户名。分配销售数据库中用户的默认模式,通过键入它在默认模式列或单击省略号(…)按钮从列表中选择它。对话框应该类似于图2.5。

图2.5。授予对AdventureWorks2012数据库的Windows登录访问权限。

提示:

设置一个登录和授予访问数据库的默认数据库之间有区别。默认数据库仅仅意味着,当用户登录时,SQL Server试图将上下文更改为该数据库,而无需指定数据库。但是,这并不允许在数据库中执行任何操作,甚至不允许访问数据库。这意味着可以指定用户无法访问的默认数据库。为了让用户在访问数据库时做任何有用的事情,您需要显式地授予用户权限。

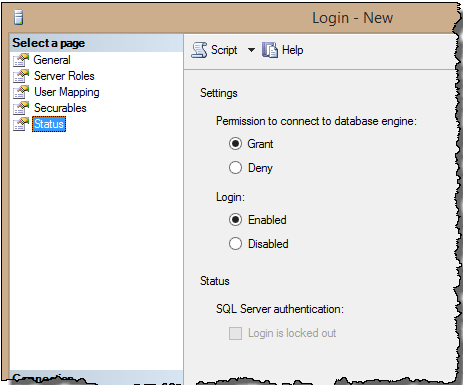

默认情况下,新的Windows登录可以访问服务器。但是,如果您想显式地拒绝登录访问服务器,请从login - New对话框左侧的页面列表中选择Status,并选择deny单选按钮。您还可以通过选择禁用按钮临时禁用登录。图2.6显示了这些选项。

图2.6。授予或拒绝访问服务器的选项,以及临时禁用登录帐户。

单击OK创建用户。

您还可以以同样的方式向SQL Server添加一个Windows组。在这种情况下,组中的任何成员都可以访问数据库服务器,无论您将该组织提供给数据库中的对象。

SQL Server身份验证

当您使用SQL Server登录进行身份验证时,客户机应用程序必须提供有效的用户名和密码才能连接到数据库。这些SQL Server登录在SQL Server中保存,而不引用Windows。当登录时,如果没有帐户匹配用户名和密码,SQL服务器会引发错误,用户无法访问SQL Server。

即使Windows身份验证更加安全,您也可以选择在某些情况下使用SQL Server登录。SQL Server身份验证更易于管理那些没有广泛安全需求的简单应用程序,它允许您避免与Windows安全性纠缠在一起。如果客户机在老版本的Windows上运行(基本上是比windows2000更老的版本)或者非Windows操作系统,就必须使用SQL Server登录。

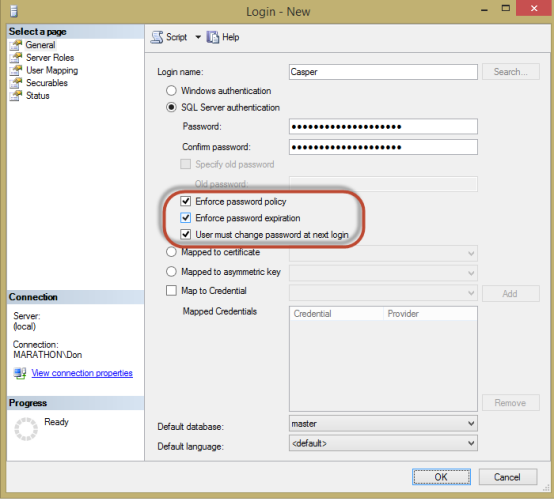

要创建一个SQL服务器登录,请使用与Windows登录相同的登录新对话框。但是,不必选择Windows登录,而是键入一个没有域或机器名称的惟一登录名,并提供密码。例如,图2.7显示了如何创建一个新的SQL Server登录Casper,并将AdventureWorks2012作为他的默认数据库。

图2.7。创建一个SQL Server登录。

用户映射和状态的所有其他选项都是与Windows登录相同的SQL Server登录。

SQL Server登录通过transact -SQL

您还可以使用transact - sql代码执行相同的操作。例2.1中的创建登录代码创建了一个具有相当强密码的SQL服务器登录Topaz:

CREATE LOGIN Topaz WITH PASSWORD = 'yBqyZIPT8}b]b[{5al0v';

GO

例2.1。使用t - SQL创建新的SQL Server登录的代码。

然后,要授予Topaz访问AdventureWorks2012数据库的权限,使用CREATE USER语句并分配一个默认模式,如例2.2所示。

USE AdventureWorks2012;

GO

CREATE USER Topaz FOR LOGIN Topaz

WITH DEFAULT_SCHEMA = HumanResources;

GO

例2.2。创建与SQL Server登录相关的数据库用户的代码。

提示:

与一级阶梯一样,如果您想在本地的SQL服务器实例中运行它们,您可能需要对代码示例进行一些更改。例2.2中的代码假定您已经安装了AdventureWorks2012数据库。以后的代码示例假设您正在运行名为Marathon的机器上的代码,并在Windows中有一个JoeStairway用户。您可以随意命名您的机器马拉松,或者创建一个具有该名称的用户,或者根据需要更改代码。

与Windows登录一样,您可以将服务器登录Topaz映射到数据库中的其他名称。例2.3中的代码将Topaz映射到AdventureWorks2012数据库中的TopazD用户:

DROP USER Topaz;

GO

CREATE USER TopazD FOR LOGIN Topaz WITH DEFAULT_SCHEMA = HumanResources;

GO

例2.3。删除现有用户的代码,然后添加一个与登录名不同的数据库用户。

注意sa登录

如果您配置您的SQL服务器来支持SQL Server登录,那么有一个内置的SQL Server登录,您需要注意这个sa登录,您可能已经注意到在对象资源管理器中的logins节点上挂着。sa或系统管理员登录主要是为了向后兼容老版本的SQL Server。sa登录映射到sysadmin固定服务器角色,任何登录到SQL server as sa的人都是完整的系统管理员,对整个SQL server实例及其所有数据库都具有不可撤销的权限。这确实是一个强大的登录。

您不能修改或删除sa登录。如果在安装SQL Server时选择混合模式身份验证,则提示您输入sa用户的密码。如果没有密码,任何人都可以以没有密码的sa登录,并播放“让我们管理服务器”。不用说,这是你最不想让用户做的事情。如果其他系统管理员无法使用或忘记了他们的Windows密码,则只使用sa登录作为后门登录。如果出现这种情况,您可能需要新的管理员!

永远不要使用sa登录在应用程序中访问数据库。如果黑客能够控制应用程序,那么这样做可以在您的数据库服务器上提供一个黑客管理员级别的控制。在遥远的过去,这是攻击服务器的一种简单方法,是一种可怕的实践。相反,可以为应用程序设置一个自定义窗口或SQL Server登录,并提供运行应用程序所需的绝对最小权限(实现最小特权原则)。

提示:

实际上,您应该考虑使用您先前看到的登录属性对话框的状态页来完全禁用sa登录。这样,攻击者就不能使用这种强大的登录来获得服务器实例的控制权,无论您是否拥有强大的sa密码。

密码策略和执行

在2005年以前的版本的SQL Server中,系统管理员没有简单的方法来执行密码策略,从而使系统更安全。例如,SQL Server没有办法强制用户创建一个最小长度的强密码,以及字母数字和其他字符的混合。如果有人想要为密码创建一个单字母的登录,那么您不能配置SQL Server来阻止它。同样,也没有办法让密码定期过期,比如每三个月。有些人认为这是不使用SQL Server登录的主要原因。

最新版本的SQL Server可以连接到Windows Server 2003、Windows Vista或后续版本的密码策略。密码仍然存储在SQL Server,但是SQL服务器调用NetValidatePasswordPolicy()Windows API方法,首先介绍了Windows Server 2003。该API函数将Windows密码策略应用于SQL Server登录,并返回一个值,该值指示密码是否有效。当用户创建、设置或重新设置密码时,SQL服务器调用此函数。

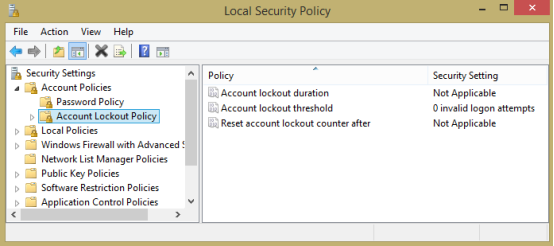

您可以通过Windows控制面板的管理工具中的本地安全设置applet来定义Windows密码策略。密码策略部分如图2.8所示,默认设置为。applet有一个单独的帐户锁定策略部分,如图2.9所示,当用户进行太多失败的登录尝试时,它会生效。默认情况下,在新的Windows安装中禁用锁定策略。

图2.8。Windows本地安全策略应用程序,显示默认密码策略。

图2.9。Windows本地安全策略应用程序,显示默认的帐户锁定策略。

表2.1列出了密码策略以及默认值和一些关于它们如何工作的说明。

类别 策略名称 默认 注释

密码策略 执行密码历史 0密码 记住防止用户重复使用旧密码,比如在两个密码之间交替。

最小密码长度 为0的字符 需要使用更长的密码才能使其更难破解。

密码满足复杂性要求 禁用 字母数字和其他字符的最小混合,并且不包含用户名。

密码过期 年龄最大的密码 42天 提示用户更改密码的前几天。

年龄最小的密码 0天 用户被允许更改密码的天数。

帐户锁定时间 不适用 在启用锁定阈值时,帐户被锁定的时间为分钟。

帐户锁定策略 帐户锁定阈值 0无效的登录尝试 在帐户被锁定之前,登录尝试失败的最大次数。

重置帐户锁定计数器 不适用 几分钟后,不成功的尝试的计数器被重置;启用了锁定阈值

表2.1。Windows密码策略设置。

当您创建登录时,您可以启用或禁用密码策略强制执行。Login - New对话框有一个在创建SQL Server登录时启用的登录名的部分,如图2 - 10所示。

图2 - 10。为新登录执行密码策略。

当您使用transact - sql创建登录时,密码策略也适用。例如,如果您在Windows 2003服务器上运行SQL Server,或者稍后启用了密码策略,那么例2.4中的代码将会失败。

USE master;

GO

CREATE LOGIN SIMPLEPWD WITH PASSWORD = 'SIMPLEPWD';

GO

例2.4。尝试使用违反密码策略的密码创建登录。

此代码失败的原因是密码不能与用户名相同。

您可以在创建或更改登录时控制策略。例2.5中的代码关闭了检查过期和策略的选项。

ALTER LOGIN Topaz WITH PASSWORD = 'yBqyZIPT8}b]b[{5al0v',

CHECK_EXPIRATION = OFF, CHECK_POLICY = OFF;

例2.5。更改登录的代码仅为该登录禁用密码策略。

check_过期选项控制SQL Server是否检查密码的年龄,而不是策略和CHECK_POLICY应用于其他策略。一个MUST_CHANGE选项可以强制用户在下次登录时更改密码。

如果用户多次尝试登录,超过帐户锁定策略中设置的数字,管理员可以使用解锁选项重置帐户,如例2.6所示。

ALTER LOGIN Topaz WITH PASSWORD = 'yBqyZIPT8}b]b[{5al0v' UNLOCK

例2.6。代码解锁一个登录,因为太多失败的登录尝试被锁定。

在Windows Server 2003之前在Windows版本上运行SQL Server时,可以启用强制密码策略。但是SQL Server使用默认设置的最小长度为6个字符,检查密码不匹配所有或任何部分的登录名,并且是大写字母、小写字母、数字和其他字符的混合。您不能更改这些默认值。但是希望您没有在这样一个旧版本的Windows上运行SQL Server,如果仅仅是因为此后的巨大安全改进!

摘要

在SQL Server安全性的这个级别上,您已经了解了SQL Server中可用的一些身份验证选项。Windows集成的身份验证是最安全的,但并不总是可行的,而且微软多年来让SQL Server认证变得更好、更安全。但如果你使用混合模式认证,别忘了给sa登录一个非常强的密码,或者,甚至更好,禁用它!与大多数安全对象一样,您可以使用管理Studio或t - sql代码中的nice GUI界面来创建和更改它们。如果你在Windows的现代版上运行SQL Server,你可以进入本地安全策略的密码策略。

本文是通往SQL Server安全楼梯的楼梯的一部分