20211913-冯馨茹-2021-2022-2 《网络攻防实践》第一周作业

一、学习总结

1.实验内容

利用提供的虚拟机镜像和VMWare Workstations软件,按照视频步骤,在自己的笔记本电脑上部署了一套个人版网络攻防实践环境。实验一共使用了6个虚拟机,其中有用来配置两台攻击机与两台靶机的,有用来配置密网网关的。并且进行网络连通性测试,确保各个虚拟机之间能够正常联通。

2.实验介绍

- 攻击机:安装网络攻击软件,从而发起网络攻击的主机。

- WinXPattacker

- SEEDUbuntu

- kali

- 靶机 :被攻击机攻击的目标主机,存在安全漏洞。

- Metasploitable

- Win2kServer

3.实验目的

搭建后期所需搭建网络攻防环境。

二、攻防环境搭建详细过程

1.攻防环境的拓扑结构图

2.网络攻防环境的搭建

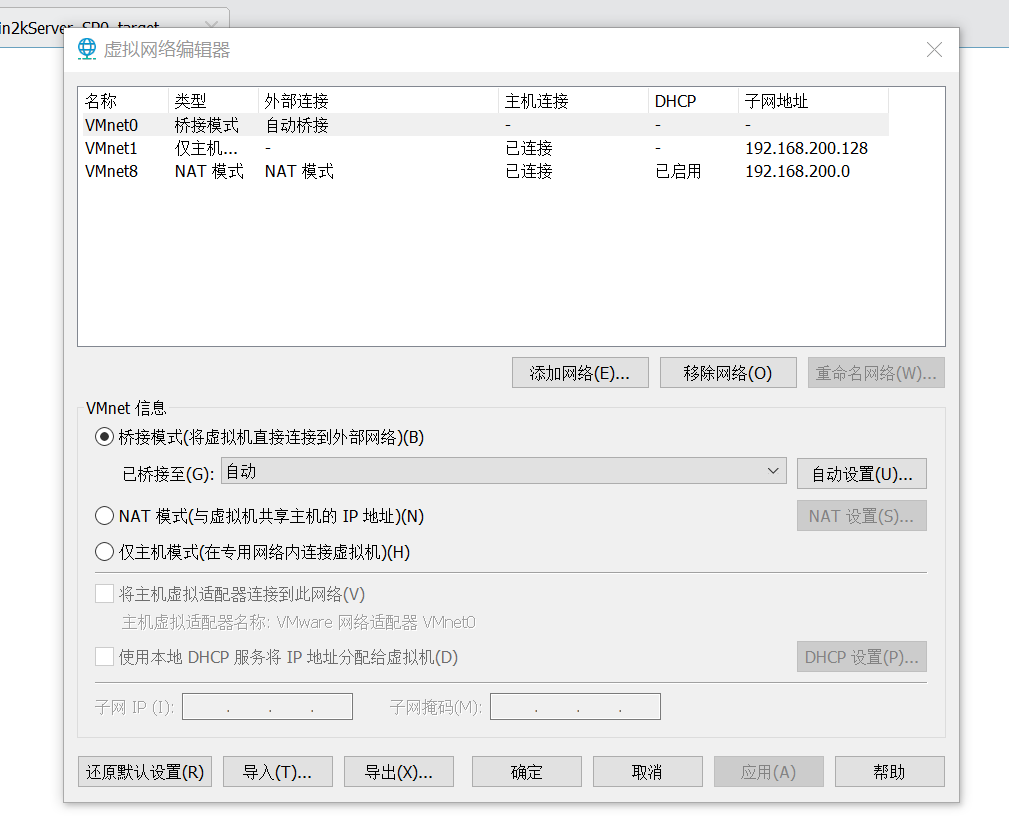

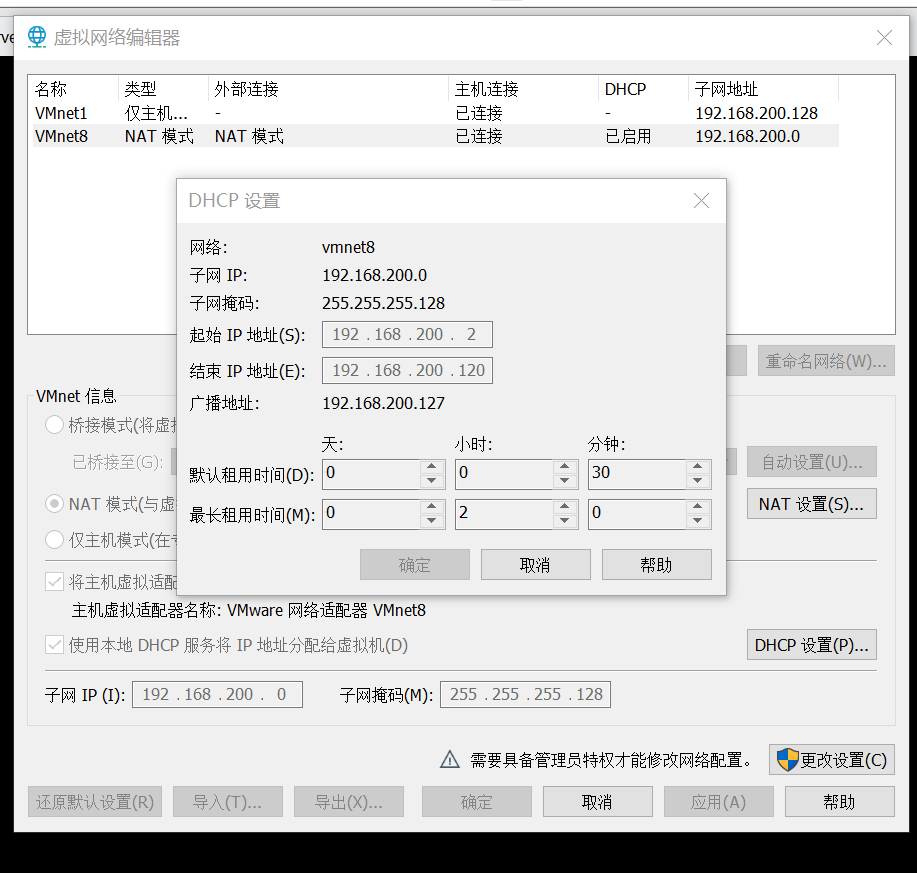

2.1配置虚拟网络

对VMnet1与VMnet8进行设置

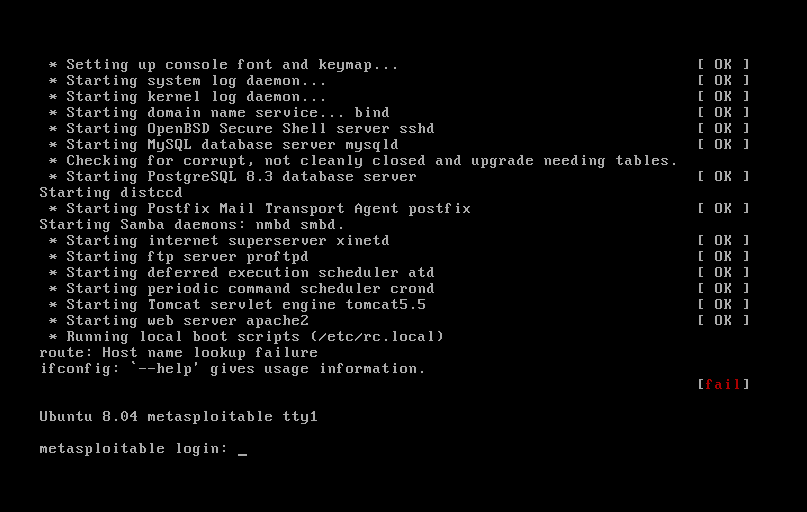

安装Win2kSever与Metasploitable两个虚拟机

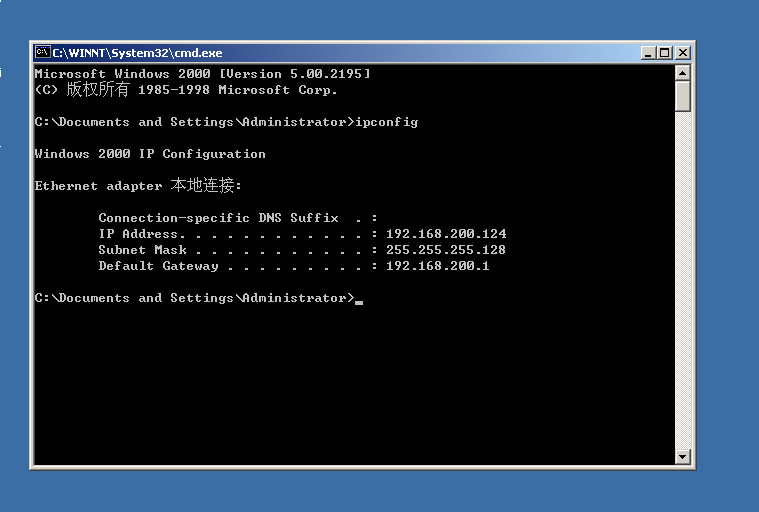

对Win2kSever虚拟机进行配置,配置成功

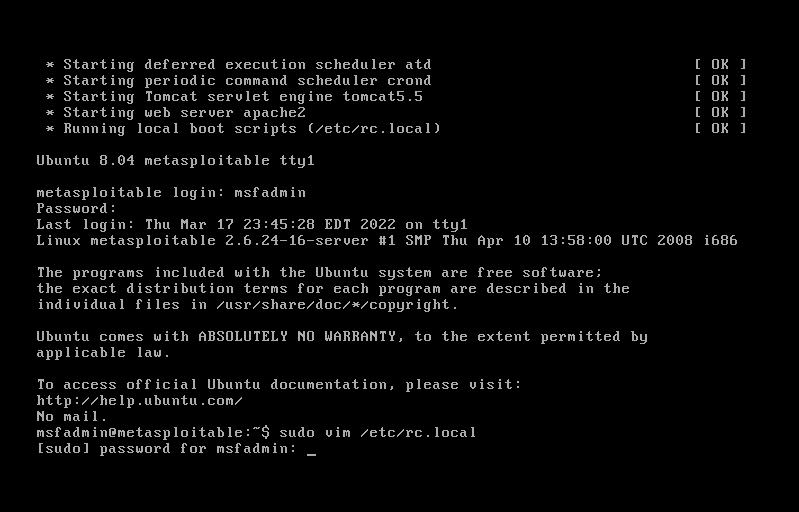

开启SEEDUbuntu虚拟机,输入用户名与密码

对网络配置进行修改

修改完成后点击esc键保存并输入:wq退出

输入

sudo reboot

命令进行重启

再输入用户名msfadmin与密码,设置成功

2.2安装攻击机

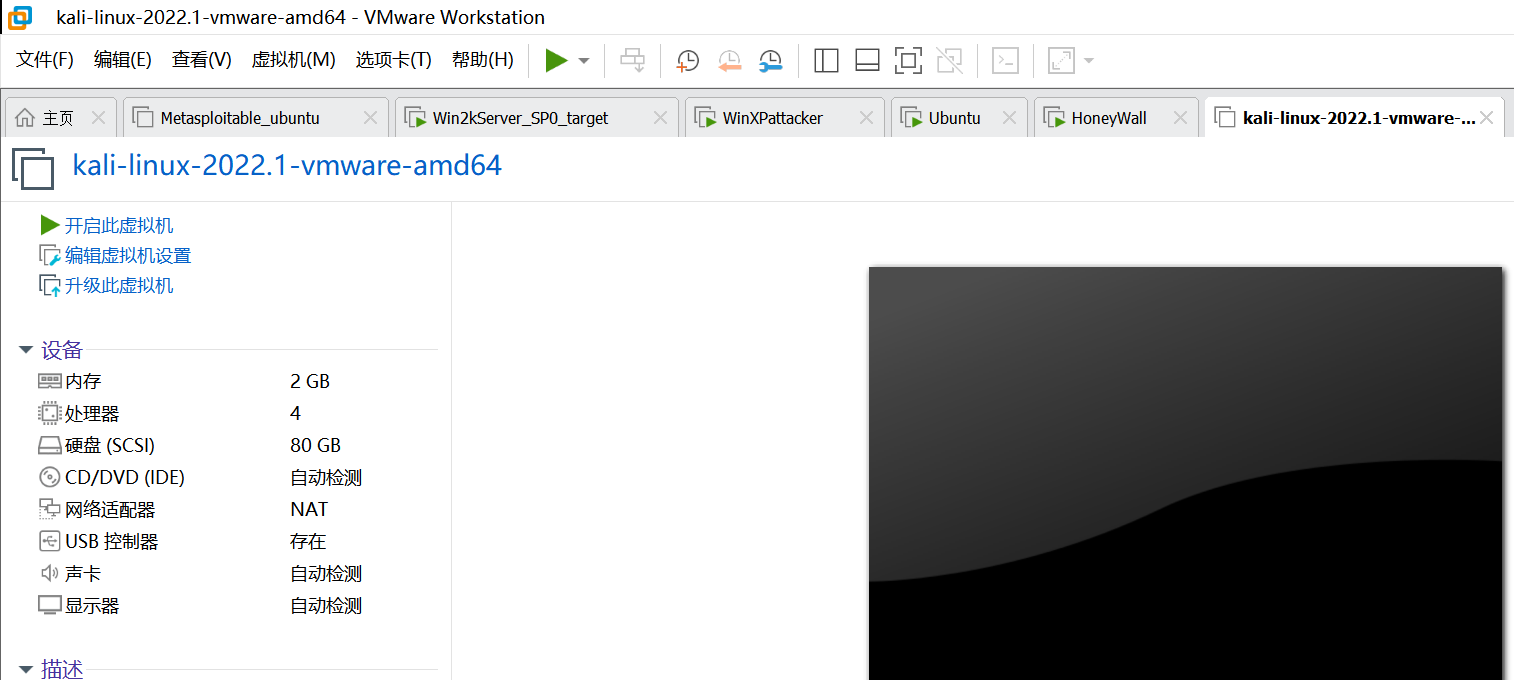

- 安装kali虚拟机

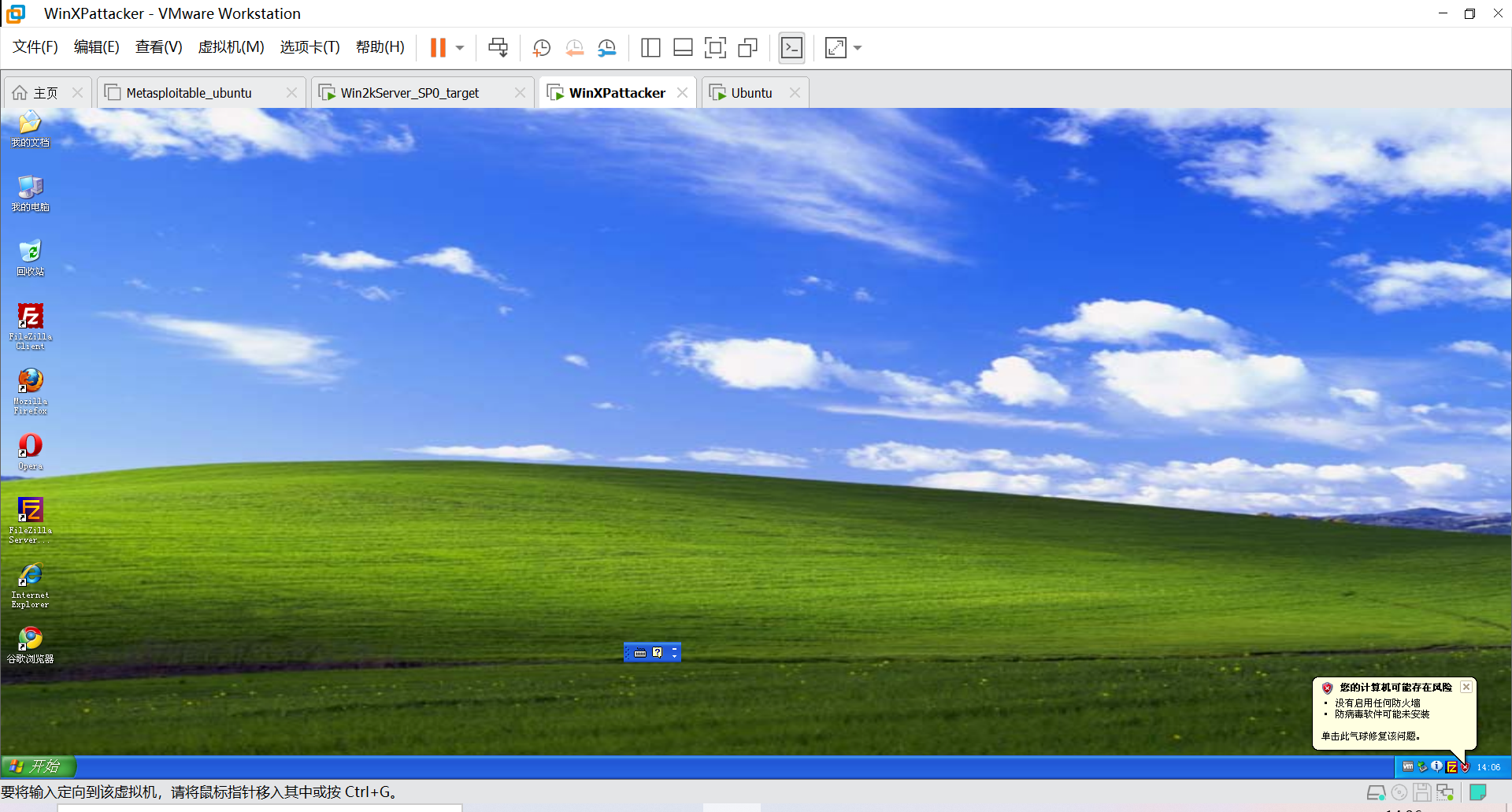

- 安装windows的攻击机

- 创建SEEDUbuntu虚拟机

因为SEED提供的是磁盘文件,所以要创建新的虚拟机。

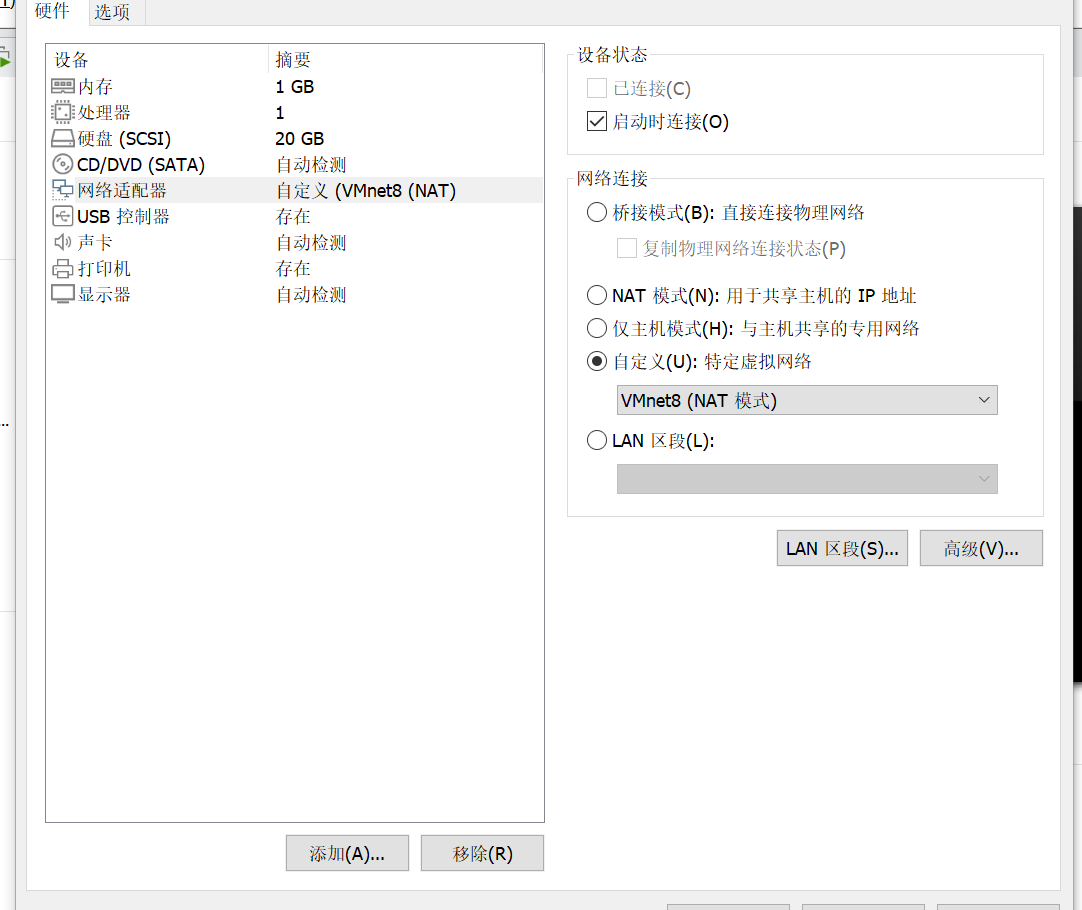

进入攻击机的网络适配器,选择VMnet8(Nat模式)

打开SEEDUbuntu虚拟机

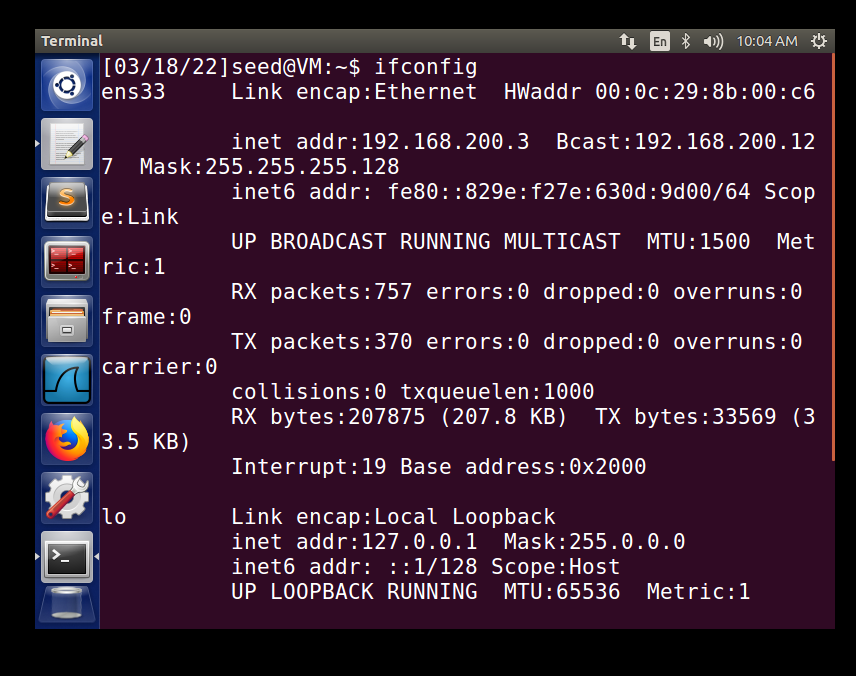

查看SEEDUbuntu虚拟机的ip地址,输入ifconfig命令,查看是否是攻击网段里的

打开windows攻击虚拟机,

查看ip地址,是在攻击网段里的

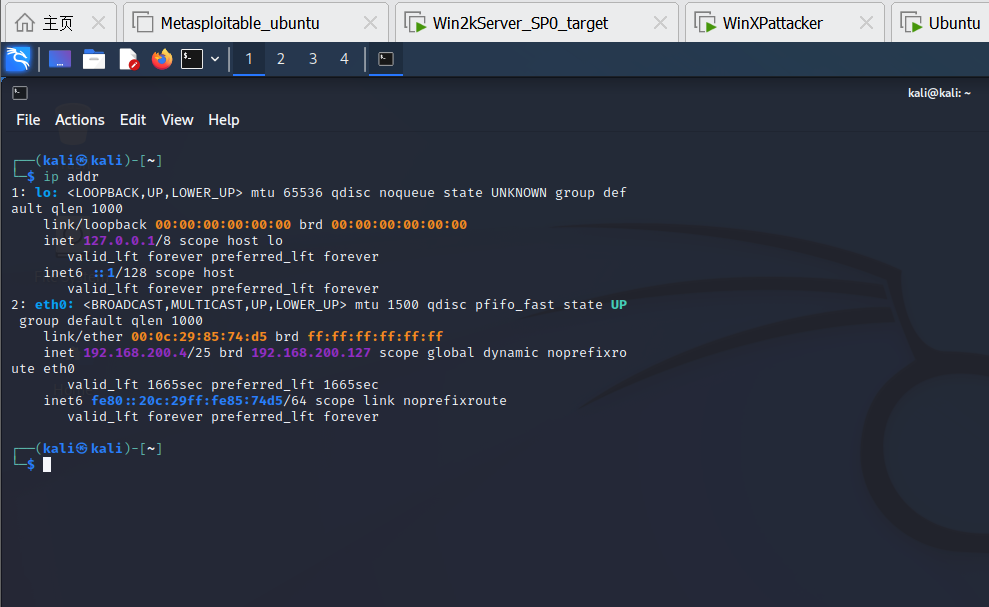

打开kali虚拟机查看ip地址是否在攻击网段里

由此,攻击机的安装完成。

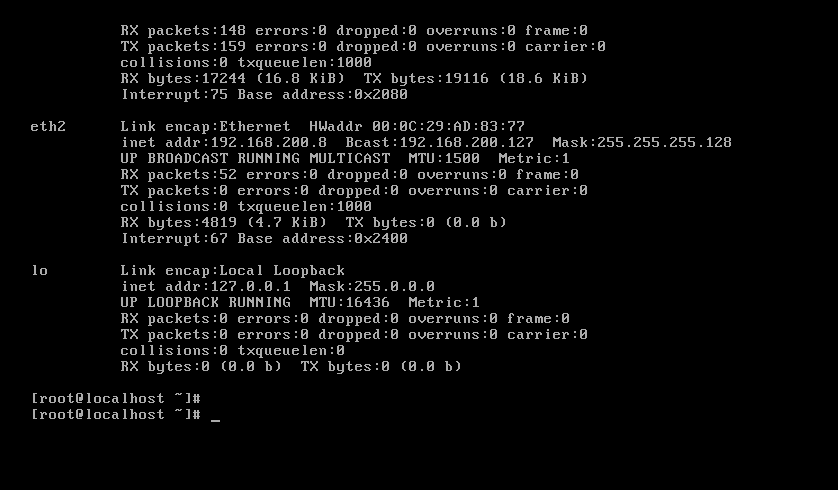

2.3密网网关配置

- Eth0链接外网,部署中用来链接攻击机的网段

- Eth1链接密网,部署中用来链接靶机的网段

- Eth2内网网关的内部管理接口,链接WinNet8虚拟网卡

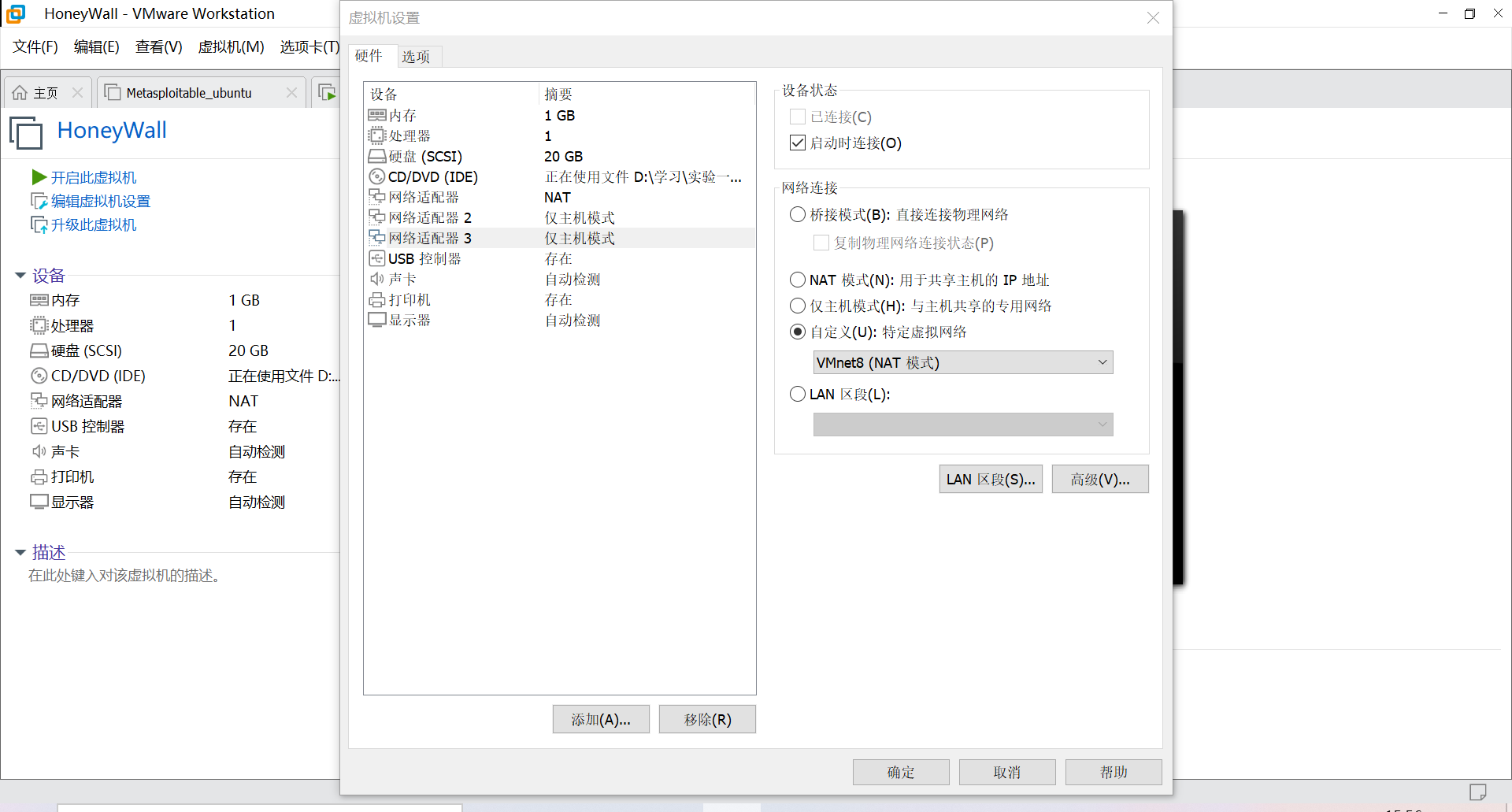

由于蜜网网关提供的是磁盘文件,需要创建新的虚拟机。

- 建立HoneyWall虚拟机

进行配置,添加网络适配器

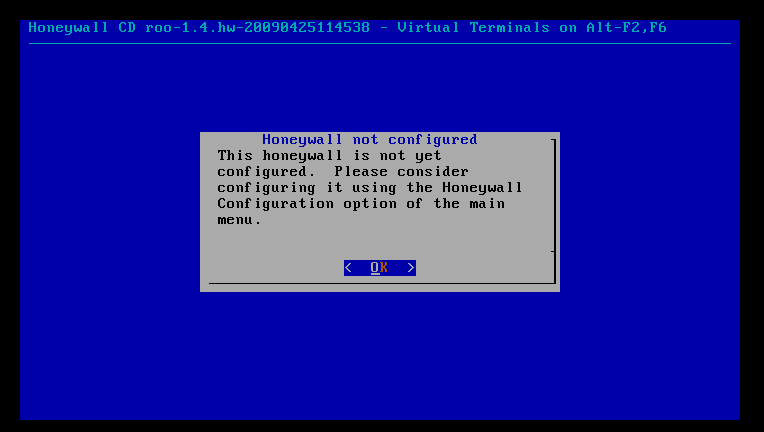

启动虚拟机,输入正确的用户名与密码

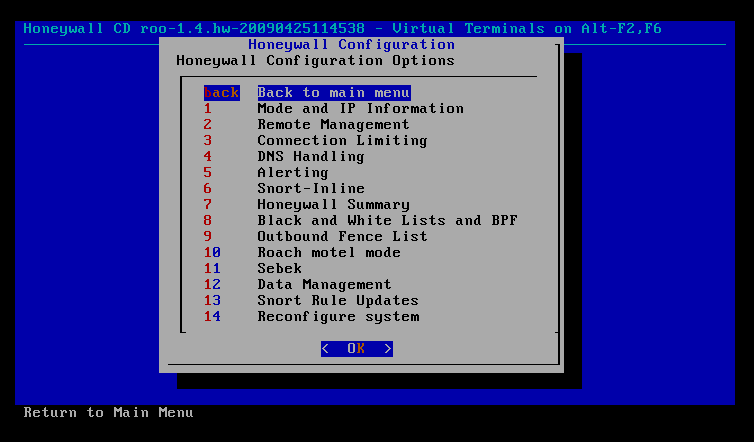

设置虚拟机

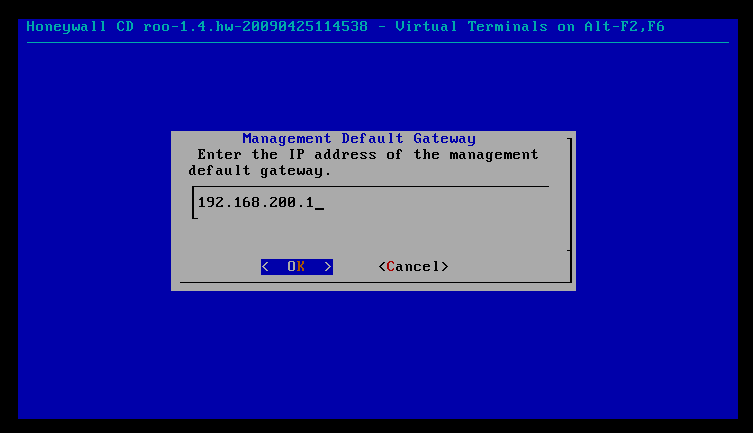

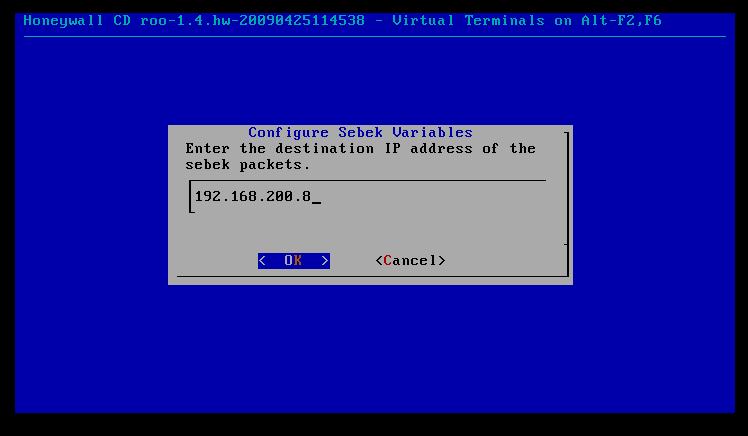

- 蜜罐信息的配置

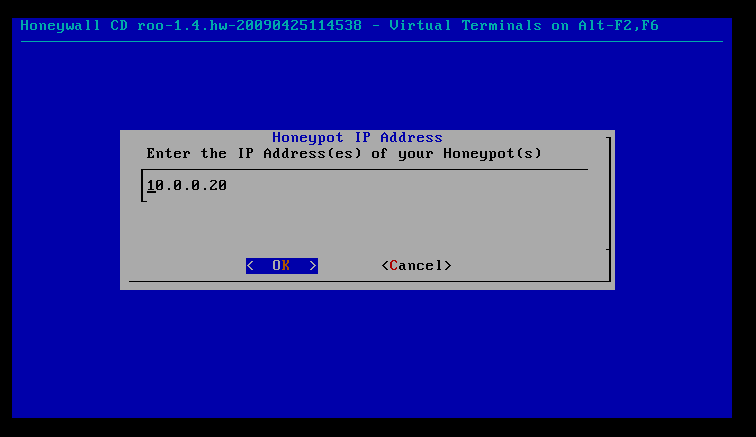

配置蜜罐ip

配置广播地址,先查找广播地址再填入配置

- 密网网段设置

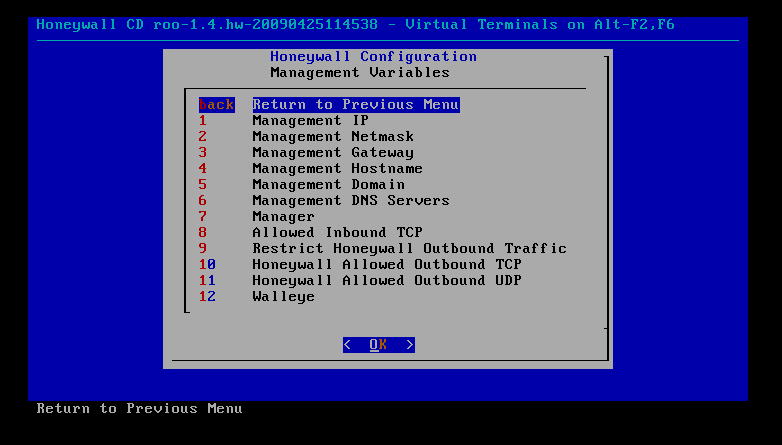

密网网关的管理配置

配置成功

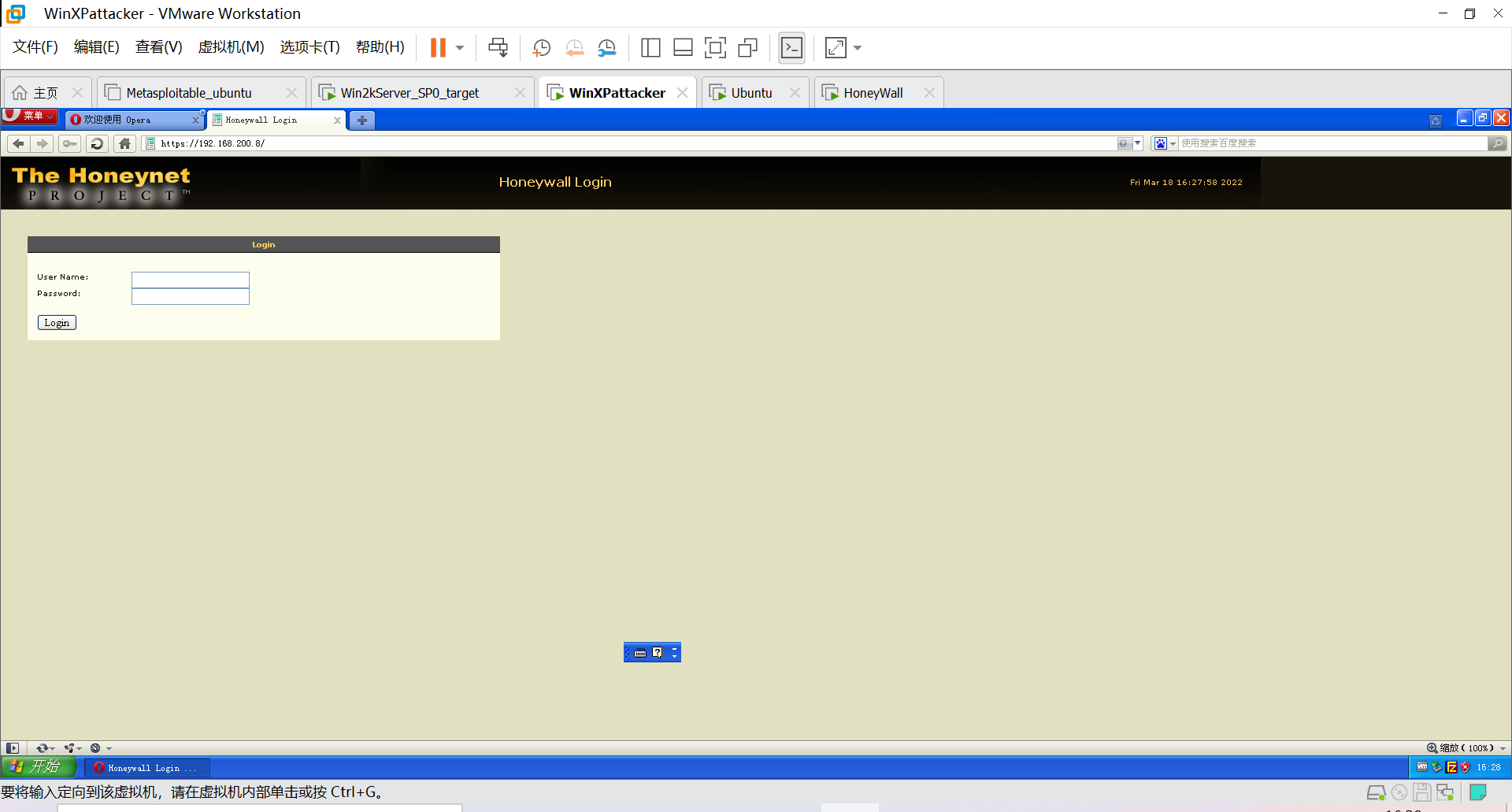

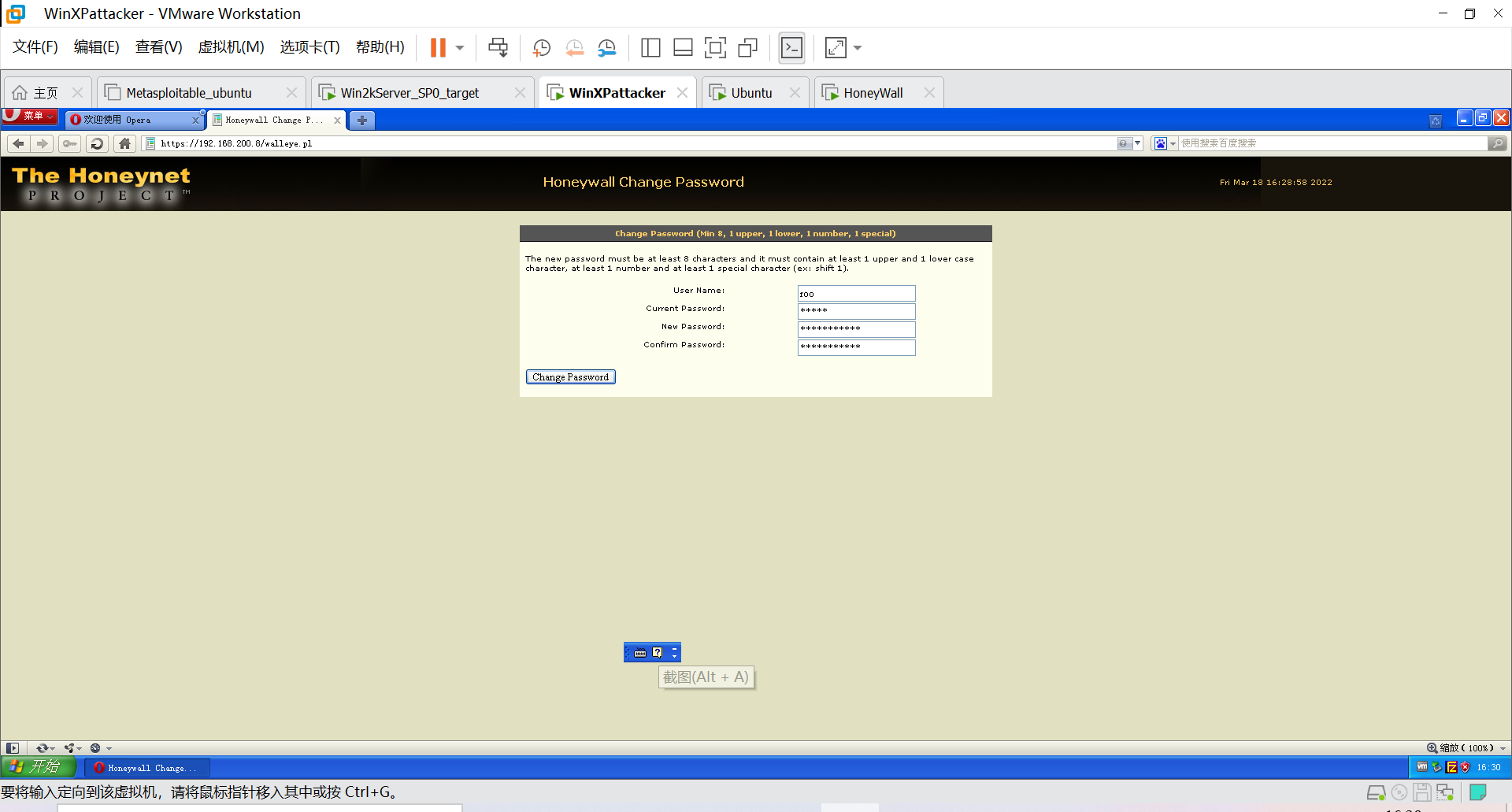

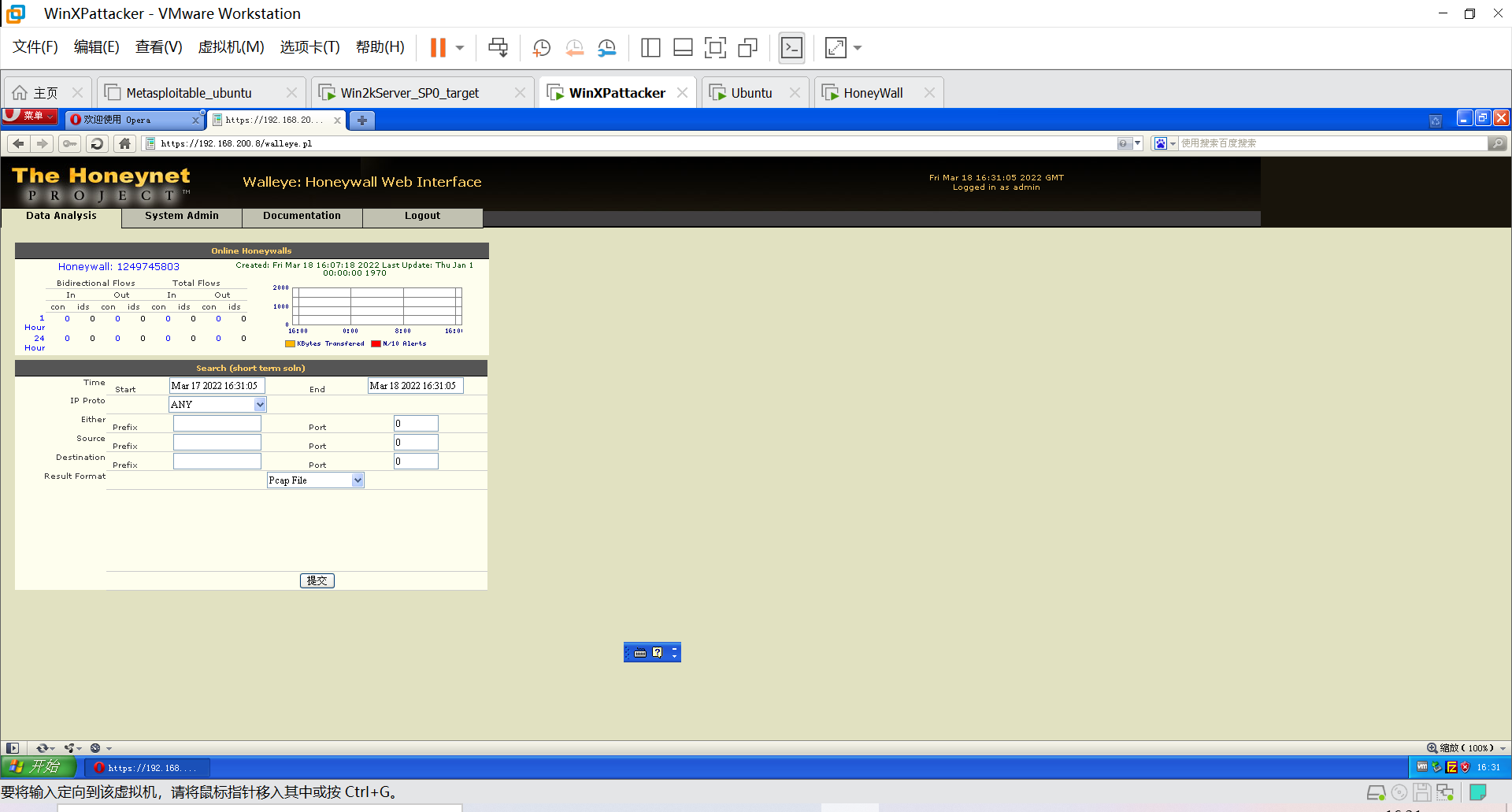

打开Windows虚拟机中的浏览器验证是否配置正确

登录

修改密码

登陆成功

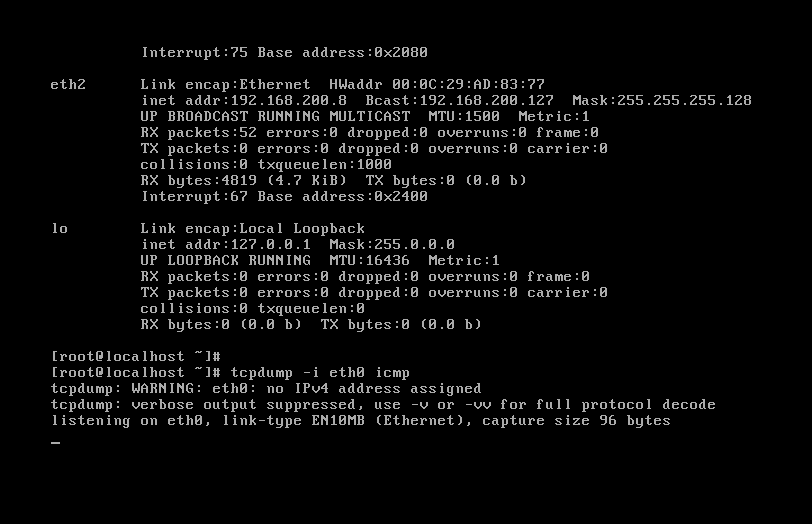

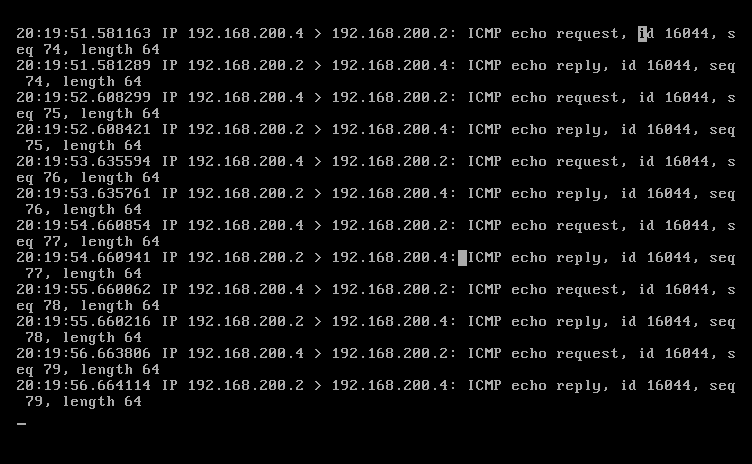

设置虚拟机,输入

tcpdump -I eth0 icmp

使Eth0接口进行监听Icmp

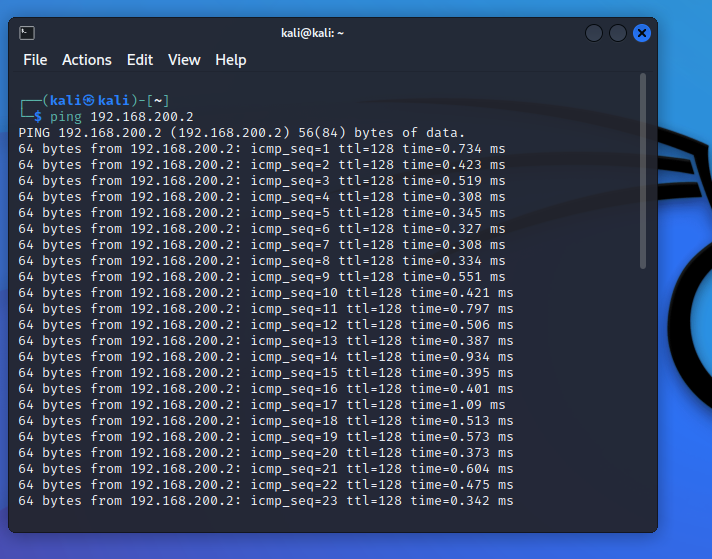

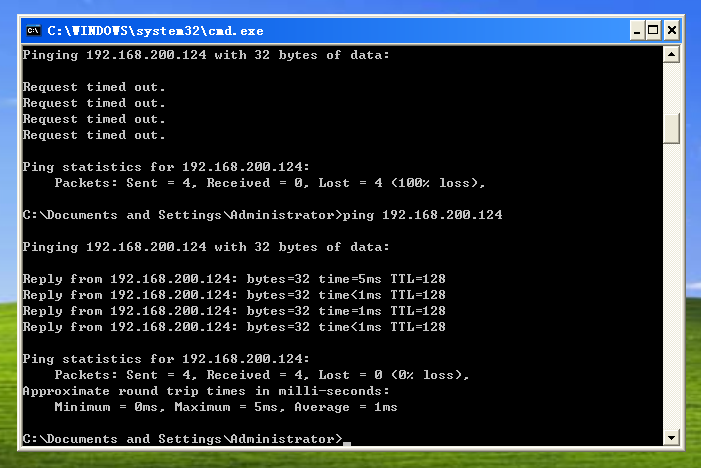

在kali虚拟机里PING一下WinXP虚拟机,查看是否成功

收到回复报文,说明成功

查看HoneyWall的回复报文,说明成功

但此时攻击机与靶机并不能链接,修改靶机的网络连接后,网络攻防环境搭建完成。

三、学习中遇到的问题及解决

- 问题一:在Metasploitable虚拟机的配置中,按i键进入编辑模式,方向键控制光标方向,在文件倒数第二行exit0之前, 插入以下两句:

ifconfig eth0 192.168.200.27 netmask 255.255.255.128 route add default gw 192.168.200.1d

代码的时候,自己的电脑与视频里显示的内容并不一样,后来在实践中发现自己的电脑显示的也一样可以继续。

- 问题二:攻击机ping靶机时不通。在靶机的设置中,打开网络适配器,将网络连接改为仅主机模式,即可将靶机与攻击机连接在同一个网桥中。

四、学习感想和体会

通过此次实验,对于虚拟机的建立、设置以及使用都有了进一步的了解,并且对于计算机网络中的IP地址、子网掩码以及广播地址知识都进行了实践。通过搭建个人的网络攻防环境,让我了解了攻击机、靶机 、密网和蜜罐的作用,并且通过制作攻防环境的拓扑结构图也对IP地址更加掌握,以及动手能力得到了锻炼。