寒假集训buuCTF wp

寒假集训buuCTF wp(1)

一、喵喵喵

1.题目是一张猫猫的图片,依次试过后发现red0异常,lsb隐写(一个png)

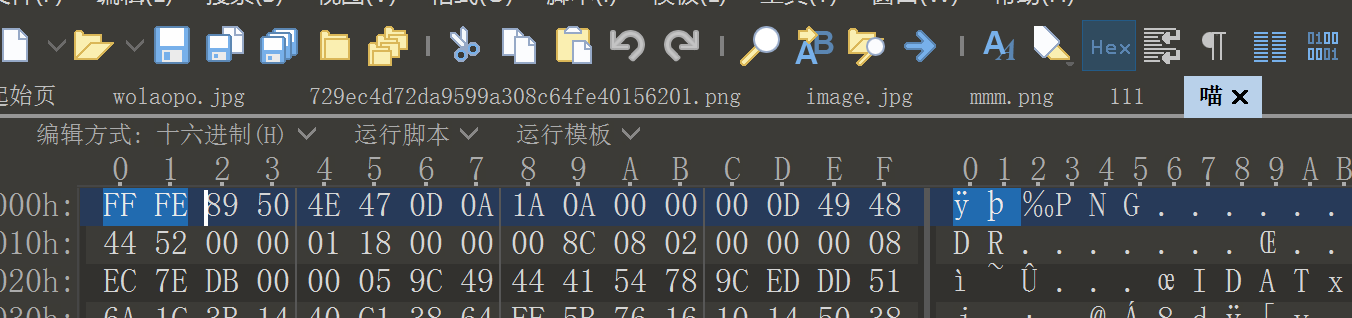

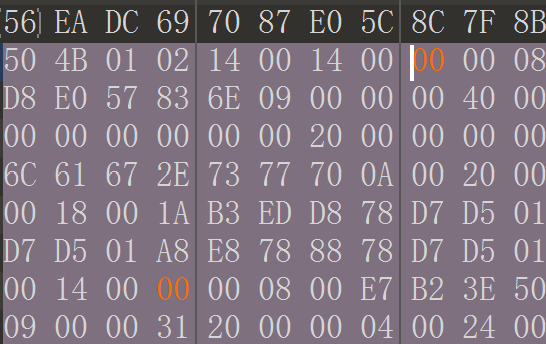

2.提取出来但是打不开,010发现文件头多了东西

3.删掉后保存文件并打开,是半张二维码图片

4.尝试010修改高度,得到完整二维码

5.扫描二维码得到一个百度网盘分享

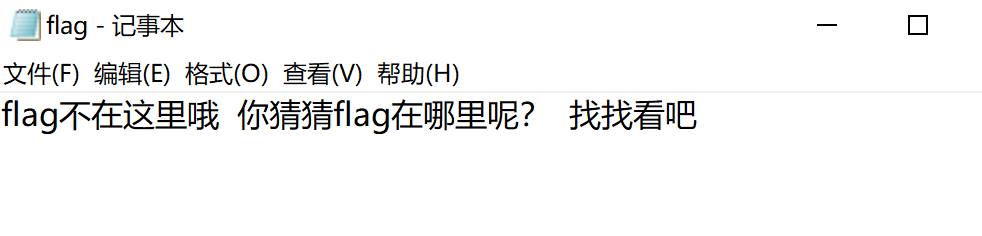

6.点开一个TXT

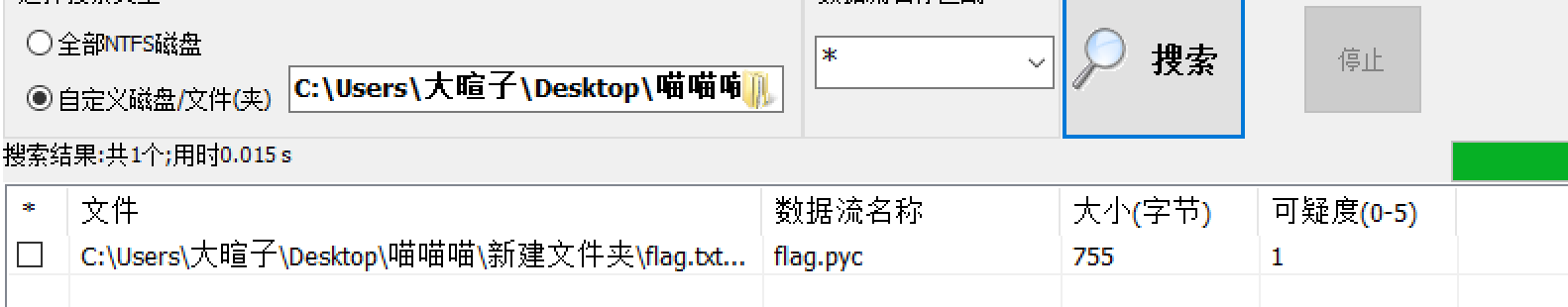

7.这里没想到办法,去查了一下,是NTFS文件流隐写

8.又查了一下怎么判断是不是NTFS文件流隐写,好像是如果给了一个莫名其妙的txt文件或者有指向性的表示有东西藏在文件后头就可以试一试(错了就当我没说)

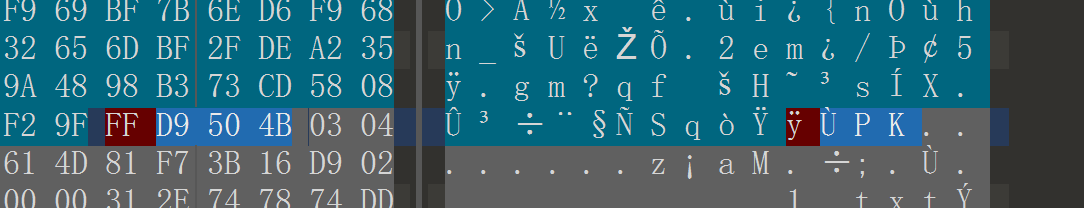

9.NtfsStreamsEditor导出了flag.pyc

10.这里又去看大佬的wp了,找一个反编译的网站直接反编译

11.看到这个我知道要写脚本解flag了,感觉跟我们那堂密码课留的那个反写代码差不多,但是捅咕半天还是没整出来,又去借鉴大佬的脚本了

12.得到flag。

flag{Y@e_Cl3veR_C1Ever!}

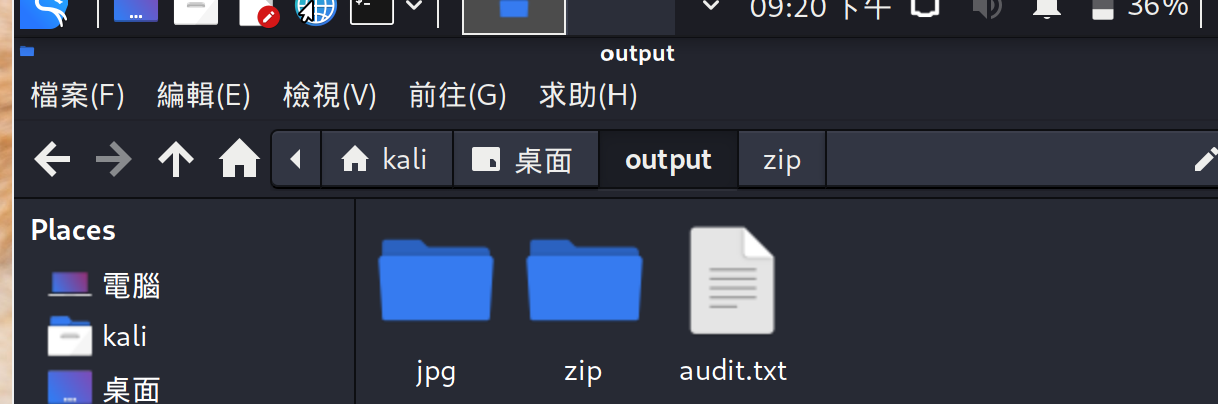

二、single dog

1.010查看时发现后边有一串zip的码

2.虚拟机binwalk-e分离

3.打开压缩包,一个txt,里边一堆外星文,直接解密,得到flag

三、我吃三明治

1.题目一张图,010查看,文件尾后面有东西,本来还以为是藏了别的文件,定睛一看是一串base32密文

2.直接解密得到flag

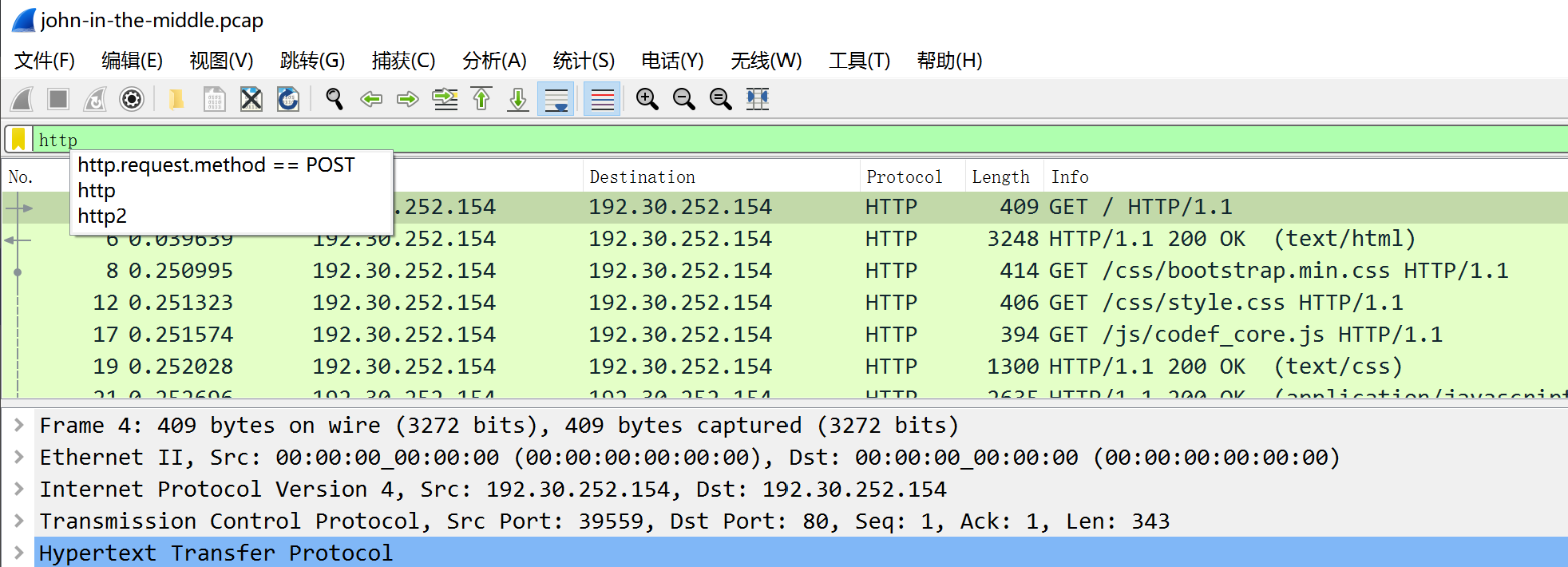

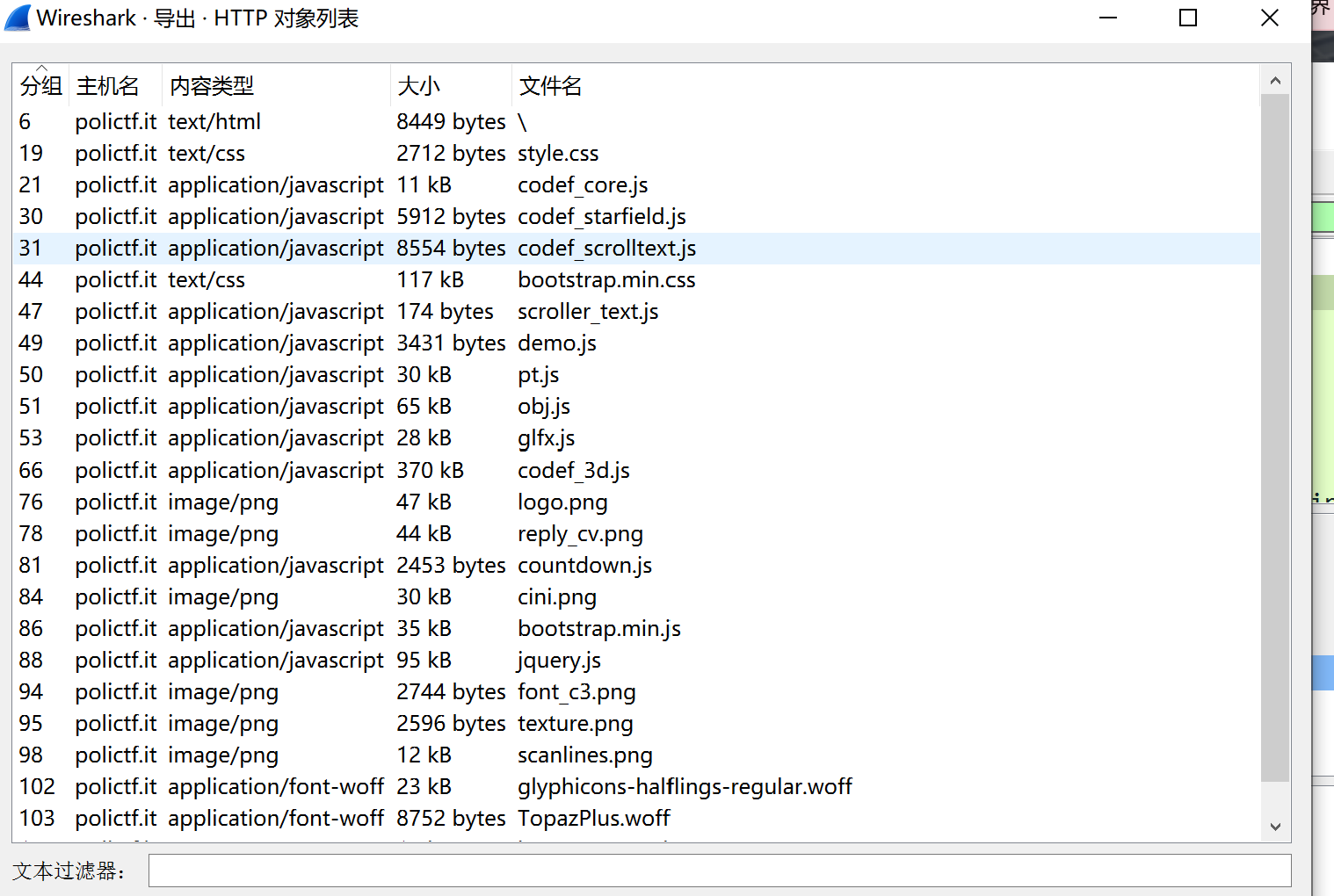

四、john-in-the-middle

1.一个压缩包,打开是一个流量包文件

2.搜了一下http发现里边又有txt又有图片

3.导出所有http的文件

4.我先看的图片,感觉有三张图片比较可疑

5.第一张像是奇怪的编码,最后再说吧,第二张中间有个缝,试一下stegsolve

6.挨个查看时发现下边有一行flag但是不清晰,继续翻了好几张才看到完整的,得到flag

五、弱口令

1.一个加密压缩包,题目是弱口令,所以我简单的试了一下几个常见的弱口令比如说八个八,六个六等等,都不对。

2.010看着有点乱但是好像也不是伪加密,没辙了屈服于百度。

3.原来压缩包的备注里是有东西的(我才知道如果没有备注是不会显示备注栏的...)

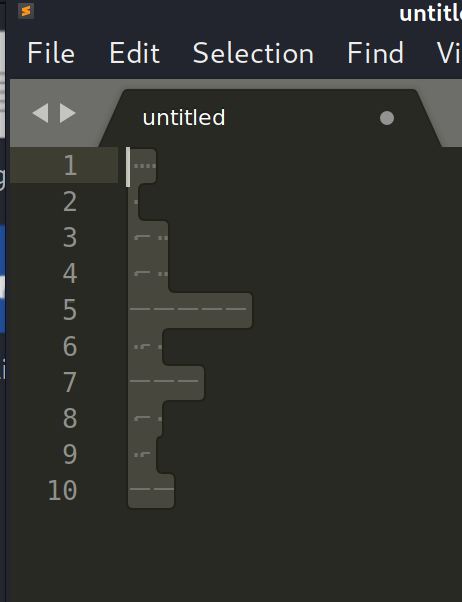

4.这是一段不可见的字符,复制粘贴也不行,用sublime试一下,发现是一段摩斯密码(要选中才能看见)

5.解密得到密码HELL0FORUM

6.打开图片,什么都没发现,百度一下是需要用到脚本的lsb隐写,于是按照网上的步骤一点点来。

7.我一开始是在虚拟机上弄得,但是用python2就一直说没有安装库,每次安装库还都安在了python3里面,尝试用python3呢就一直报错格式不对,想把脚本改成python3能用的但是最终还是失败了,只出来了一半(待我找时间再试试)

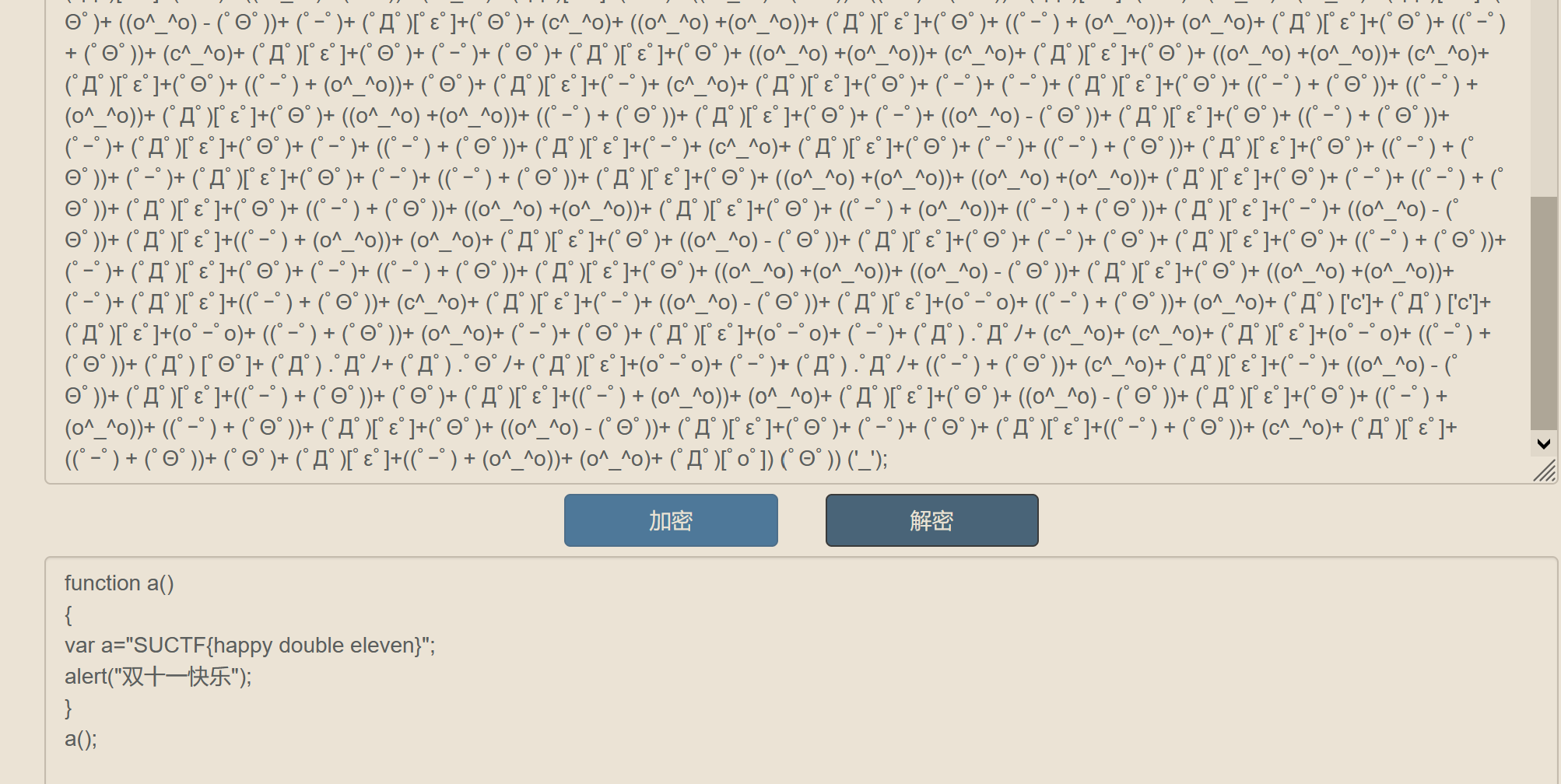

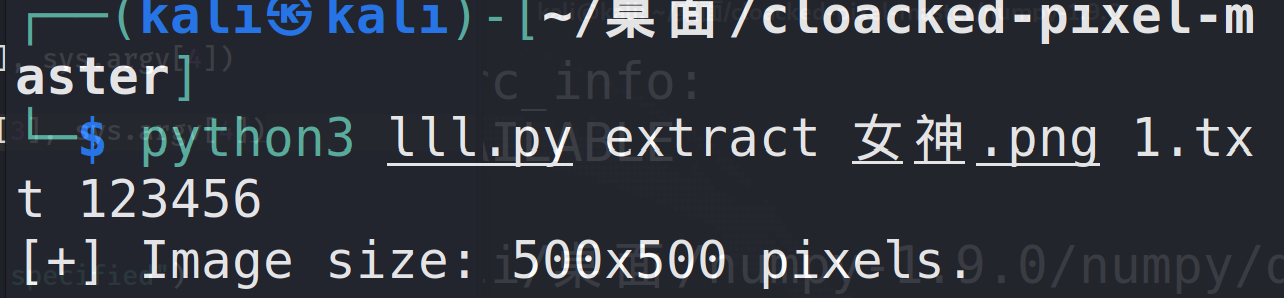

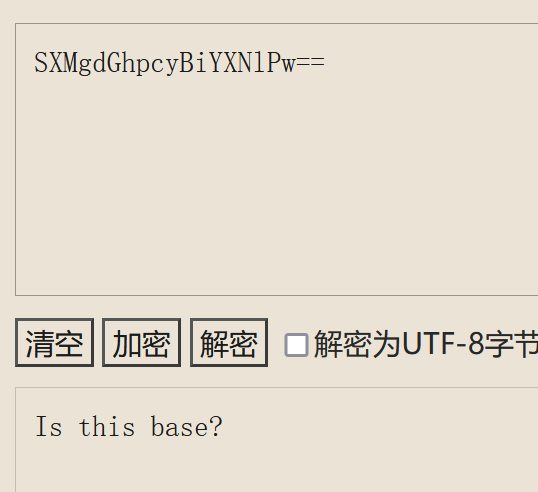

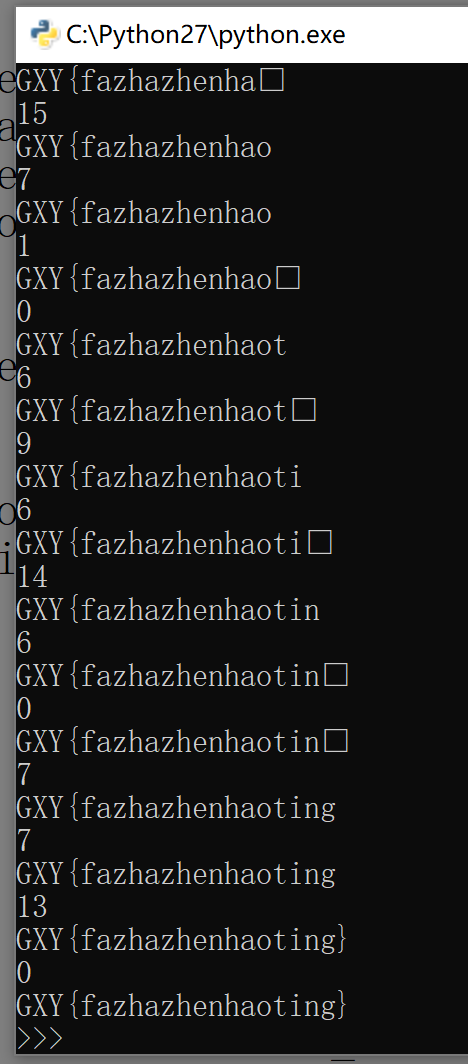

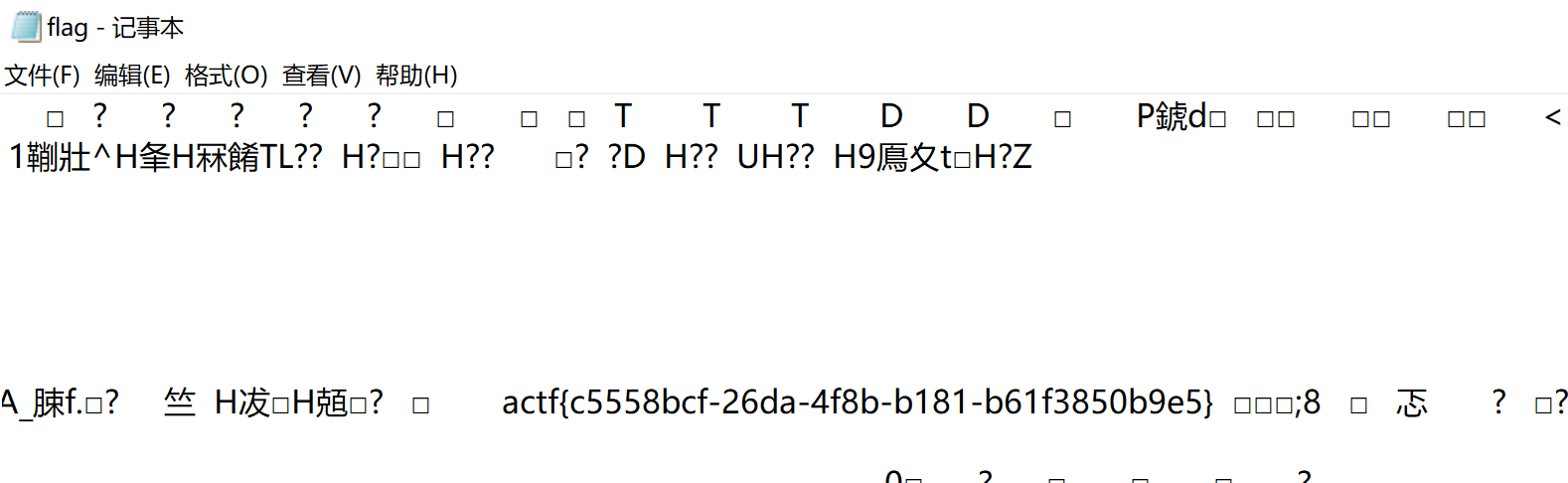

六、[GXYCTF2019]SXMgdGhpcyBiYXNlPw==

1.题目好奇怪先base64一下

2.确定是base64编码了,打开txt,找出按行解码base64的脚本

3.之前用python3可以用来着现在竟然疯狂报错,用python2试试

4.得到flag

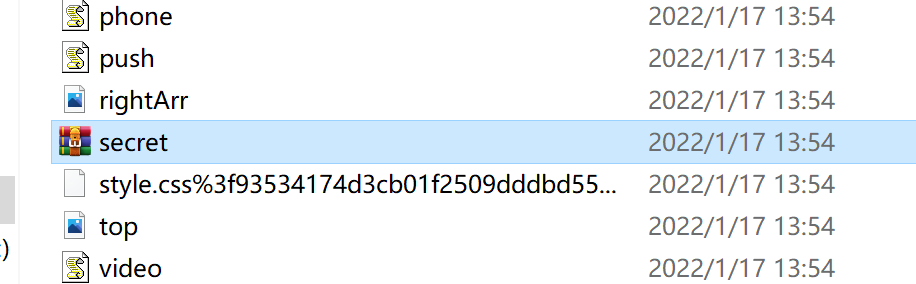

七、[ACTF新生赛2020]swp

1.一个流量包,尝试下导出http的文件

2.里边有一堆奇奇怪怪的东西,一开始还以为弄错了,翻到后面发现一个压缩包

3.压缩包是加密的,先看看是不是伪加密

4.打开了,flag在挺后边的

八、[RoarCTF2019]黄金6年

1.题目是一个视频,potplayer分帧查看

2.扫描得到 key2:want 这一看就是压缩包的密码之类的

3.010查看视频,结尾这段妥妥的base64编码

4.解码后发现是rar的文件,直接复制到010上弄不出来

5.学习了一下知道应该base64转16进制在弄到010上

6.一个加密压缩包,输入密码want,额竟然不对

7.想到key2应该也有key1,又回去分帧看视频,找到了另两个二维码

8.还是不对...上网搜发现还有一个要改变视频曲线才能看出来

9.拼起来iwantplayctf打开flag.txt得到flag

roarctf{CTF-from-RuMen-to-RuYuan}

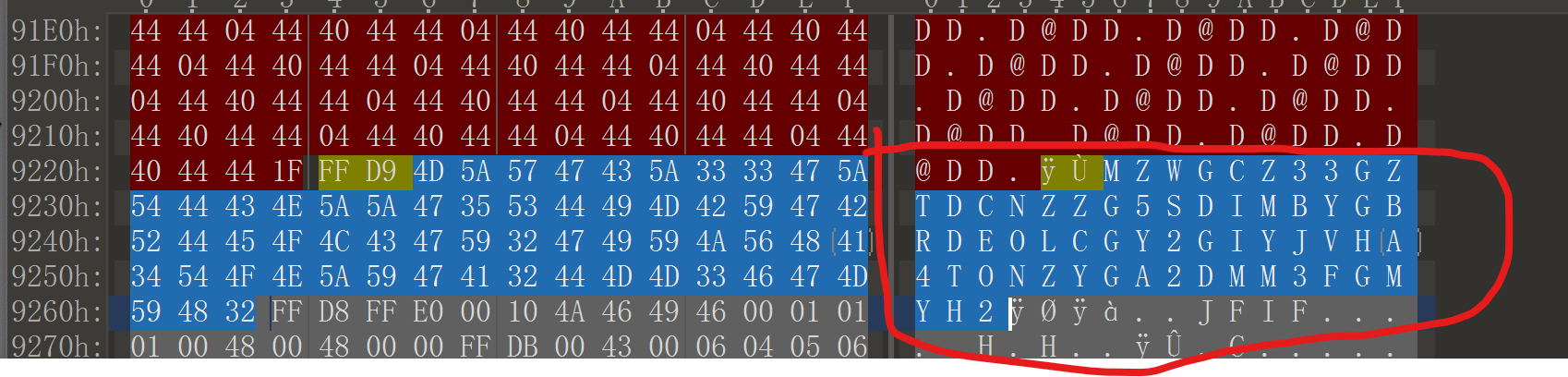

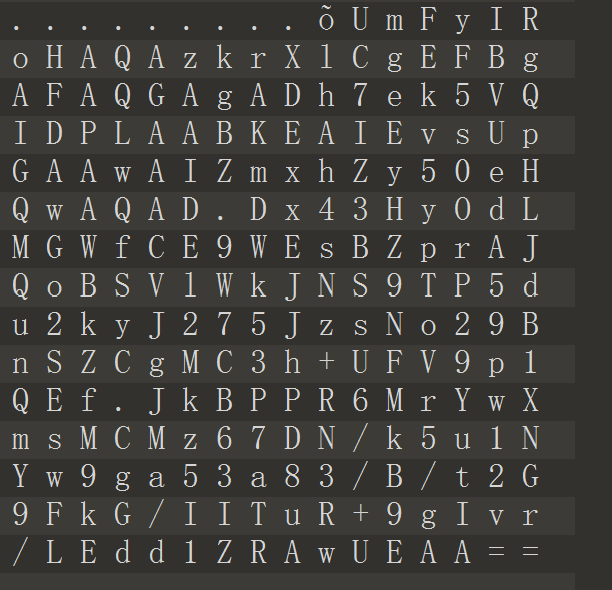

九、zip

1.打开一看竟然有超多个加密的压缩包,应该是要写脚本破的,但是菜菜的我并不会写,去借鉴一个

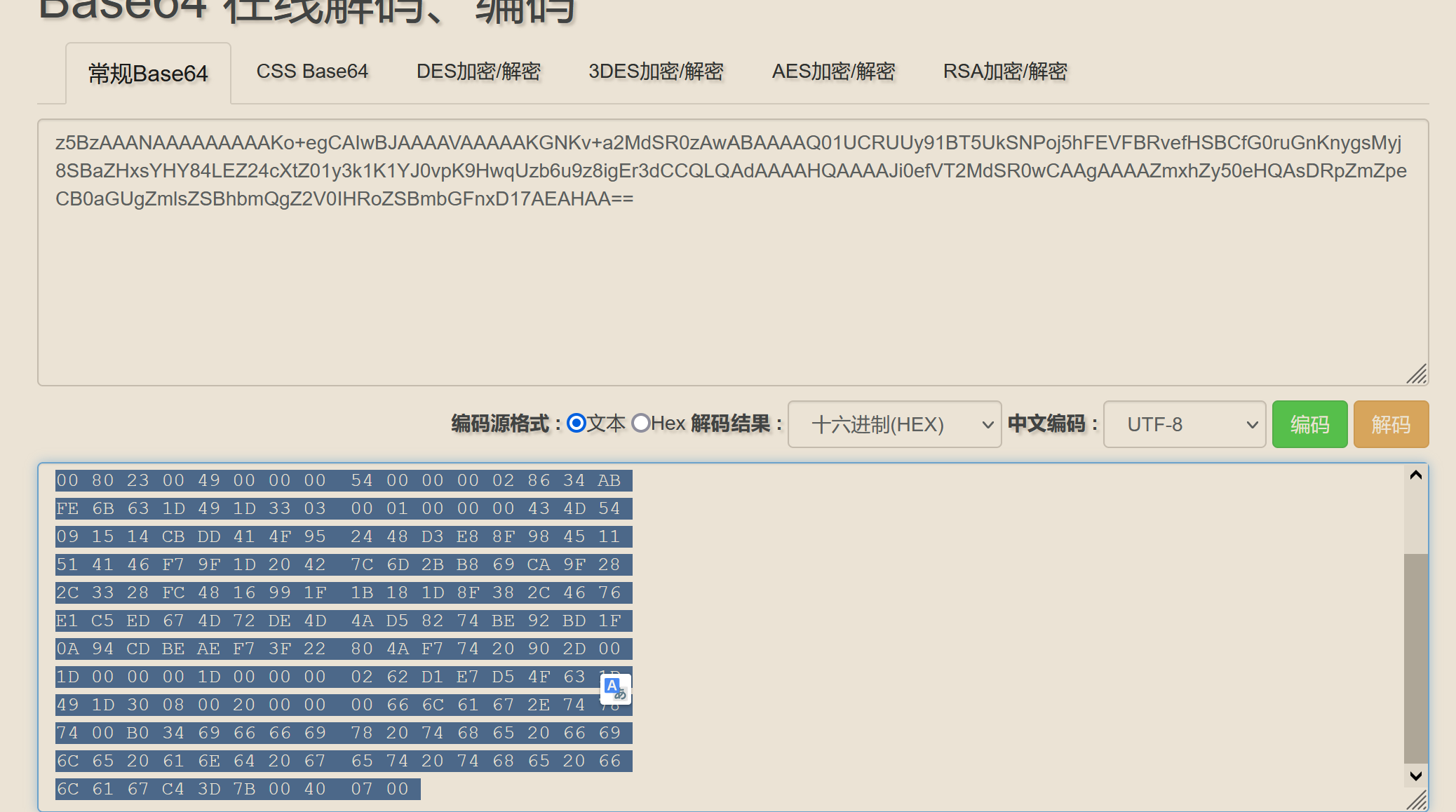

3.这个代码跑了好久,得到一串base64编码,解码为16进制导入010

4.看文件尾没看出来这是个啥

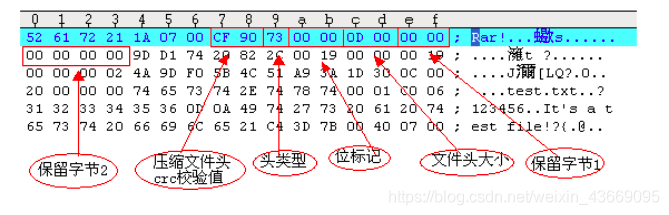

5.上网搜发现这样两张图

6.补充文件头

7.得到压缩包,里边的备注就是flag

8.补充一下后来搜到了RAR格式的文件尾是3D 7B 00 40 07 00

十、间谍启示录

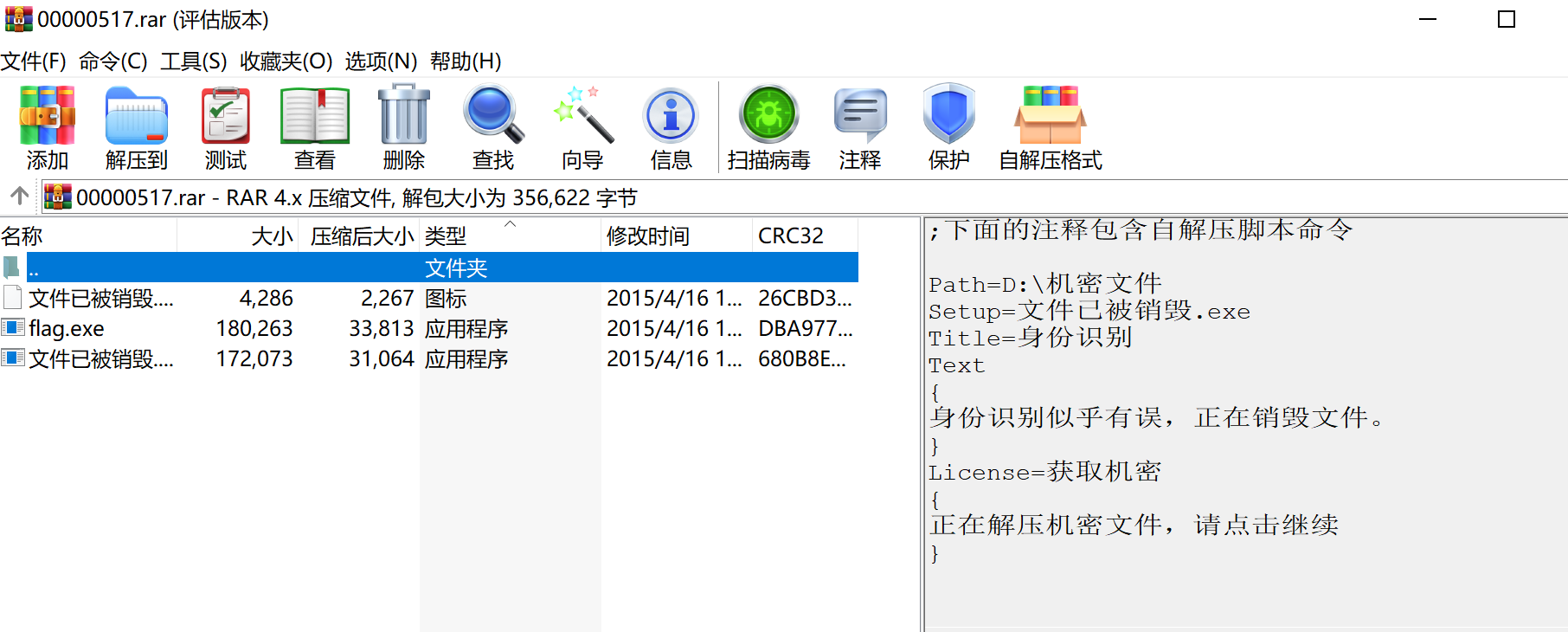

1.这个题的类型我是第一次见,所以参照了大佬的wp

2.得到ISO文件,虚拟机foremost分离,得到两个exe文件

3.点第一个flag.exe,得到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号