20212801 2021-2022-2 《网络攻防实践》第五周作业

2.动手实践:Snort

- ①从离线的pcap文件读取网络日志数据源

- ②在snort.conf中配置明文输出报警日志文件

- ③指定报警日志log目录(或缺省log目录=/var/log/snort)

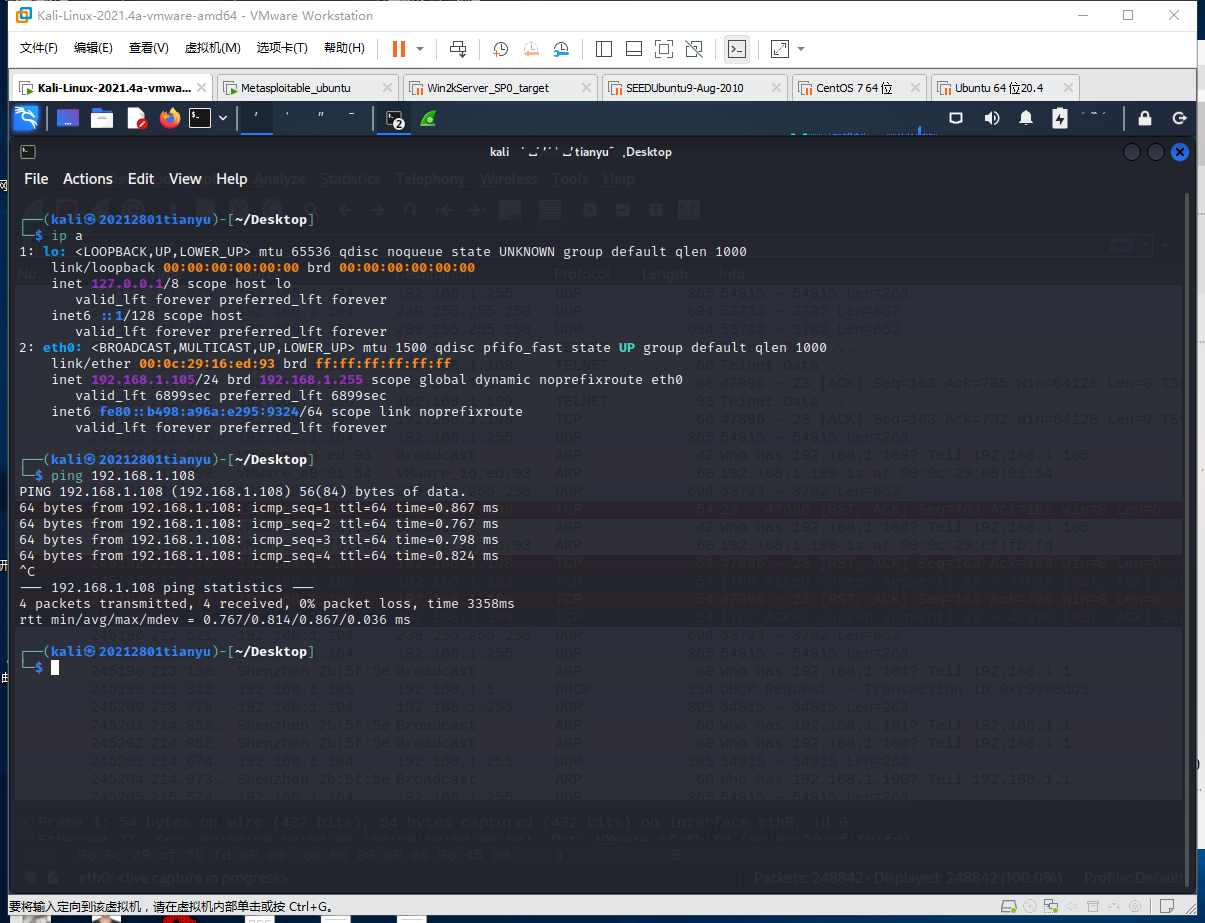

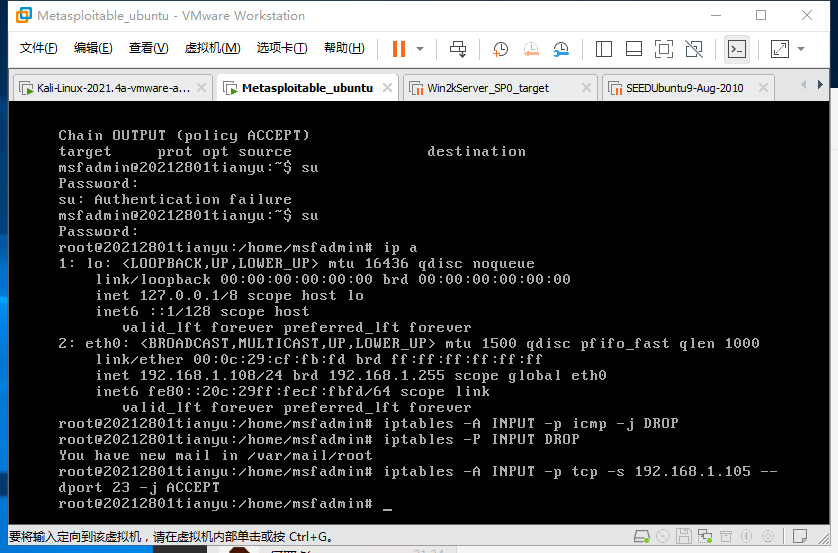

kali IP:

metasploitable过滤icmp包

ping不着了

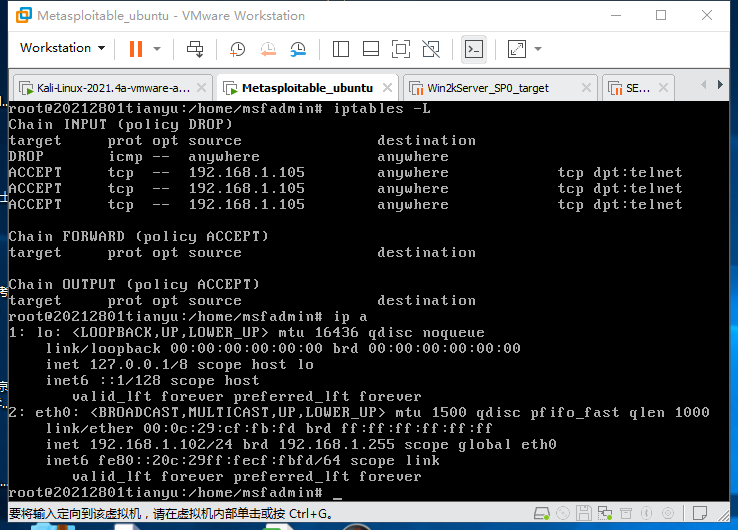

②只允许特定IP地址,访问主机的某一网络服务

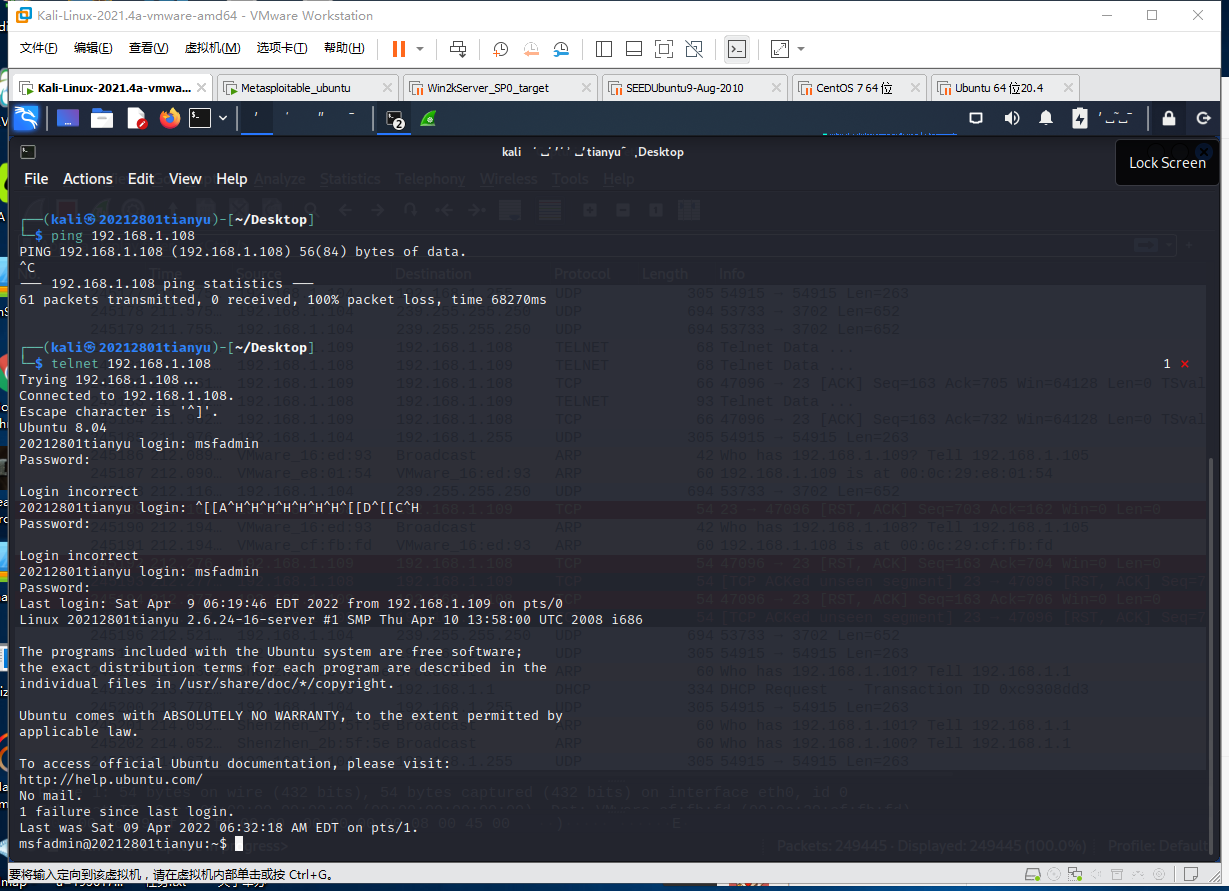

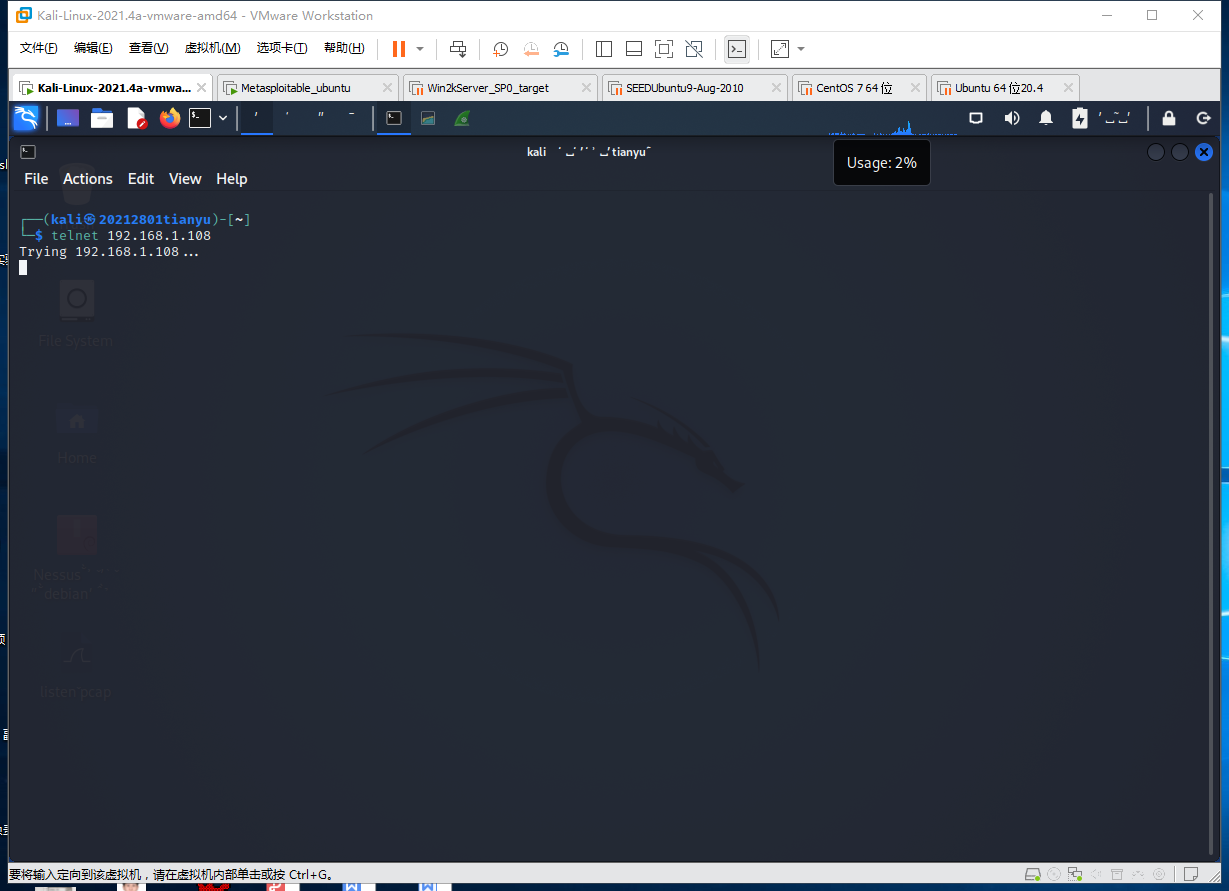

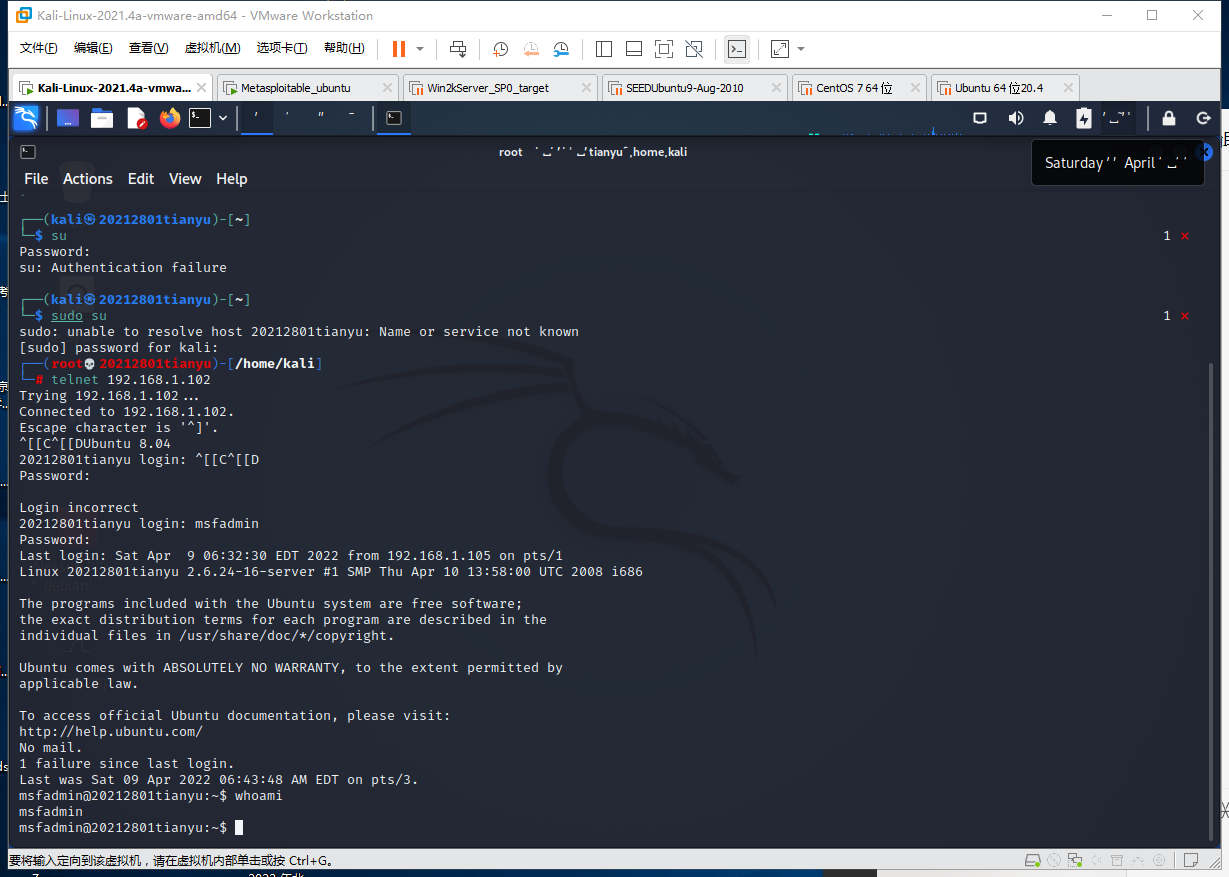

kali telnet到metasploitable:

metasploitable丢弃所有的icmp包。

ping不通了:

接受指定IP连接

指令输入后,不知道为啥metasploitable的ip地址变了,可能是网络波动吧。

又连上了

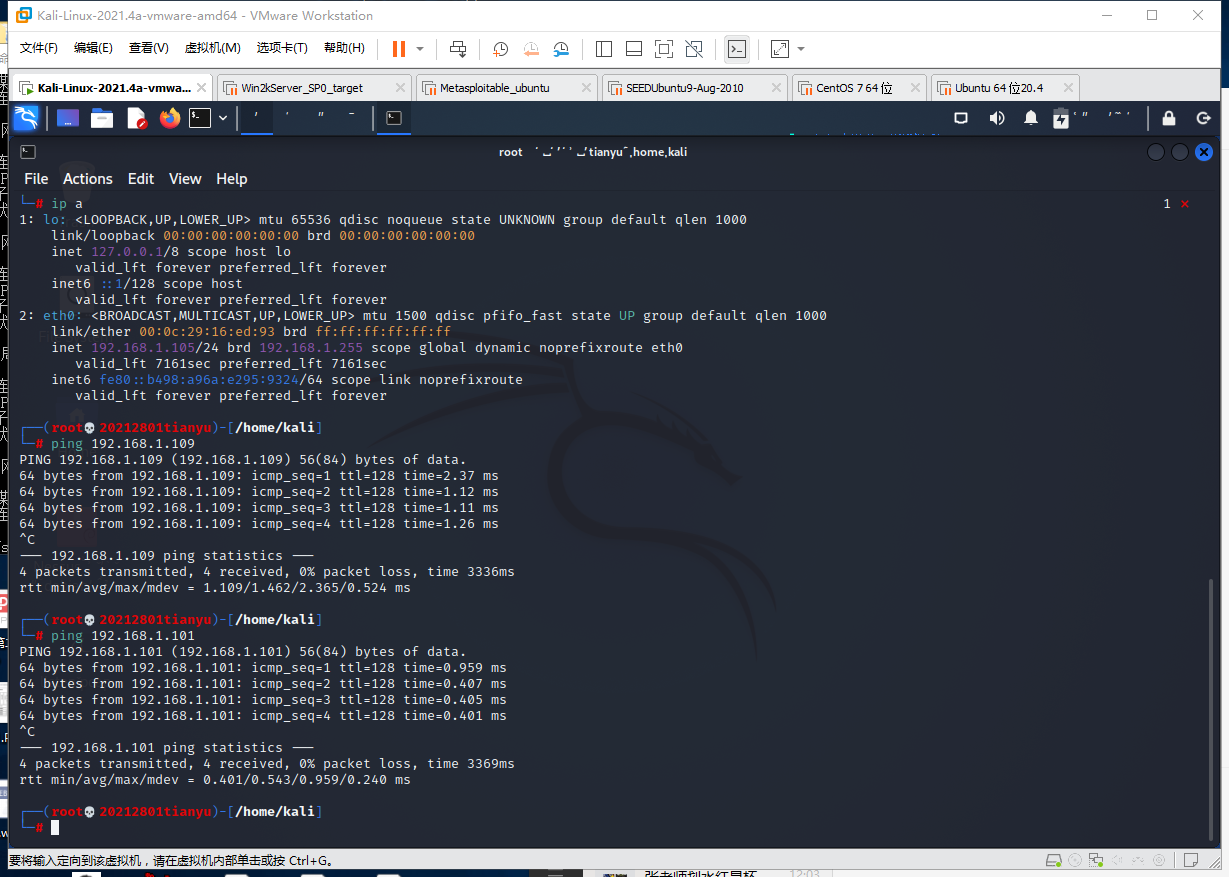

kali————>windows10

win10的IP:

kali ping win10:

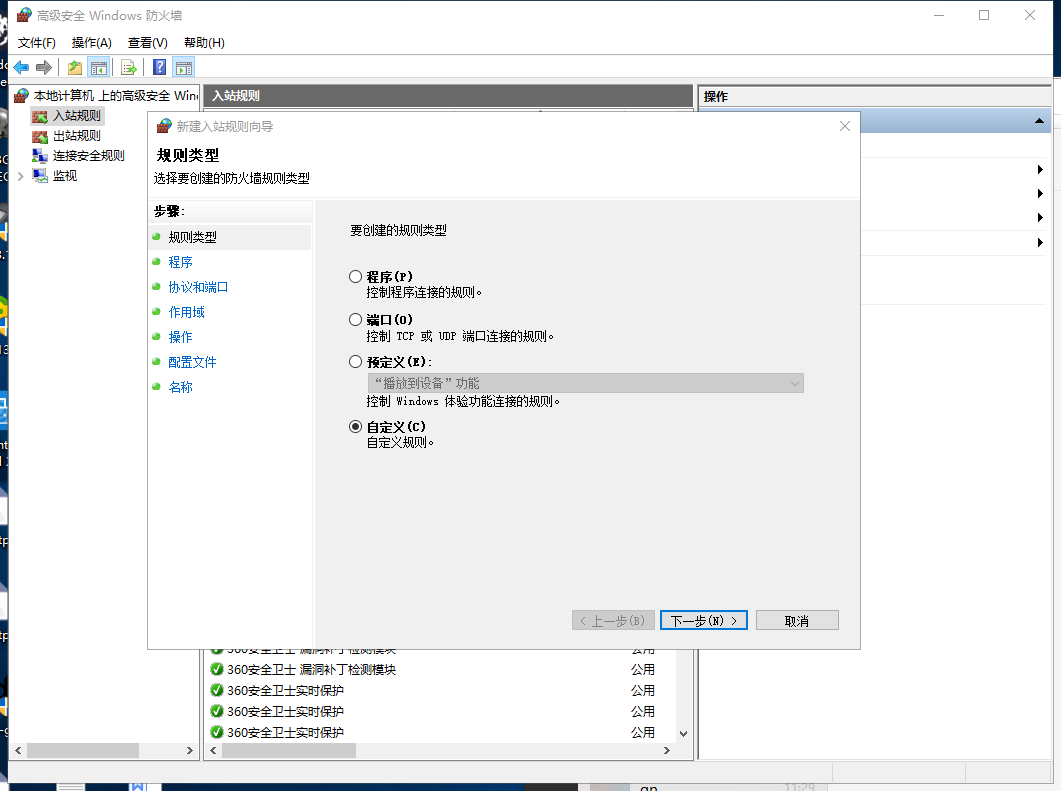

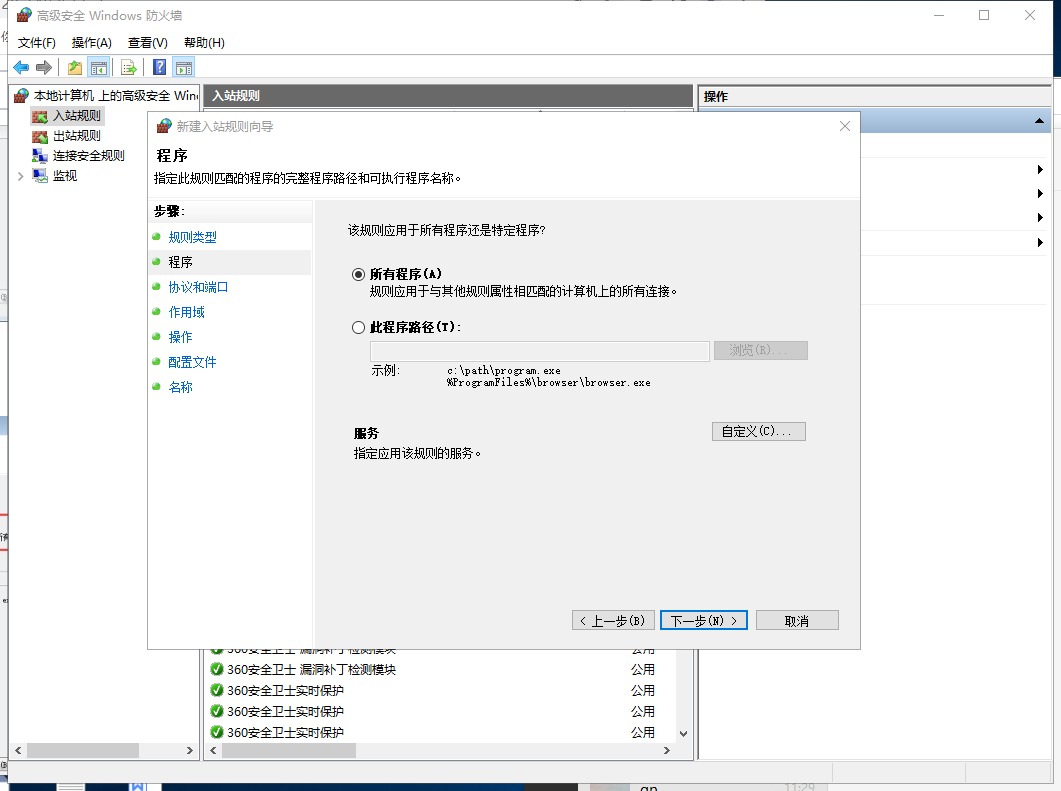

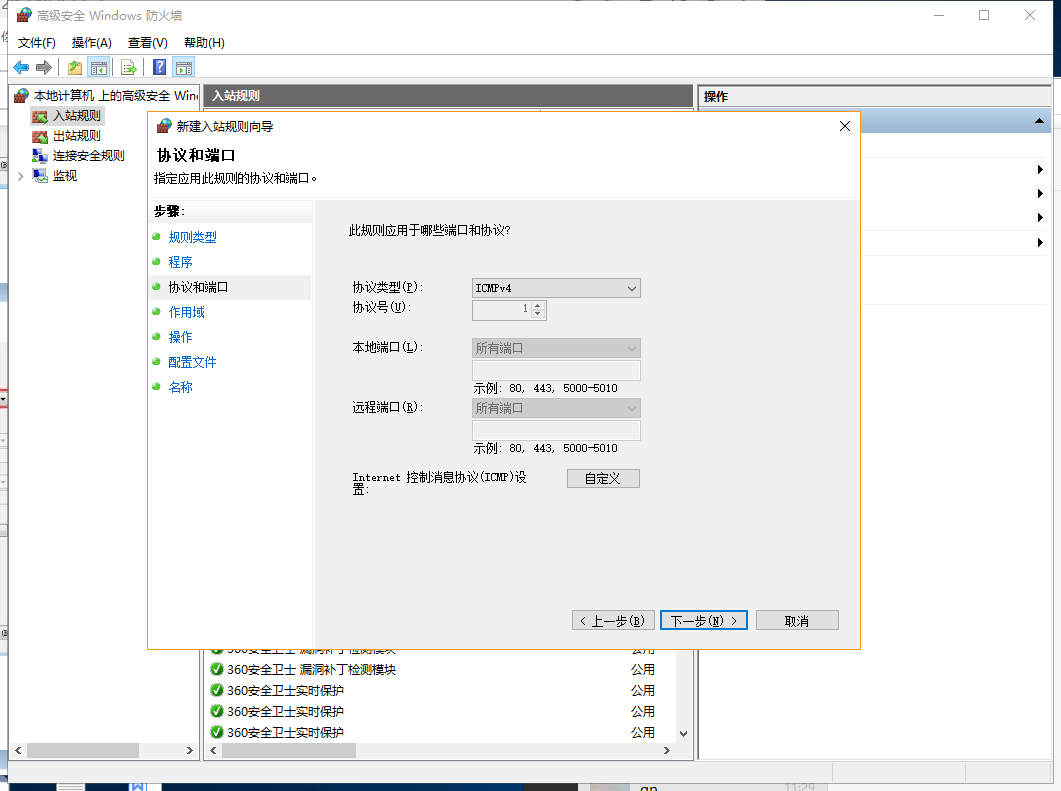

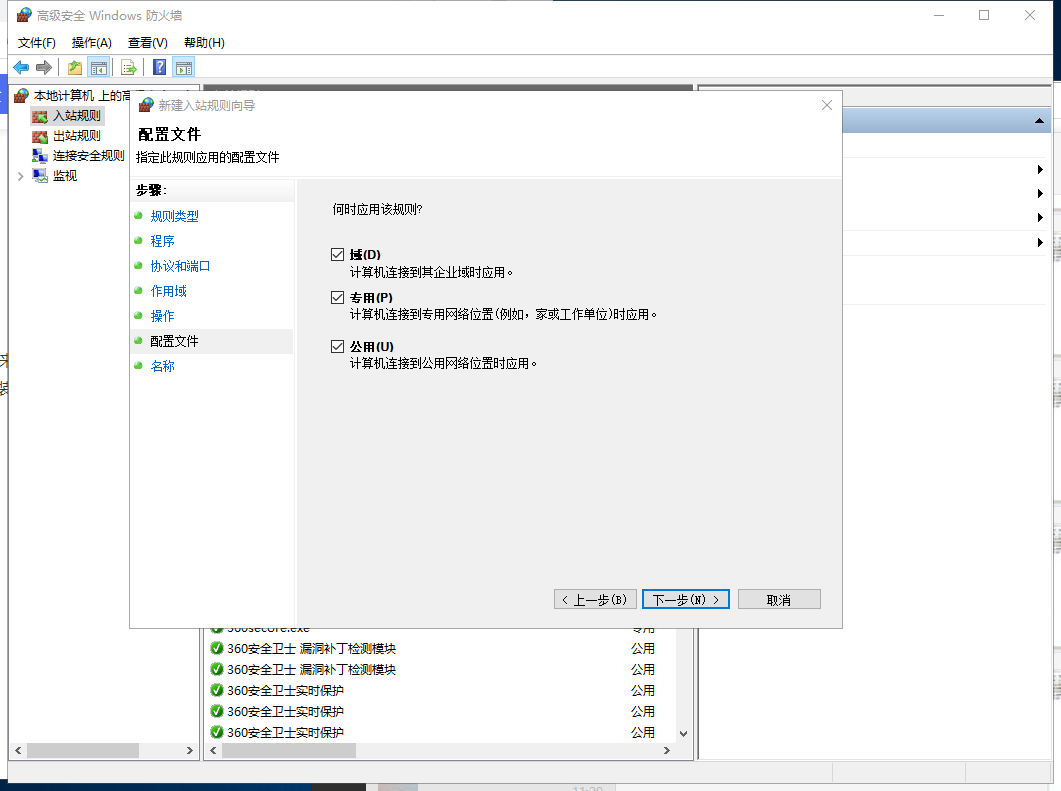

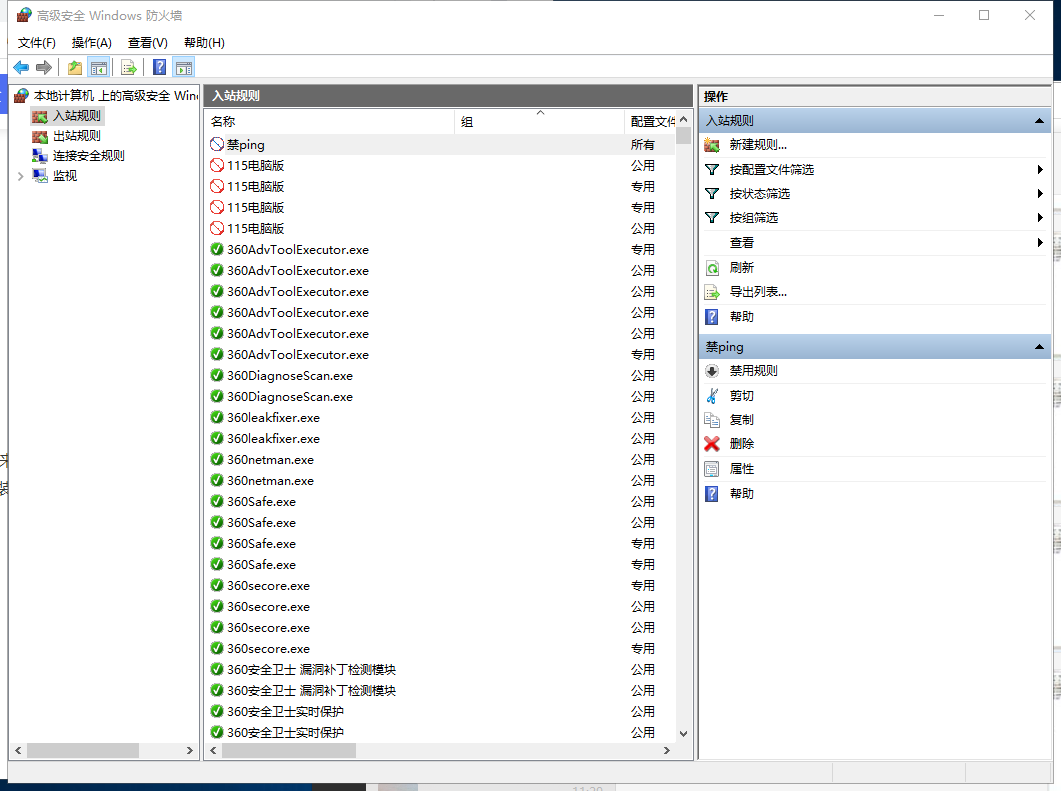

设置过滤icmp包

ping不通了:

②只允许特定IP地址,访问主机的某一网络服务

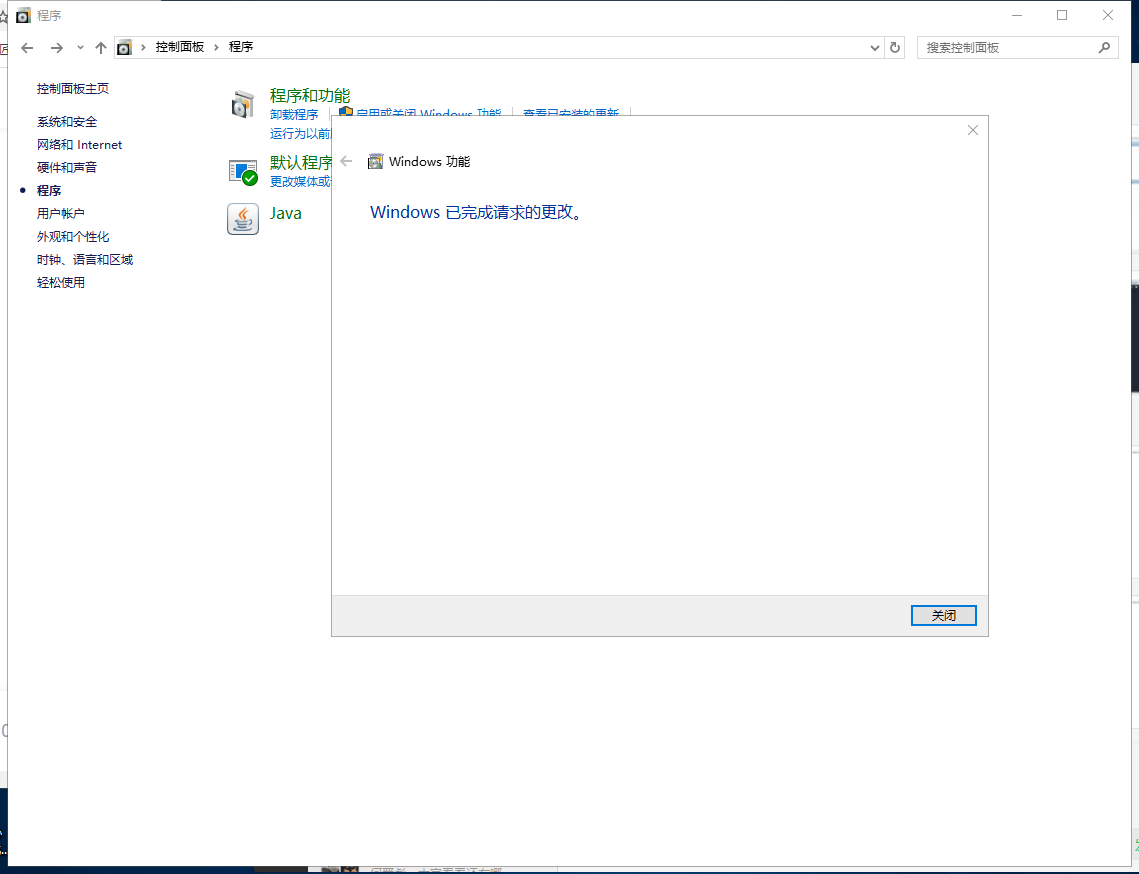

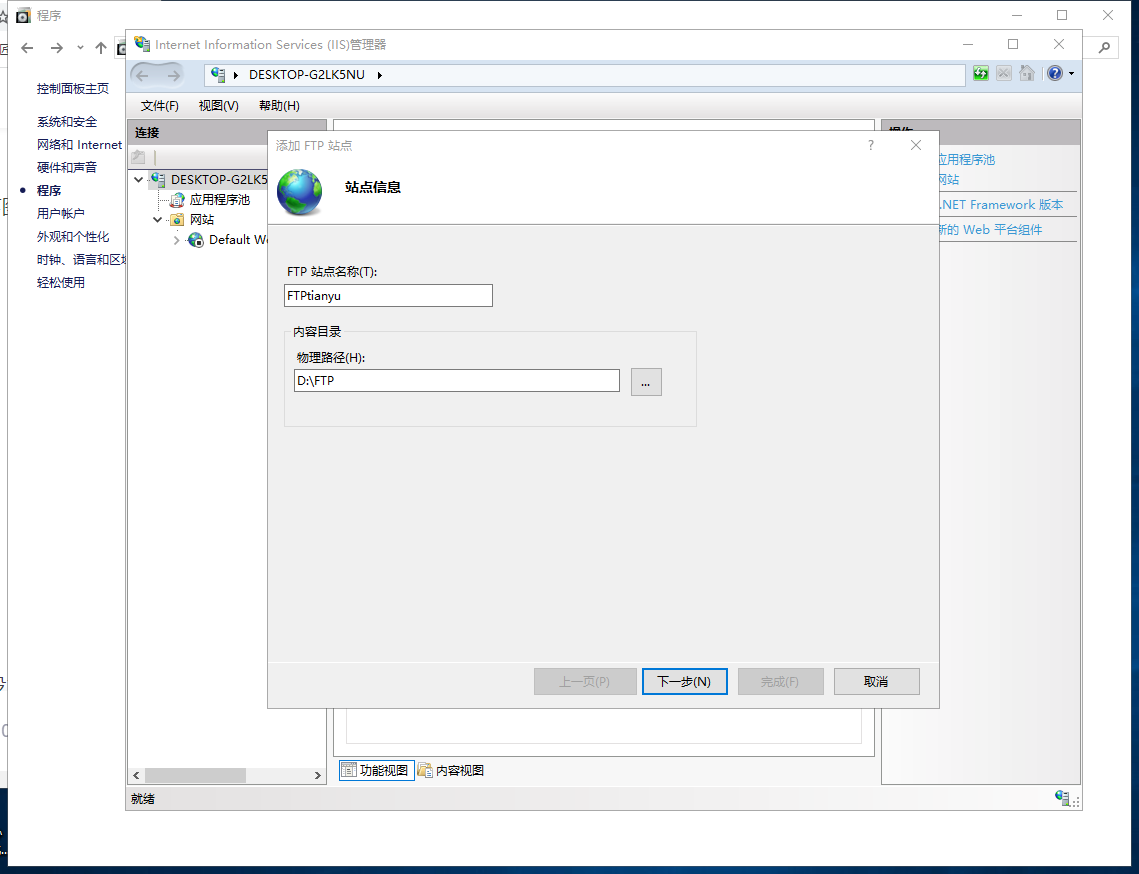

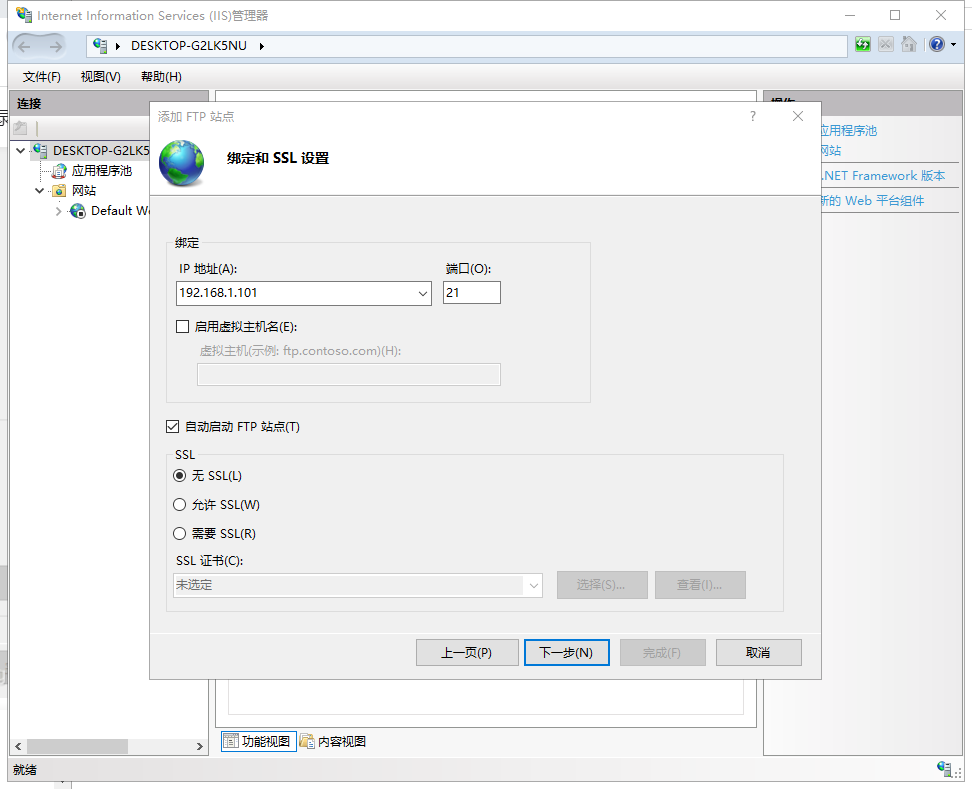

在win10上设置ftp服务器,设置主机地址为ftp服务器地址,端口号为21。

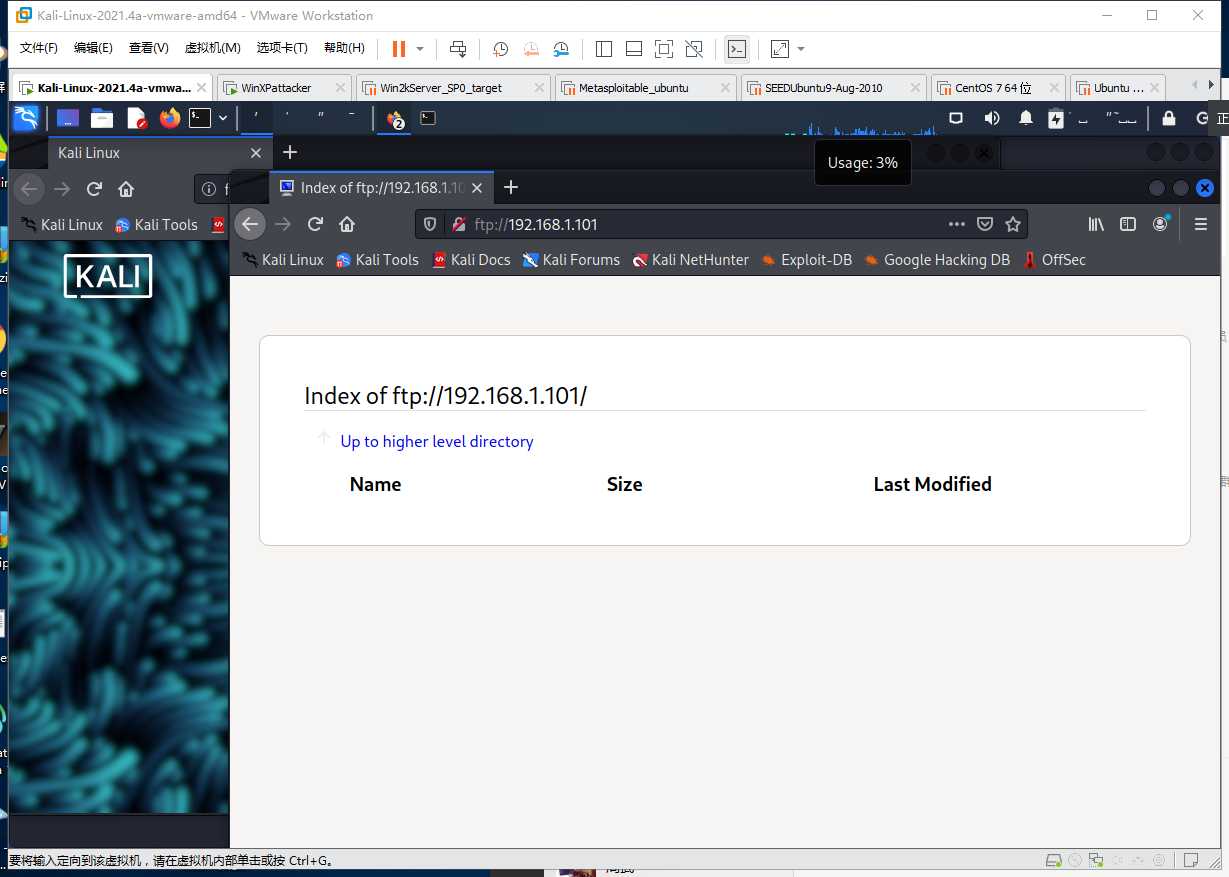

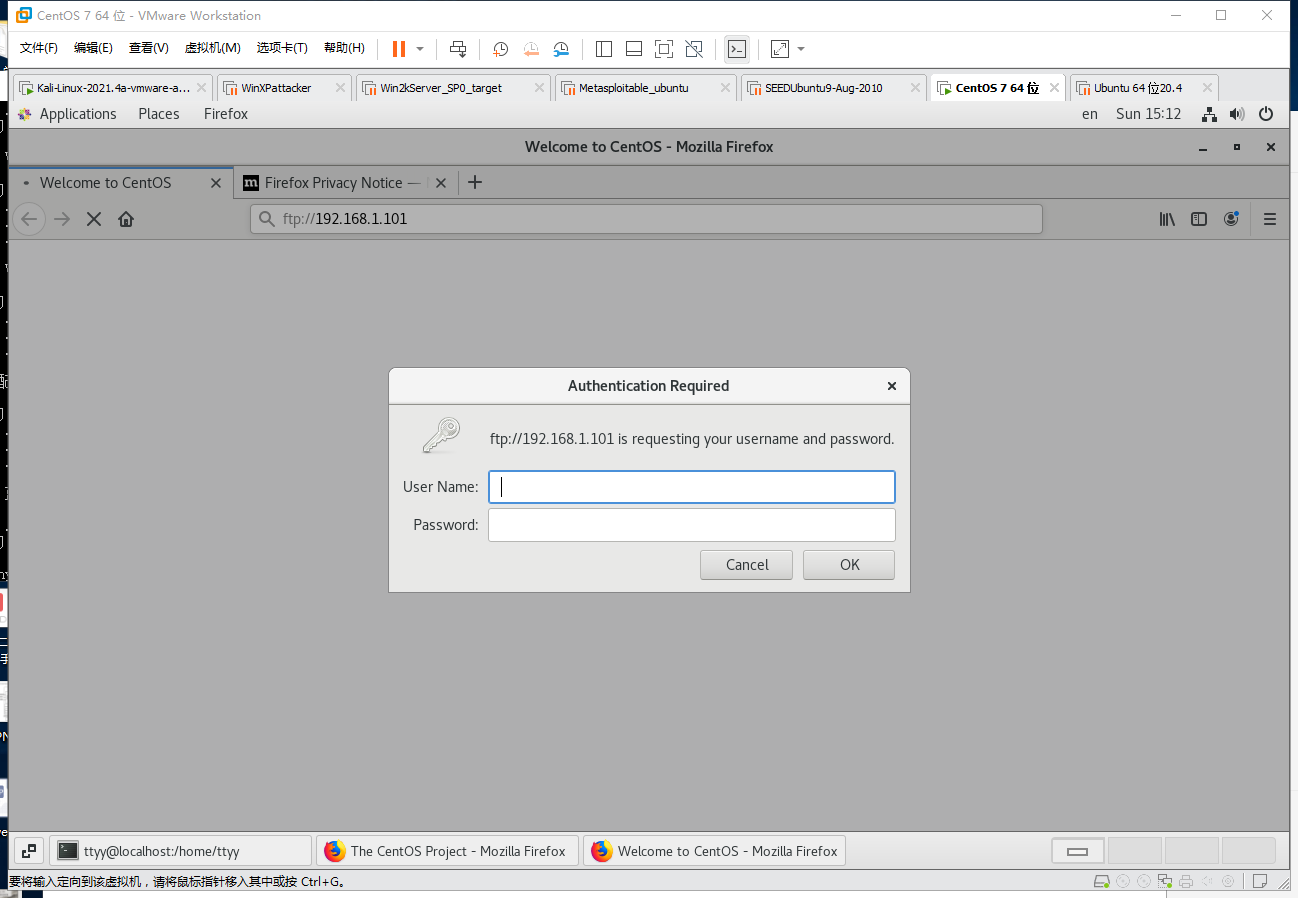

kali连接win10 ftp服务器

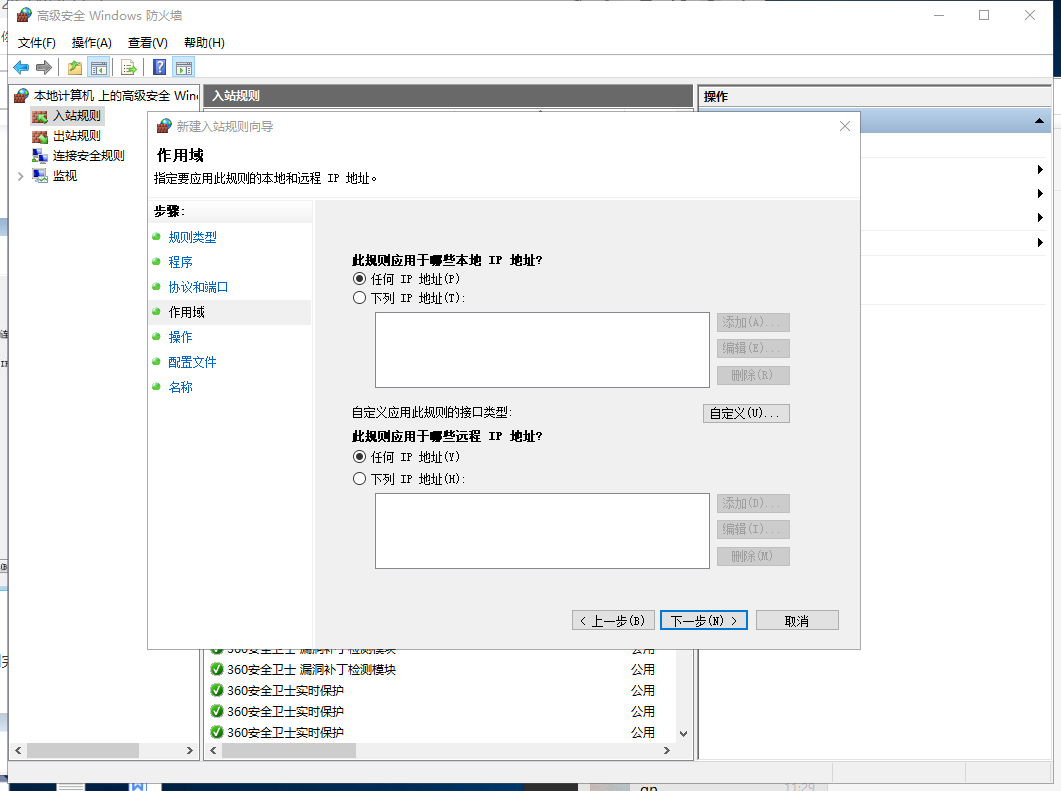

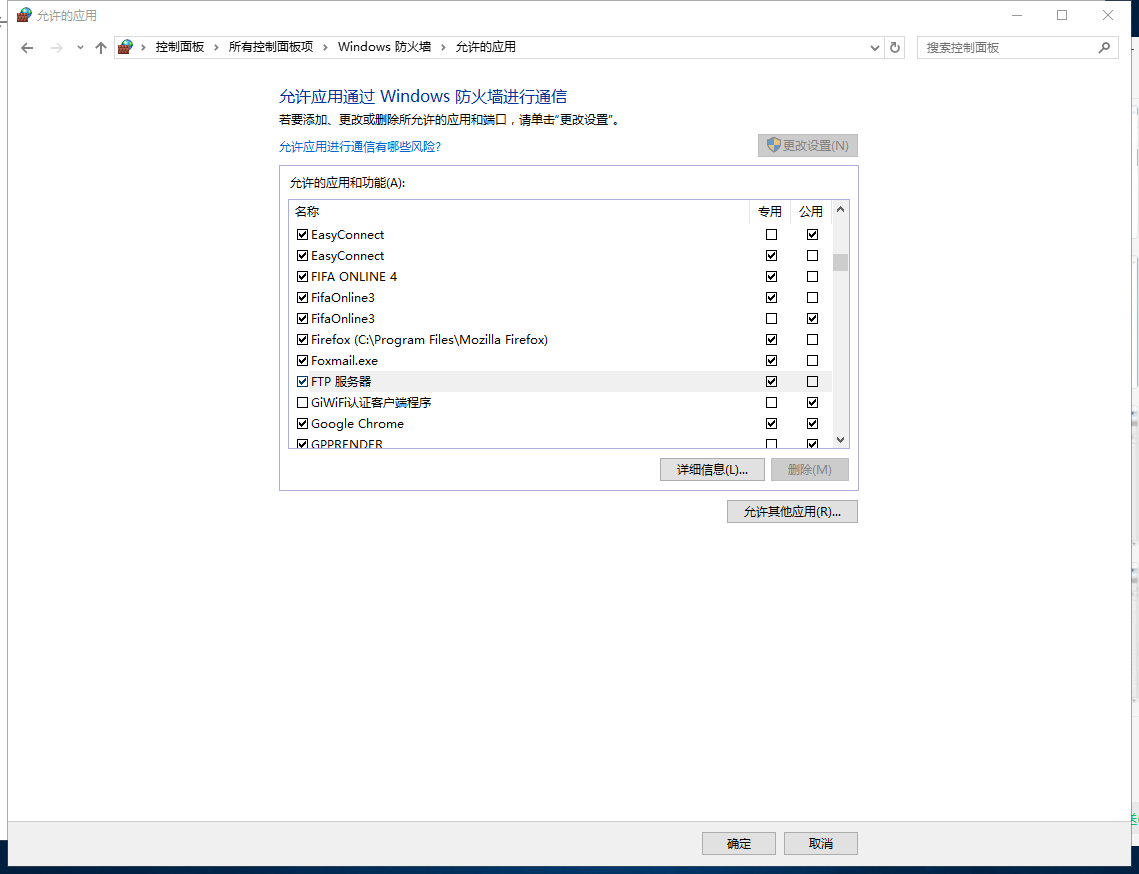

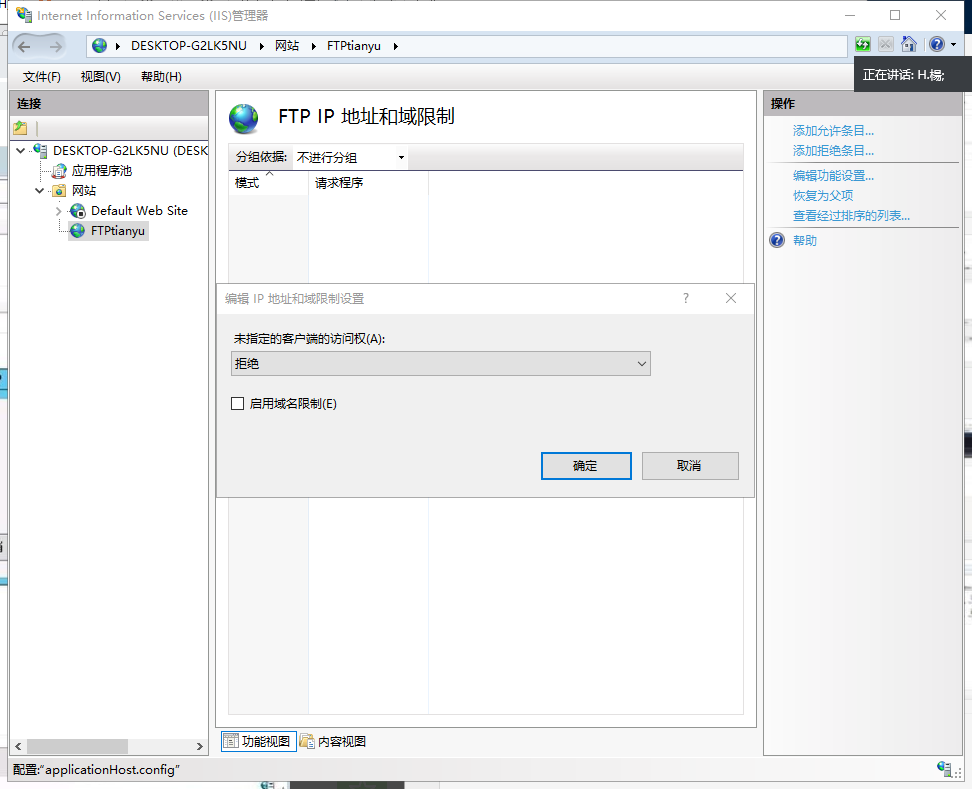

win10 过滤ip禁止其他主机访问ftp服务器

不让连了,不知道为啥显示是让输入用户名密码?可能是为了防止机主反悔了?

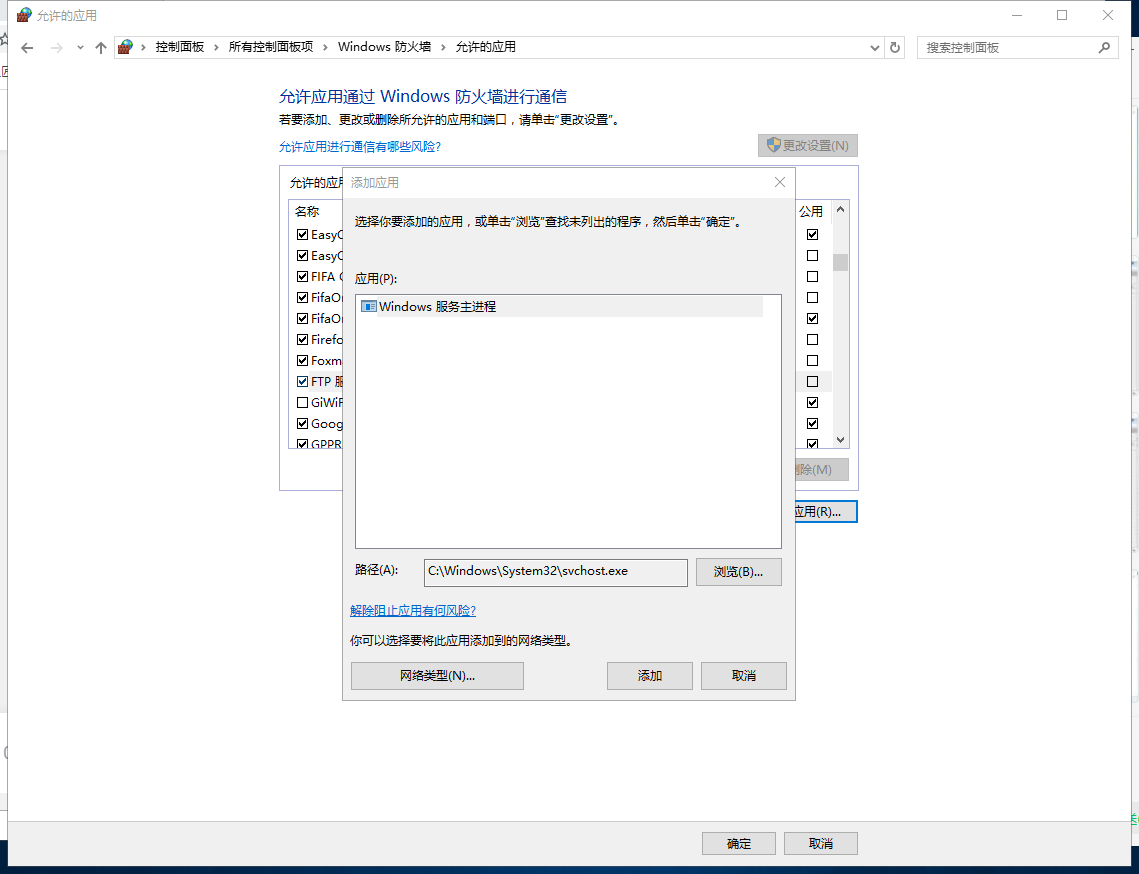

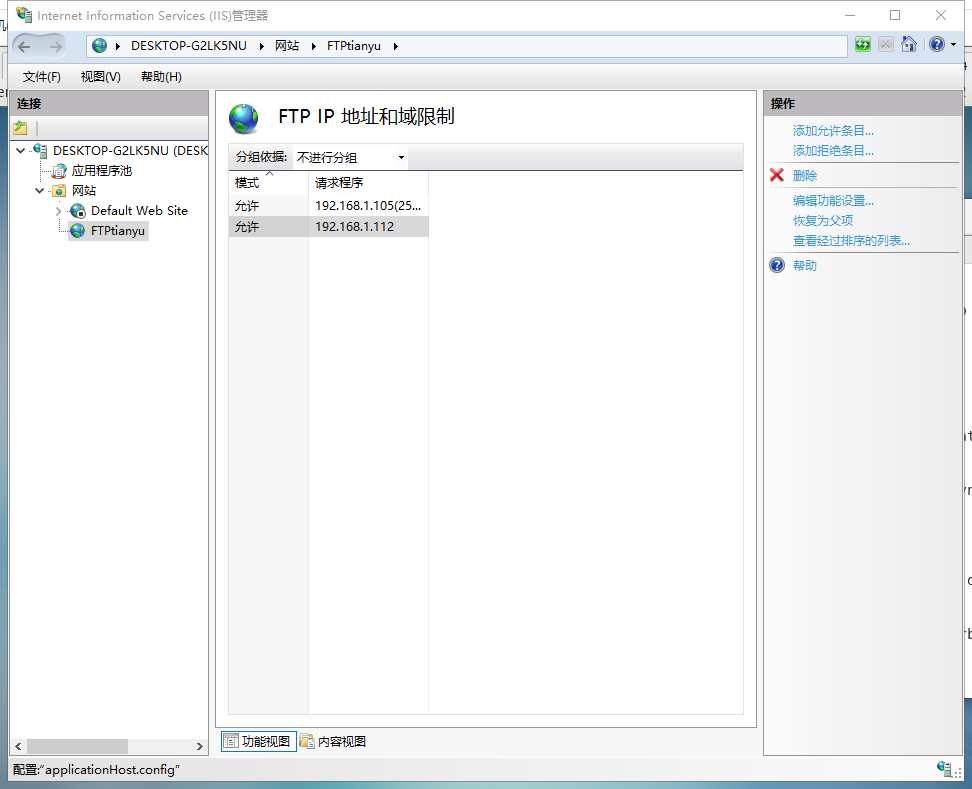

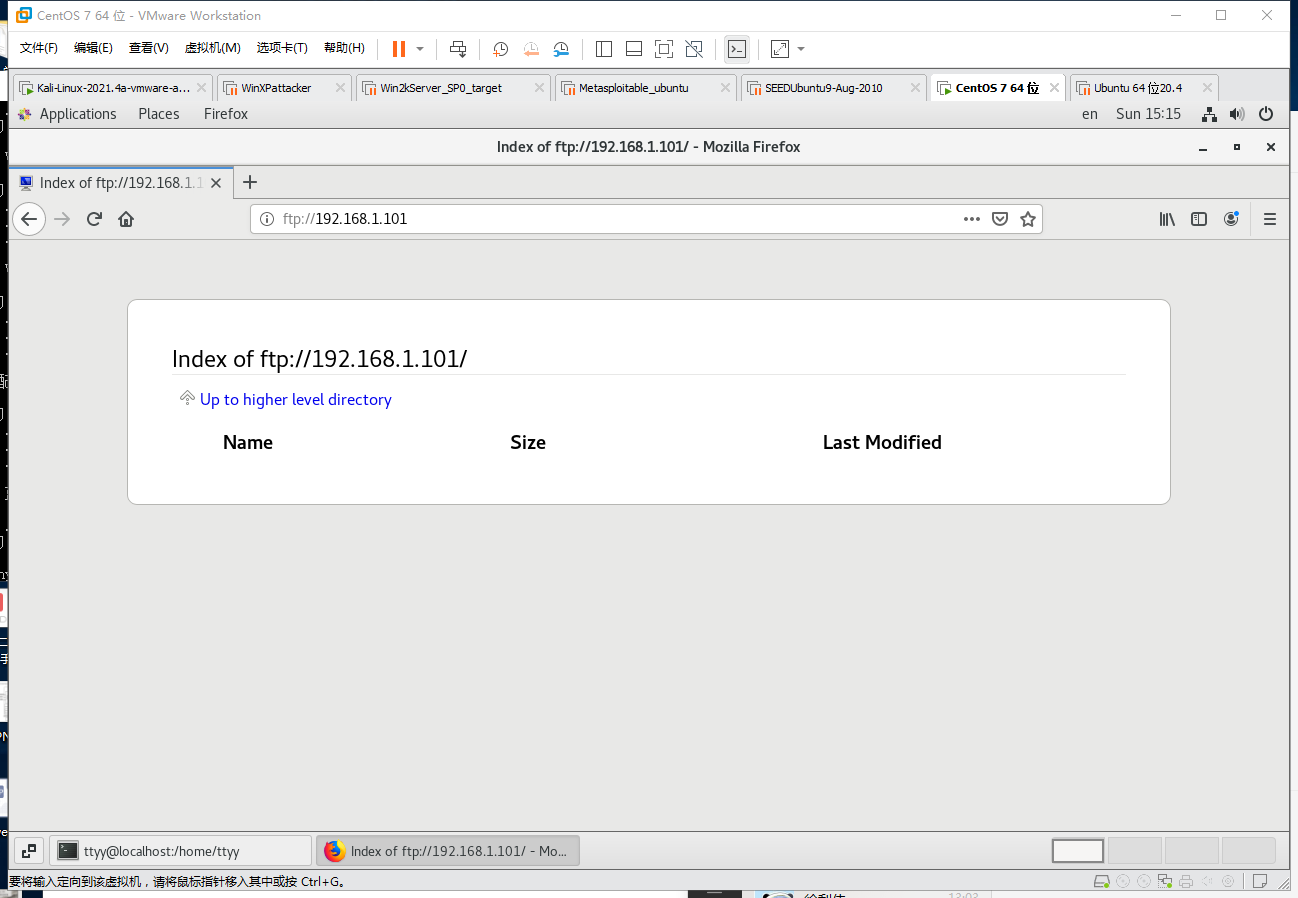

允许特定ip连接

又可以连接了

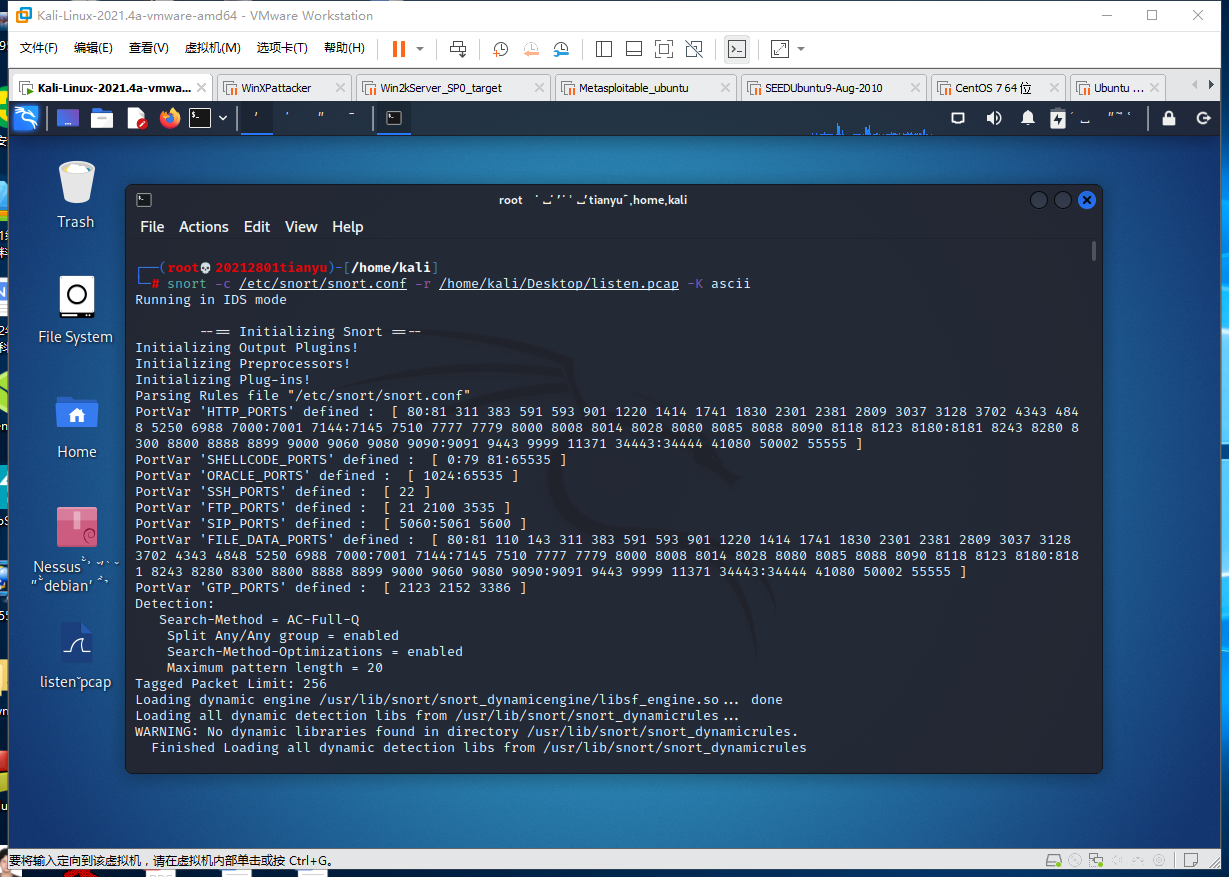

①从离线的pcap文件读取网络日志数据源

可以看到基本都是tcp包

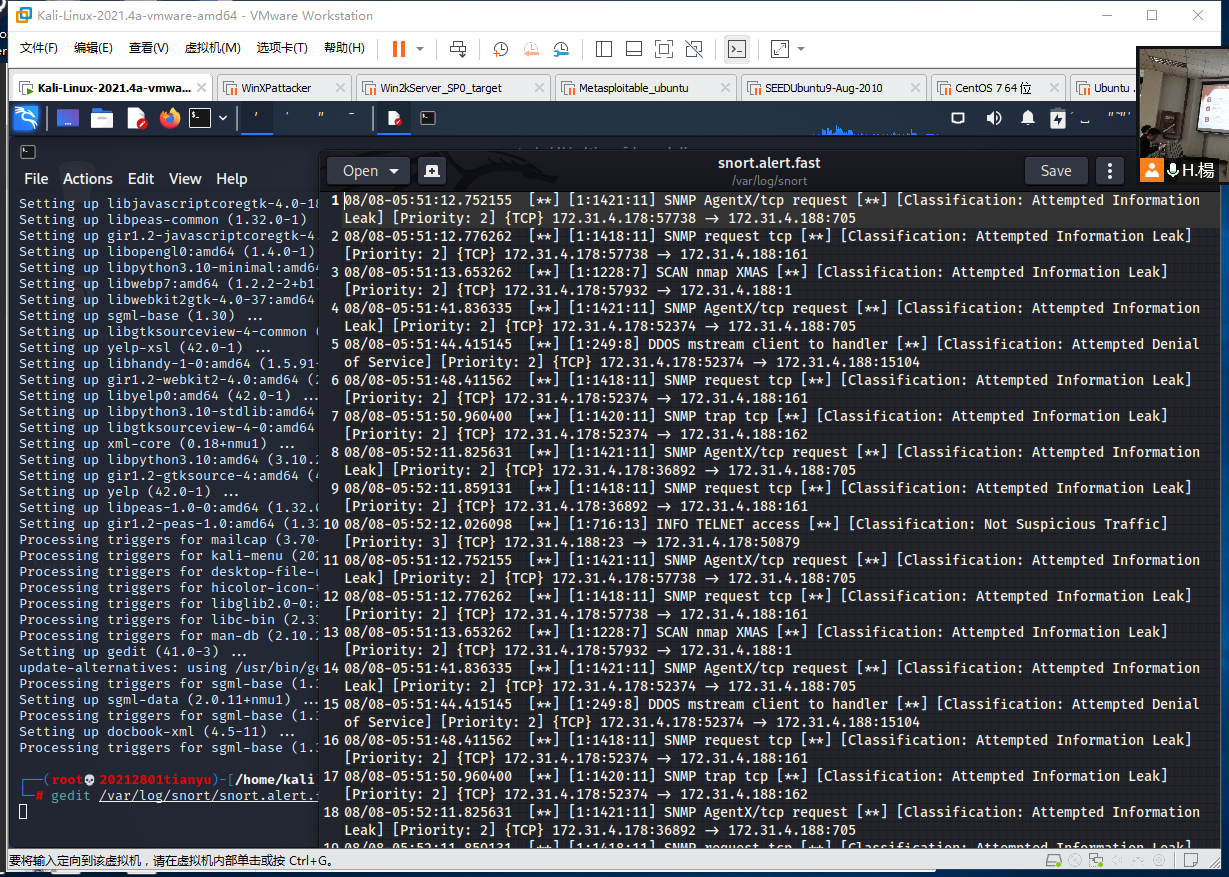

②在snort.conf中配置明文输出报警日志文件③指定报警日志log目录(或缺省log目录=/var/log/snort)

可以看到攻击机ip和使用的端口号,以及使用的服务

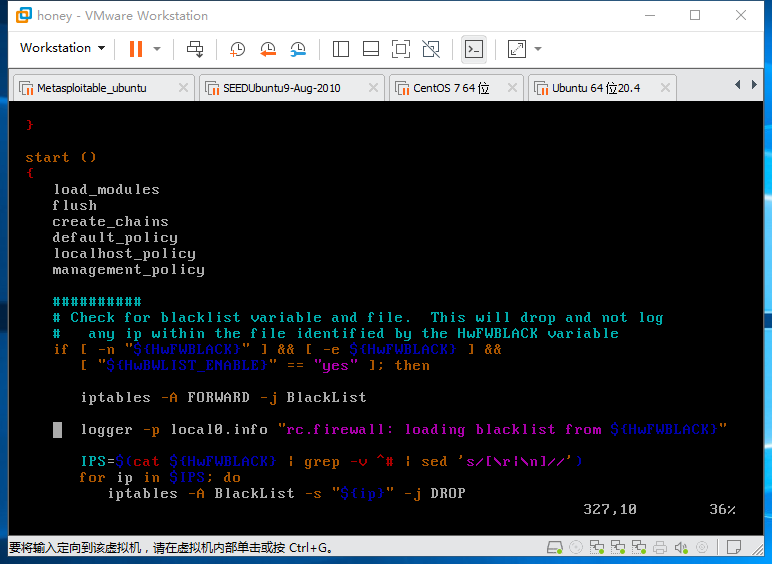

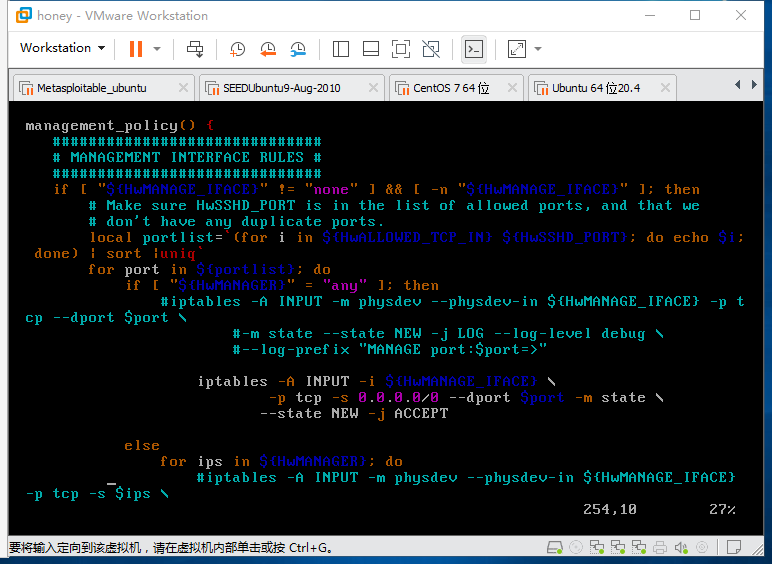

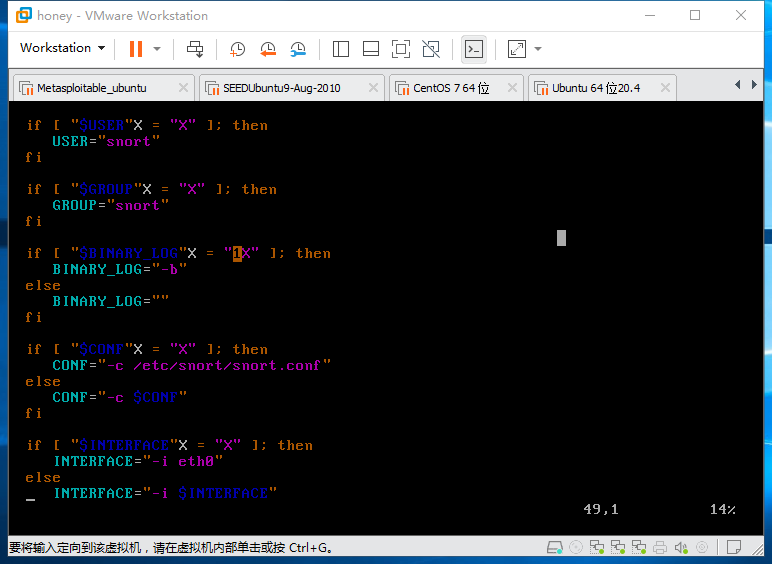

start是启动函数,里面包括load_modules、flush、create_chains、default_policy、localhost_policy、management_policy

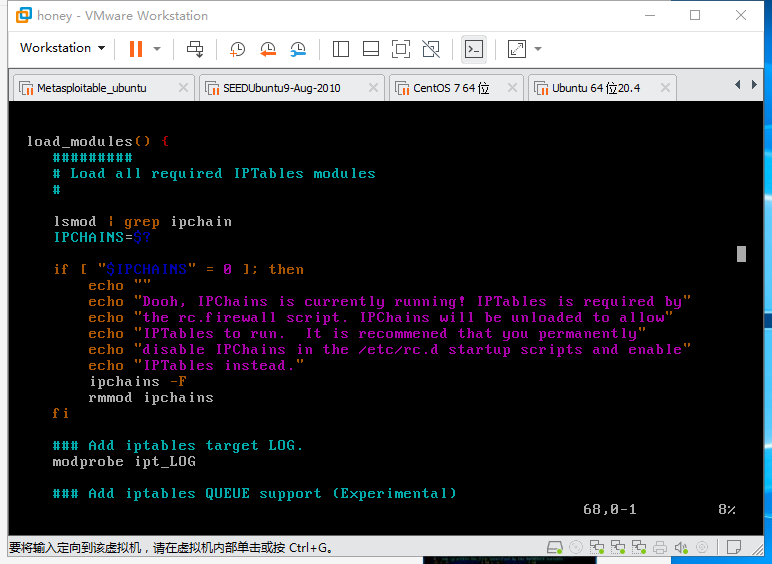

load_modules:加载各种启动所需的模块

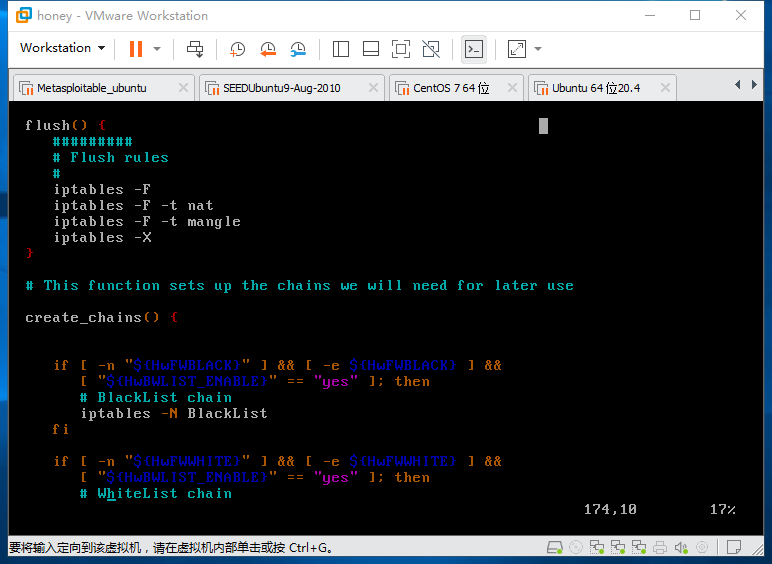

flush:清空已存在的规则

create_chains:建立链,用于储存某些数据,例如白名单、黑名单。

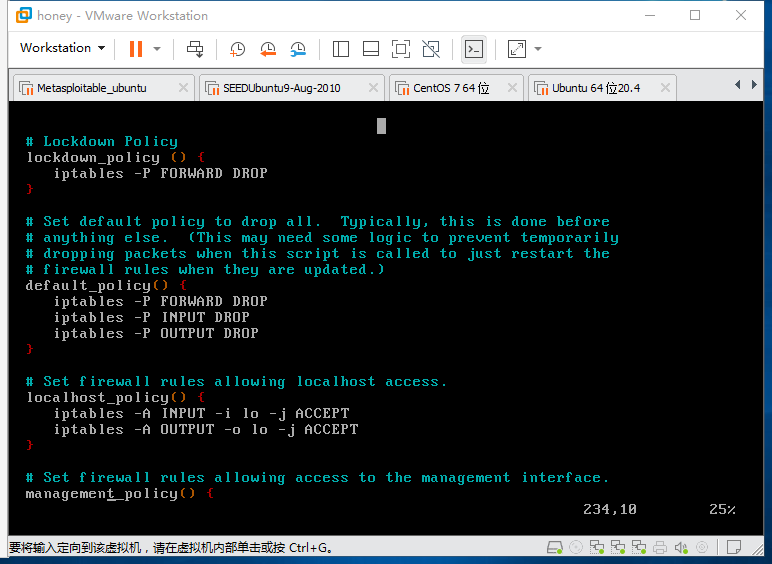

三种policy,用于处理不同情况下的三种转发策略

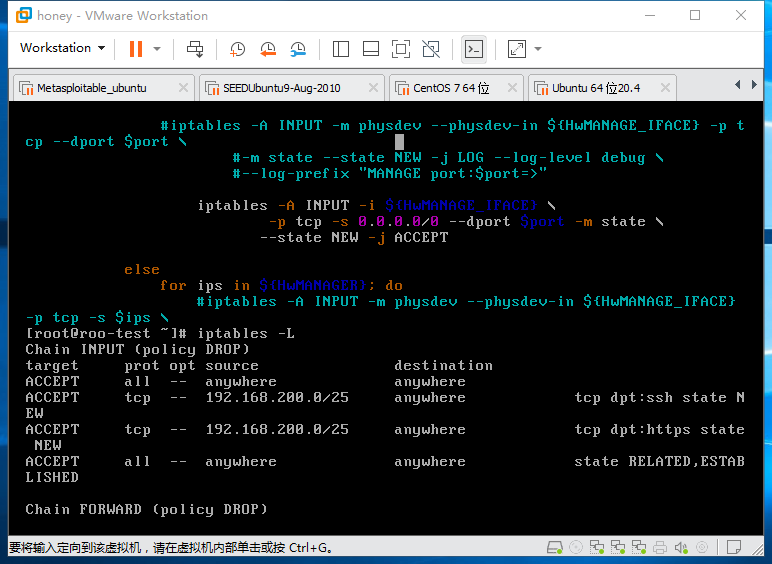

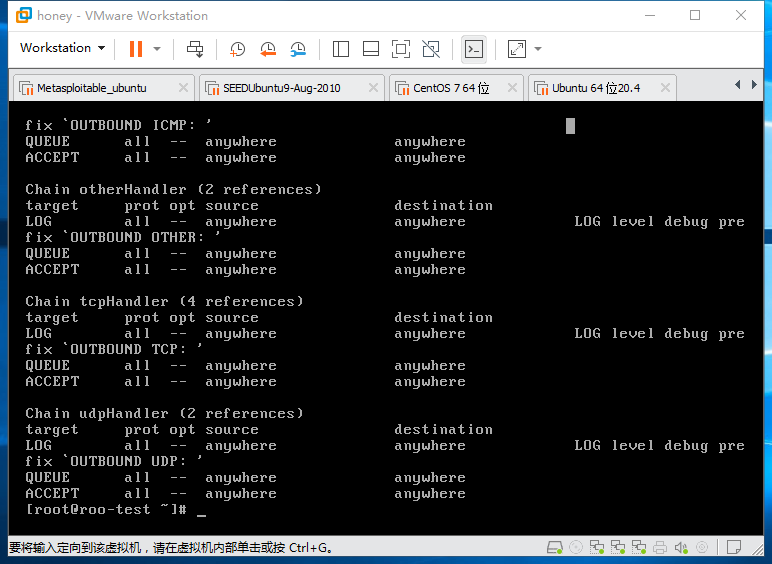

查看iptables规则表,在上一个部分允许某些ip访问主机某些网络服务时有用到过。

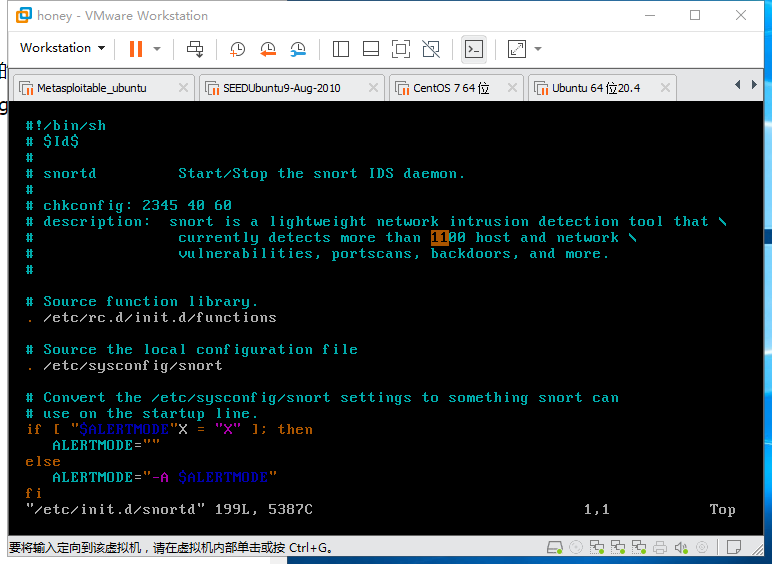

snort命令的一些方法,例如-A参数在上面的实验中就用到过。

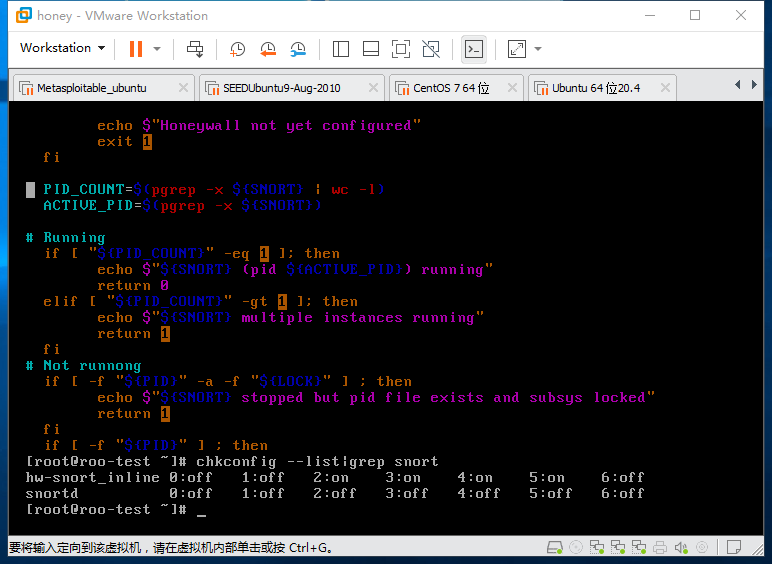

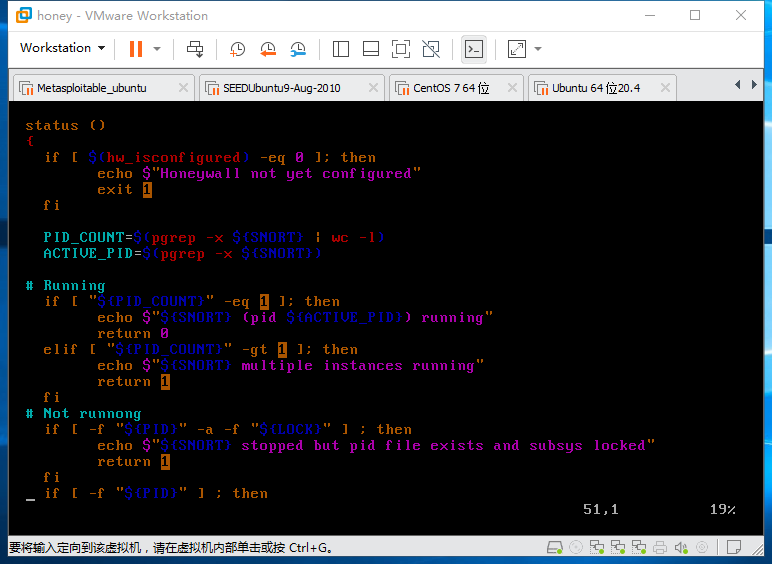

查看防火墙、IDS/IPS的启动情况。